Облачные технологии больше не являются модным словом. Большинство предприятий используют облачные технологии для хранения систем, данных и инфраструктуры. По состоянию на 2022 г. 94 % предприятий используют облачные сервисы. Популярность такого решения часто вызывает вопрос:

<цитата>"Кто отвечает за облачную безопасность и защиту данных?"

Ответ заключается в понимании ответственности поставщика облачных услуг за защиту данных и способности клиентов использовать доступные им инструменты и протоколы безопасности.

Честно говоря, даже самые безопасные поставщики облачных услуг, такие как AWS, GCP и Azure, не гарантируют 100% защиту.

Они отвечают за физическую защиту центров обработки данных, сети и хостов. И в большинстве случаев вы несете ответственность за управление данными и правами, конечные точки и управление учетными записями/доступом.

Давайте рассмотрим проблемы безопасности и то, как с ними справляются популярные публичные облака.

Решения AWS для обеспечения безопасности в облаке

AWS считается одним из самых безопасных поставщиков облачных услуг, поскольку он предлагает широкий спектр функций и услуг. Он предлагает инструменты и услуги безопасности, такие как управление идентификацией и доступом, шифрование, предотвращение потери данных, сканирование уязвимостей, защита сети и приложений, реагирование на инциденты и многое другое. n n Все облачные среды, предлагающие услуги безопасности, имеют бесплатный уровень или пробные версии, чтобы узнать, что нужно вашему бизнесу. Если вы посещаете AWS security продукты, вы увидите таблицу с предлагаемыми функциями и ценами с несколькими вариантами. Рекомендуется сначала попробовать бесплатно, чтобы понять, насколько вам это нужно. n n При использовании любых сервисов AWS в цикле разработки программного обеспечения Amazon заботится о безопасности. Удобно, что они берут на себя ответственность за безопасность предоставляемых услуг облачных вычислений. Однако это может вызвать проблемы в будущем, поскольку у них есть свои требования. Например, обновления программного обеспечения являются обязательными, и вы должны соблюдать их, поскольку они все равно будут обновляться, даже если это вызовет сбои в ваших проектах.

Политика Рекомендации по безопасности AWS позволяет внедрять протоколы безопасности и любые шаги требуется промышленностью, приложением и клиентами. Например, мы часто используем AWS Cognito для аутентификации пользователей и управления доступом. Это помогает реализовать учетные записи пользователей и сохраняет их учетные данные и авторизацию, избегая разработки с нуля.

Тем не менее, AWS — лишь один из ведущих поставщиков безопасных облачных услуг, давайте посмотрим на показатели безопасности GCP и Azure.

н

AWS, GCP и Azure Cloud Security

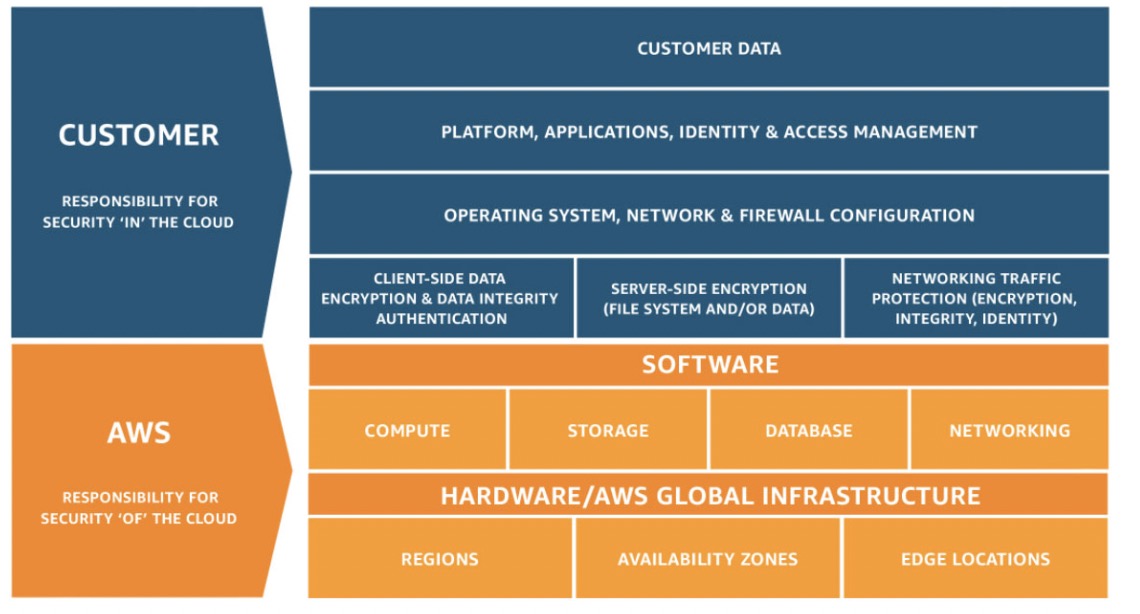

И GCP, и Azure используют модель безопасности с общей ответственностью. На практике это означает, что поставщики облачных хранилищ и ваша компания принимают различные меры безопасности. Это зависит от типа услуги (SaaS, PaaS, IaaS). Модель AWS ясно показывает, что они обеспечивают безопасность программного и аппаратного обеспечения (где данные сохраняются). А клиент несет ответственность за защиту данных клиента, управление идентификацией и доступом, сетевую безопасность, шифрование, операционную систему и т. д.

н

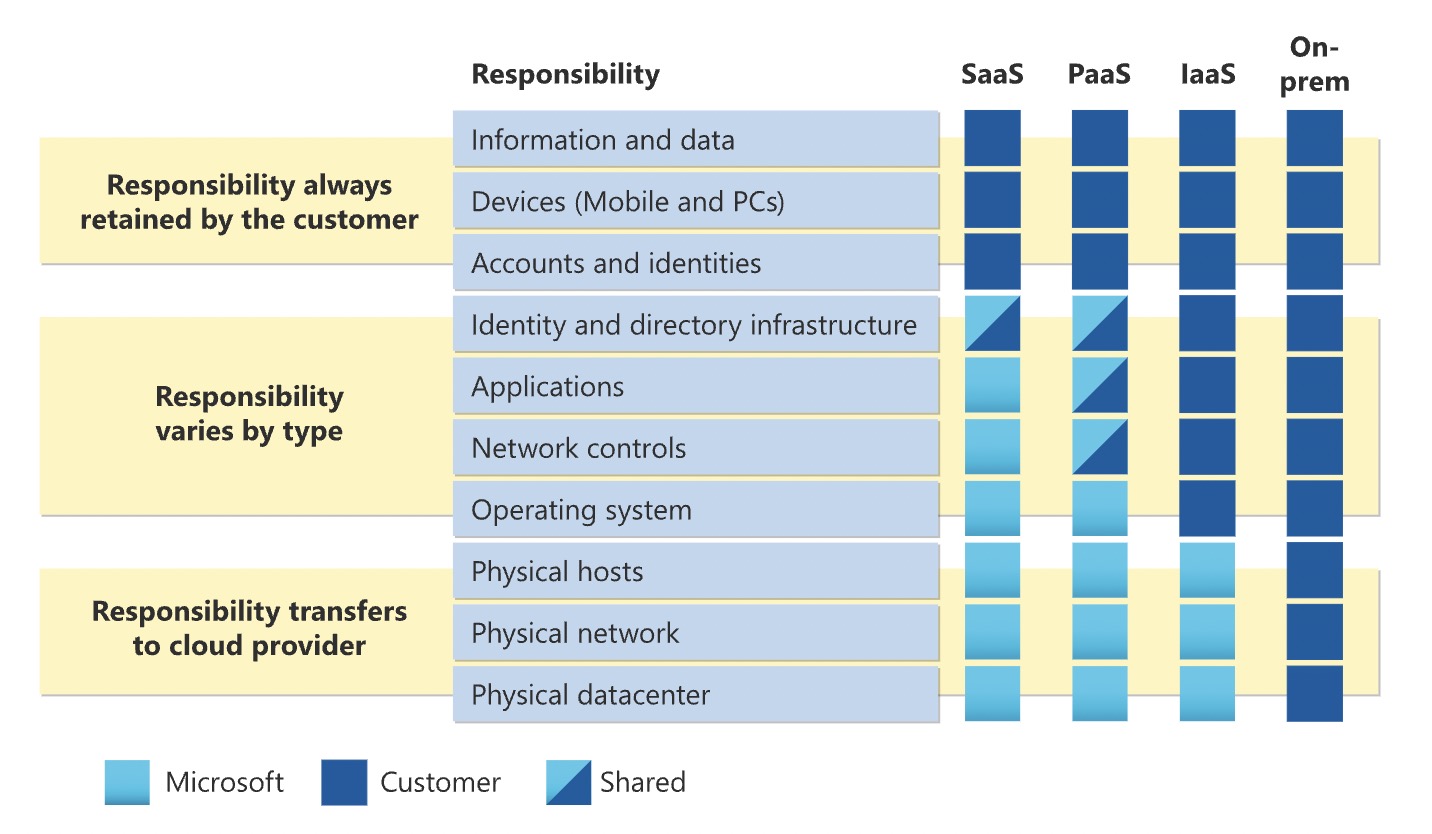

И когда мы получим доступ к модели совместной ответственности Microsoft< /strong> (службы Azure), мы наблюдаем аналогичную ситуацию. Microsoft управляет физическим облачным хранилищем, иногда оно также включает в себя приложения, сети, операционную систему и т. д. Однако это зависит от типа службы, и проще проверить конкретную службу, которая вам нужна.

н

Документация, предоставленная Azure, описывает инструменты и службы, которые клиенты могут использовать для защиты своей инфраструктуры, а также протоколы, которые Azure применяет для защиты самой инфраструктуры платформы.

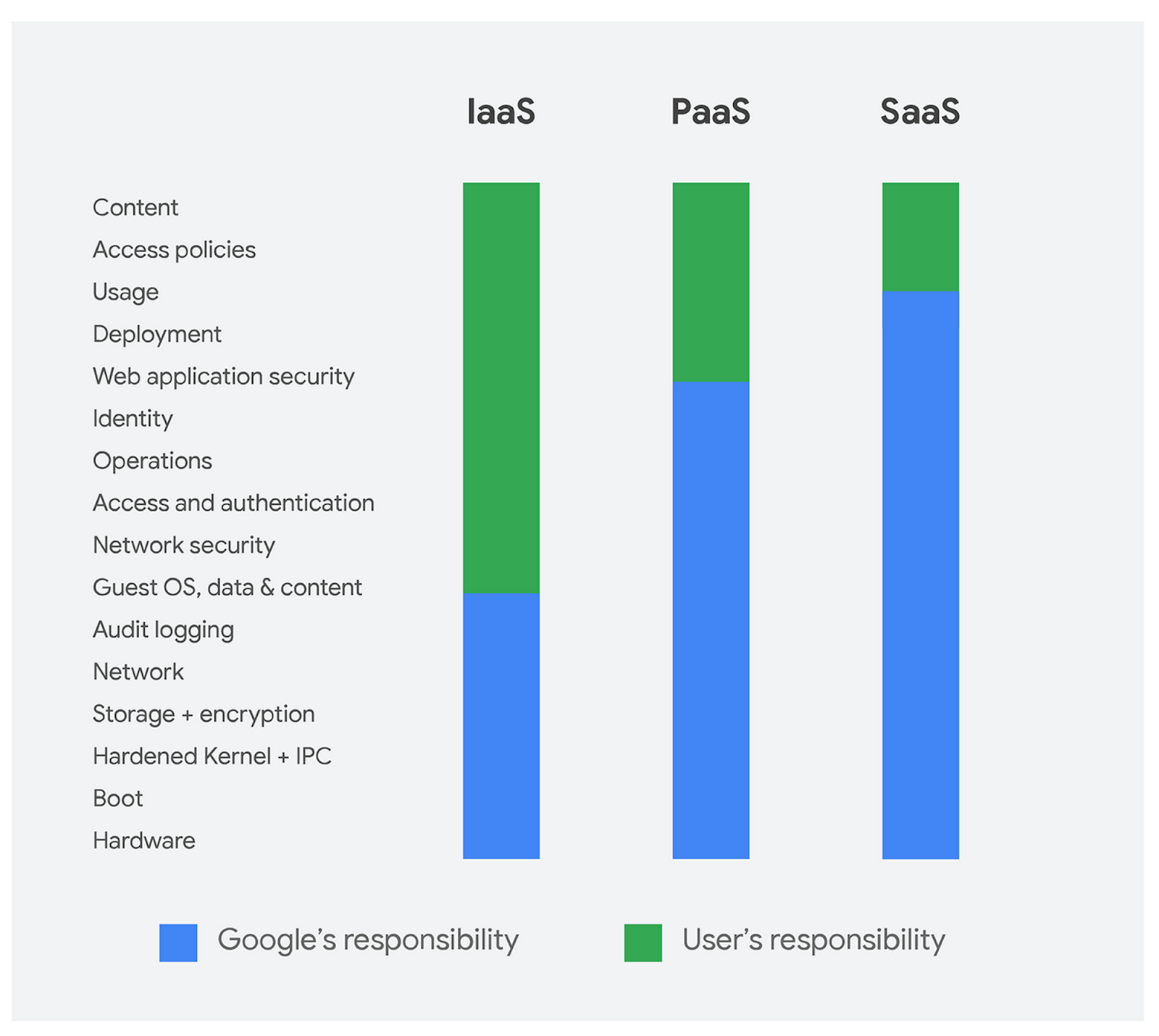

Облачная платформа Google (GCP) публикует общие протоколы безопасности инфраструктуры и рабочий процесс в документации. Там есть примерная схема с моделью ответственности. Пользователи также найдут небольшой раздел, посвященный безопасности данных GCP.

Большинство безопасных провайдеров, таких как 3 наиболее распространенных, которые мы упомянули, имеют Cloud Identity and Access Management (IAM), виртуальные машины или даже виртуальные частные облака. Несколько уровней безопасности гарантируют, что данные, системы и приложения не будут легко доступны или украдены. n n Самое главное — понимать, что безопасность облака часто зависит от клиентов облака. Есть определенные шаги, которые должна предпринять каждая компания, внедряющая облако.

Двухфакторная аутентификация или многофакторная аутентификация

Если вы используете облачные сервисы в повседневной работе, вы с ними знакомы. Каждый раз, когда вы получаете доступ к облаку, вы получаете сообщение на свой телефон или другие устройства, чтобы подтвердить, что это вы. Идеальная ситуация, когда это одноразовый код. Без как минимум двухфакторной аутентификации вы можете стать жертвой утечки данных и кражи учетных данных.

Надежные пароли или система управления паролями

Чем проще ваш пароль, тем больше вероятность, что его взломают. С надежным паролем это менее вероятно, но все же возможно. Вы можете использовать систему управления паролями, защищенную биопараметрами.

Имея все это в виду, помните, что самая безопасная система — это ваша голова. Информацию оттуда еще никто не извлекал. (даже ChatGPT)

Общий доступ

Политика компании с нулевым доверием — один из примеров того, как можно делиться разрешениями. Часто сотрудники, меняющие роли или покидающие компанию, сохраняют учетные данные, которые они использовали на работе. Это вероятная угроза, когда они могут получить доступ к облаку, извлечь и слить данные. Строгая система разделения разрешений и хранения данных учетной записи должна защитить вас лучше.

Шифрование данных

Любые данные (особенно конфиденциальные), передаваемые между вашей компанией и облаком, должны быть зашифрованы. Таким образом, даже если кто-то получит данные, он не сможет понять зашифрованные файлы. Есть много сторонних инструментов, которые делают это, или найдите эксперта по кибербезопасности, который сделает это.

Резервное копирование данных

Если что-то случится с оборудованием, которое использует облачный провайдер, убедитесь, что у вас где-то есть его копия. Это одна из причин, по которой компании используют мультиоблачные стратегии. Даже если одно из облачных хранилищ выходит из строя, часть информации сохраняется. Налаживать этот процесс лучше со специалистом, чтобы не было уязвимостей в системах.

Стандарты и протоколы

Большинство поставщиков облачных услуг обеспечивают безопасность облачных вычислений, соблюдая требования соответствия ИТ. Однако каждая отрасль требует различных стандартов. Вроде есть стандарты безопасности ISO. Также есть список уязвимостей OWASP. Тем не менее, прежде чем размещать данные или приложения в облаке, проведите тщательное исследование, особенно если в вашей компании есть данные с высоким уровнем риска.

Кроме того, все в команде (или в компании) должны осознавать риски и обучены обеспечивать безопасность своих данных и не допускать проникновения на устройства. Иногда риски исходят не от хакеров и технических недостатков, а от недостатка знаний и халатности.

Подведение итогов

Короче говоря, ответственность за вашу безопасность в облаке лежит на поставщике облачных услуг и на вас. AWS, GCP, Azure и любые другие поставщики безопасных облачных хранилищ предлагают ваши решения и услуги, помогающие управлять рисками безопасности. Но когда дело доходит до практики и выбора решений для облачной безопасности, именно ваша стратегия и анализ помогают избежать киберугроз. Однако всегда есть возможность поручить эту задачу опытным разработчикам или специалистам DevOps.