Что могло остановить взлом 23andMe?

17 января 2024 г. <блок-цитата>Вот как произошел взлом 23andMe и как различные решения для контроля доступа и входа в систему могли его остановить.

10 октября 2023 г. компания 23andMe объявила, что злоумышленники украли личные, генетические и этнические данные миллионов пользователей. Еще более шокирующим было то, что хакеры продавали эти данные, включая имена, фотографии, местонахождение и информацию о генетическом происхождении пользователей 23andMe, в даркнете, потенциально открывая жертвам возможность преследоваться по этническому признаку.

В этой статье рассказывается о том, как произошел взлом 23andMe и, самое главное, как различные технологии контроля доступа и входа в систему могли помочь 23andMe предотвратить этот взлом.

Как хакеры взломали 23andMe?

Хакеры 23andMe использовали «подброс учетных данных» — эксплойт, основанный на том факте, что большинство людей используют одни и те же комбинации имени пользователя и пароля на разных веб-сайтах. По сути, хакеры берут список комбинаций имени пользователя и пароля с другого взломанного веб-сайта и опробуют их на веб-сайте, на который они хотят нацелиться.

Хорошим примером является база данных RockYou2021. Это общедоступный файл даркнета, содержащий 8,4 миллиарда украденных учетных данных с разных сайтов. Скорее всего, в этом или другом списке есть скомпрометированные учетные данные, поэтому так важно использовать уникальный пароль на каждом веб-сайте.

По данным Washington Post, «Онлайн В публикациях, предлагающих данные для продажи на подпольных форумах, говорилось, что покупатели могут приобрести 100 профилей за 1000 долларов или целых 100 000 за 100 000 долларов». Нарушение затронуло около 14 миллионов аккаунтов.

Почему 23andMe был уязвим для подстановки учетных данных?

По данным TechCrunch:< /п>

<блок-цитата>«Компания 23andMe обвинила в инциденте своих клиентов в повторном использовании паролей и функции подписки под названием DNA Relatives. , который позволяет пользователям видеть данные других согласившихся пользователей, чьи генетические данные совпадают с их генетическими данными. Если бы у пользователя была включена эта функция, теоретически это позволило бы хакерам собирать данные более чем об одном пользователе, взломав учетную запись одного пользователя».

Если вы виновны в повторном использовании паролей (большинство из нас), то вы уязвимы для такого рода взлома. Но обвинять клиента в неправильном использовании паролей не совсем справедливо. Учетные записи 23andMe с надежными паролями также были уязвимы. Из-за того, как программа «ДНК-родственники» связывала пользовательские данные, учетные записи со слабыми паролями раскрывали учетные записи с надежными паролями.

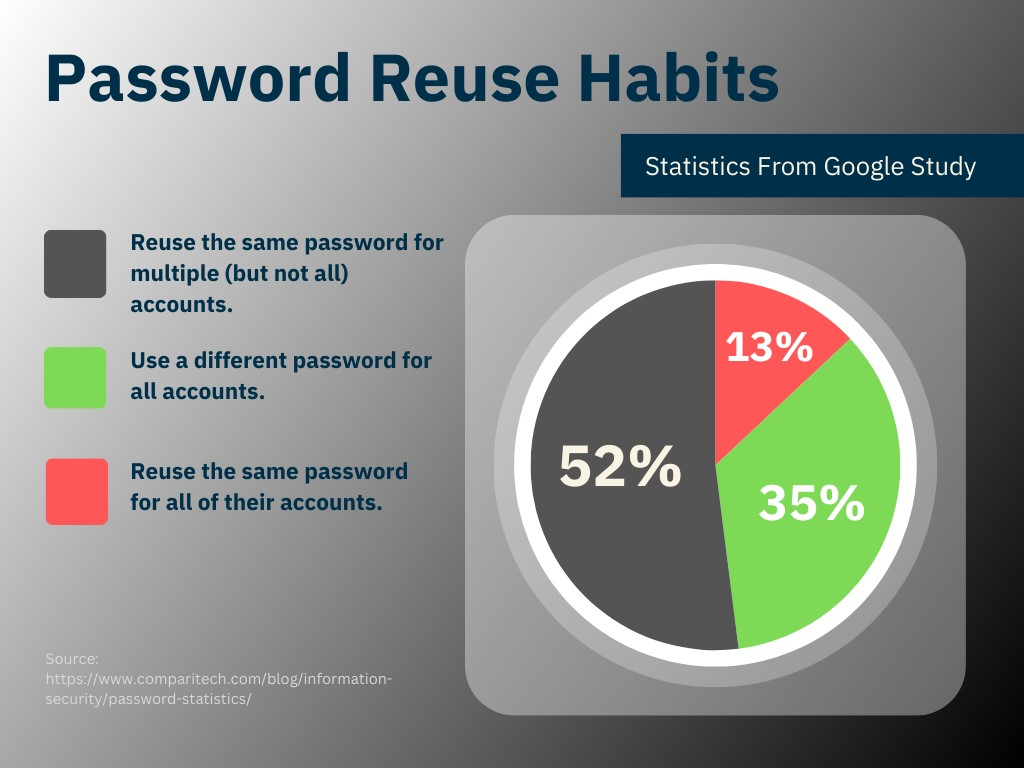

В конечном счете, полагаться на то, что пользователи примут хорошие методы использования паролей, — это проигрышная стратегия, когда дело касается контроля доступа. Согласно последней статистике:

* 13% людей повторно используют один и тот же пароль во всех учетных записях ( Исследование Google, 2019 годy) * 52% используют одно и то же для нескольких учетных записей (исследование Google, 2019 г.). ) * Только 35% (ответственные) используют разные пароли для каждой учетной записи (Исследование Google за 2019 год) * 81 % подтвержденных нарушений в 2022 году произошло из-за слабых, повторно использованных или украденных паролей (Отчет LastPass)

н

Учитывая эту статистику, легко прийти к выводу, что менеджеры веб-сайтов не могут рассчитывать на то, что пользователи разработают эффективные методы использования паролей. Это возлагает на владельцев веб-сайтов четкую ответственность за внедрение более эффективных мер входа/доступа.

А как насчет менеджеров паролей, таких как 1Password?

Менеджеры паролей предлагают отличное решение для создания и отслеживания уникальных паролей. В большинстве веб-браузеров имеется бесплатный менеджер паролей, а также существуют платные службы, такие как 1password. Но вы не можете заставить каждого клиента использовать менеджер паролей. В социальных сетях и на сайтах, таких как 23andMe, где клиенты подключаются и автоматически делятся личной информацией, пользователи, которые не применяют хорошие методы использования паролей, подвергают опасности тех, кто это делает.

Кроме того, менеджеры паролей не являются надежными. Если хакер перехватит мастер-пароль, он получит ВСЕ. Фишинговые атаки, когда вы нажимаете на вредоносную ссылку и раскрываете свои учетные данные, также представляют собой проблему. Доктор Сиамак Шахандашти с факультета компьютерных наук Йоркского университета выделили эти уязвимости в следующем заявлении:

<блок-цитата>«Уязвимости в менеджерах паролей предоставляют хакерам возможность получить учетные данные, ставя под угрозу коммерческую информацию или нарушая информацию о сотрудниках. Поскольку они являются хранителями большого количества конфиденциальной информации, тщательный анализ безопасности менеджеров паролей имеет решающее значение.

«Наше исследование показывает, что фишинговая атака со стороны вредоносного приложения весьма возможна: если жертву обманом заставят установить вредоносное приложение, она сможет представить себя как законный вариант в строке автозаполнения и иметь высокие шансы на успех».

В конечном счете, менеджеры паролей лучше, чем ничего, и они могут помочь вам оставаться безопаснее, но даже пользователи с менеджерами паролей были уязвимы в атаке 23andMe из-за способа использования учетных записей пользователей. взаимосвязанная и общая личная информация. Необходимо сделать что-то еще для защиты доступа к учетной записи со стороны самих веб-сайтов.

А как насчет многофакторной аутентификации (MFA)?

Чтобы повысить безопасность входа в систему, многие веб-сайты используют многофакторную аутентификацию (MFA). Существует много типов MFA, и наиболее популярные решения включают отправку временного двухфакторного кода доступа (2FA) по текстовому сообщению или электронной почте, что вынуждает пользователей выполнять дополнительный, но утомительный этап аутентификации.

23andMe не предлагала MFA своим пользователям. Но даже если бы они и были, решения MFA на основе текстовых сообщений и электронной почты не так безопасны, как раньше. В большинстве случаев электронная почта защищена только паролем. Кроме того, хакеры довольно часто получают контроль над смартфоном путем замены SIM-карты. Фактически, именно это и произошло при недавнем взломе аккаунта SEC в Твиттере:

Исследователи также согласны с тем, что MFA на основе текстовых сообщений становится все более уязвимым для хакеров. По данным компании по кибербезопасности Доказательство:

<блок-цитата>«Вопреки ожиданиям, наблюдается рост случаев захвата учетных записей среди арендаторов, имеющих защиту MFA (многофакторная аутентификация)», — говорится в отчете исследователей из охранной компании Proofpoint. «По нашим данным, как минимум у 35 % всех скомпрометированных пользователей за последний год был включен MFA».

Из-за этих уязвимостей компании, такие как Microsoft, теперь предупреждение против использования двухфакторной стратегии, использующей аутентификацию по голосовому или текстовому сообщению. По словам Алекса Вейнерта, директора Microsoft по безопасности личных данных:

<блок-цитата>«Эти механизмы [стратегии 2FA на основе текстовых сообщений] основаны на телефонных сетях общего пользования (PSTN), и я считаю, что они наименее безопасны из доступных сегодня методов MFA. Этот разрыв будет только увеличиваться по мере того, как внедрение MFA повысит интерес злоумышленников к взлому этих методов […] Однако стоит повторить, что MFA необходим – мы обсуждаем, какой метод MFA использовать, а не используть ли MFA. »

А как насчет физических ключей безопасности, таких как YubiKey?

Физические ключи безопасности, такие как Yubikey от Yubico, — это небольшие устройства, которые подключаются к телефону или компьютеру. Они добавляют дополнительный физический «фактор» к процессу многофакторной аутентификации. Многие компании, такие как Google, требуют, чтобы сотрудники использовали Yubikeys при входе в свои рабочие учетные записи. Если пользователь не подключит ключ, он не сможет получить доступ.

Физические ключи безопасности добавляют мощный уровень безопасности. Однако чем больше становится организация, тем дороже становятся эти стратегии. При цене от 50 до 105 долларов за ключ предоставление Yubikeys каждому сотруднику крупной организации обходится дорого. Кроме того, задержки и трудности управления при отправке и замене ключей создают значительную нагрузку.

Кроме того, у вас есть общедоступные веб-сайты, такие как 23andMe, с миллионами пользователей. Требовать от каждого пользователя общедоступного веб-сайта или платформы социальных сетей покупки аппаратного устройства за 50 долларов не может быть и речи.

А как насчет комплексных решений безопасности, таких как Cisco Duo?

Cisco Duo и другие комплексные службы безопасности предлагают высококачественную двухфакторную аутентификацию (2FA) и другие инструменты аутентификации, позволяющие повысить безопасность входа далеко за пределы паролей. Пользователи подтверждают доступ с помощью дополнительных действий, таких как телефонные звонки, push-уведомления и физические ключи безопасности.

Комплексные службы безопасности, такие как Duo, идеально подходят для компаний с контролируемой базой пользователей. Однако масштабировать их для работы с миллионами пользователей на таком веб-сайте, как 23andMe или Facebook, было бы непрактично с точки зрения затрат.

И вот почему:

* Расходы на масштабирование. Комплексные услуги безопасности, такие как Duo, взимаются за пользователя. Взимать плату за миллионы счетов было бы непрактично с точки зрения бизнеса. * Неприятности для пользователей. Многоэтапная аутентификация Duo может отпугнуть некоторых пользователей, особенно тех, кто не знаком с двухфакторной аутентификацией. * Сложность эксплуатации. Для управления миллионами аккаунтов Duo требуется выделенная инфраструктура и ресурсы.

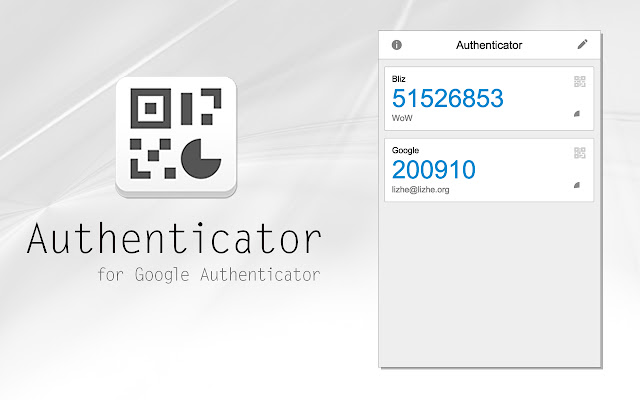

А как насчет приложения для аутентификации, такого как Google Authenticator?

Использование решения 2FA, такого как Google Authenticator, могло бы быть доступным способом защитить пользователей 23andMe. Однако важно отметить, что Google Authenticator имеет несколько важных уязвимостей:

- Фишинговые атаки. Злоумышленники могут создавать убедительные поддельные страницы входа, на которых крадут имена пользователей, пароли и одноразовые коды, что позволяет хакерам получить удаленный доступ к учетной записи.

- Социальная инженерия. Тактика обмана может убедить пользователей поделиться своими одноразовыми кодами или загрузить вредоносное ПО, которое раскрывает их.

- Уязвимость облачного резервного копирования. Многие пользователи имеют облачные резервные копии, в которых сохраняются их ключи аутентификации. Взломав учетную запись облачного хранилища, хакеры могут получить доступ к данным аутентификатора.

- Пользователь Тренение. Google Authentator требует от пользователей загрузить дополнительное приложение и ввести ключ безопасности. Затем каждый раз, когда они входят в приложение, им необходимо передавать временный код доступа из приложения на веб-сайт, что значительно усложняет процесс входа в систему.

- Перехват ключа аутентификации. Доставка кода ключа аутентификации пользователю является уязвимой точкой. Если хакеры перехватят этот код или каким-либо образом получат его, весь процесс аутентификации Google будет скомпрометирован, и удаленные хакеры смогут получить доступ к учетной записи из любого места.

Несмотря на эти уязвимости, Google Authenticator и другие приложения для аутентификации значительно повышают безопасность входа на веб-сайт по сравнению с использованием только паролей. Подобная система аутентификации могла бы остановить взлом 23andMe с подбросом учетных данных.

А как насчет привязки контроля доступа к самому устройству входа, как это делает Invysta?

Есть еще одно решение, которое могло помочь предотвратить взлом 23andMe. Это программная технология от Invysta Technology Group, которая могла бы мгновенно изменить устройства входа в систему 23andMe. пользователей в физические ключи безопасности, обеспечивая тот же уровень безопасности, что и физический ключ безопасности (без необходимости реального ключа).

Invysta работает, обнаруживая уникальные аппаратные и программные идентификаторы, обнаруженные на каждом устройстве входа пользователя, и использует эти идентификаторы для создания невозможного для репликации «анонимного ключа доступа». Преобразуя смартфоны или ноутбуки пользователей 23andMe в физические ключи безопасности, Invysta предоставляет веб-сайтам с миллионами пользователей высочайший уровень безопасности доступа без необходимости покупать или распространять дополнительное оборудование, что делает невозможным для удаленных хакеров проведение учетных данных. набивная атака.

Конечно, Invysta все еще остается относительно неизвестной технологией, и большинство владельцев веб-сайтов не знают о ее существовании. Однако со временем это решение может завоевать репутацию мощной, но экономически эффективной стратегии в сфере контроля доступа.

Заключительные мысли

В этой статье были рассмотрены различные решения для контроля входа и доступа, которые могли бы помочь 23andMe предотвратить атаку на своих клиентов. Но то, что некоторые из этих решений работают сегодня, не означает, что они будут работать и в будущем.

Поскольку мы делимся в Интернете более подробной информацией о себе и своих семьях, включая данные о нашей ДНК и этнической принадлежности, на таких сервисах, как 23andMe, постоянно развивающаяся область цифровой безопасности становится более важной, чем когда-либо. Действительно, речь идет уже не только об обеспечении нашей финансовой жизни. Речь идет о защите наших семей от преступлений на почве ненависти, нарушения интимной конфиденциальности и других ужасающих уязвимостей.

Поскольку в предстоящие годы эти опасности будут продолжать расти и меняться, можно ожидать, что на рынке появится больше решений в области кибербезопасности. Заблаговременно внедрив эти новые технологии, организации смогут избежать финансового, репутационного и физического ущерба безопасности, который недавно пережила компания 23andMe.

Оригинал