Приходят квантовые хакеры: готово ли ваше шифрование к 2030 году и далее?

25 июля 2025 г.Вы доверяете RSA, чтобы защитить свой крипто -кошелек. ECC защищает ваши электронные письма.

Но к 2030 году квантовые хакеры могут взломать оба за неделю.

Звучит как научная фантастика? Это не.

Между тем, квантовые хакеры не просто сидят без дела. Киберпреступники и актеры, поддерживаемые государством, уже собирают зашифрованные данные, планируя расшифровать их позже, как только квантовые технологии созревают. У этой тактики даже есть имя: «Сбор урожая, расшифровывает позже».

Итак, вот реальный вопрос: ваш шифрованный будущий защищен от квантовых хакеров?

Оглавление

- Что такое Quantum Hacking?

- Почему 2030 имеет значение

- Что такое криптография пост-кванта?

- Распределение квантовых ключей по послекватурной криптографии

- Как квантовые атаки сломают Интернет, как мы его знаем

- Как защитить ваши конфиденциальные данные от будущих квантовых атак

- Итог: не ждите Q-Day

- Часто задаваемые вопросы

Что такое Quantum Hacking?

Квантовое взлом - это использование квантовых компьютеров для зашифрованных данных. Угроза зависит от этого:

Квантовые системы могут решать определенные математические задачи лучше, чем классические компьютеры, и это меняет все.

Есть два квантовых алгоритма, которые важнее всего:

- Алгоритм Шора: он нарушает шифрование RSA, ECC и DH.

- Алгоритм Гровера: он ускоряет атаки грубой силы против симметричных шифров, таких как AES.

Как только масштабируемые квантовые системы поступают, только алгоритм Шора может сделать криптографию общедоступной ключ (используется почти во всех безопасных коммуникациях) устаревшей.

Почему 2030 имеет значение

Итак, почему угроза квантовой хакеров внезапно чувствует себя срочной?

Это не просто будущие разговоры. Это реально.

Эксперты по безопасности назвали момент, когда квантовые системы нарушают шифрование как «Q-Day», и многие полагают, что он наступит к 2030 году.

Согласно 2025 году

- 60% крупных предприятий ожидают Q-дня в течение десятилетия.

- 70% уже готовится, приняв квантовые решения.

Между тем, исполнительный приказ правительства США в настоящее время обязывает федеральные агентства начать переход к криптографии после квонта (PQC) к 2030 году. Ориентировочная стоимость?

Что такое криптография пост-кванта?

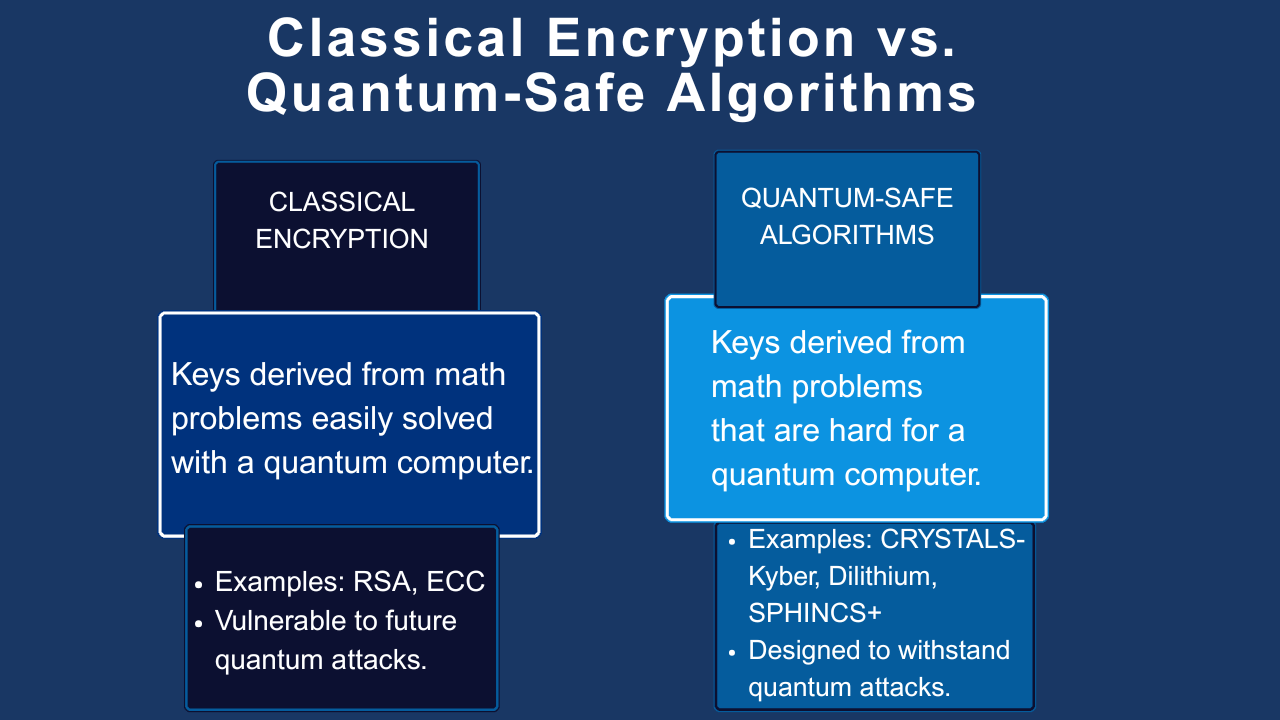

Криптография после кванта (PQC) относится к методам шифрования, предназначенными для сопротивления атак с квантовых компьютеров и нейтрализации квантовых хакеров.

В отличие от RSA или ECC, PQC использует жесткие математические проблемы, с которыми борются даже квантовые системы. К ним относятся:

- Решетчатая криптография.

- Хэш-схемы.

- Шифрование на основе кода.

В 2024 году,

- Кристаллы-Кибер

- Дилитий

- Сфинк+.

Эти стандарты вышли из 8-летнего глобального конкурса с 82 алгоритмами из 25 стран.

Распределение квантовых ключей по послекватурной криптографии

Еще одним модным словом, которое вы, вероятно, видели, является квантовое распределение ключей (QKD).

QKD использует квантовую механику для надежного обмена криптографическими ключами таким образом, чтобы, если он перехвачен, немедленно обнаруживается.

Несмотря на то, что в настоящее время он ограничен расстоянием, инфраструктурой и высокими затратами, это проблеск того, как будет выглядеть безопасное общение в мире после квадратного мира.

Вот почему криптография после кванта по-прежнему остается для большинства реальных приложений. Это программное, масштабируемое и интегрируется с существующими интернет-протоколами.

А

Как квантовые атаки сломают Интернет, как мы его знаем

Не заблуждайтесь: квантовые атаки полностью изменят кибербезопасность.

Каждое устройство, которое использует шифрование, от вашего телефона до спутников, потребуется обновление для сопротивления квантовых атакам.

Вот что поставлено на карту:

- Хакеры, которые собирают зашифрованные данные сегодня, могут разоблачить его завтра.

- Квантовые компьютеры будут делать RSA и ECC бесполезными.

- Национальные государства и корпорации могут потерять свои наиболее конфиденциальные данные.

- Устаревшие системы мгновенно станут уязвимыми.

Даже если Q-Day еще нет, квантовых хакеров сейчас закладывают основу.

Как защитить ваши конфиденциальные данные от будущих квантовых атак

Вы думаете, квантовому взлому - это проблема на 2030 год? Подумай еще раз.

Данные, зашифрованные сегодня, могут быть скомпрометированы завтра.

Вот как опередить квантовых хакеров:

Возьмите инвентаризацию ваших систем шифрования.

Начните с определения, где и как вы используете шифрование. TLS, электронная почта, резервные копии, базы данных, VPN, все.

Начните тестировать алгоритмы после канта.

Попробуйте финалисты NIST PQC, такие как Кибер и Дилития. Пилотируйте их в тестовых средах сейчас.

Принять крипто-агбильность.

Системы проектирования, которые позволяют легкие обновления или обмена алгоритма. Не жестко код криптографический выбор.

Обучите свою команду.

Обучите своих инженеров и архитекторов к квантовым технологиям, новым методам шифрования и криптографическим алгоритмам.

Следуйте руководству NIST и ETSI.

Оба являются ведущими глобальными усилиями по стандартам. Следите за их обновлениями, стандартами и миграционными рамками.

Планируйте гибридные модели.

Используйте смесь классического и квантово устойчивого шифрования во время перехода.

Итог: не ждите Q-Day

Мы больше не догадываемся. Квантовое будущее наступает, и квантовые хакеры будут готовы.

Если мы не обновляем наше шифрование вовремя, основная цепь цифровой безопасности закроется.

Хорошие новости? У вас все еще есть время, чтобы подготовиться.

Начните строить крипто-агбильность, тестирование и переход к криптографии после кванта.

Quantum не сломает то, что вы защищаете сегодня, если вы не игнорируете предупреждающие знаки.

Часто задаваемые вопросы

Является ли квантовая вычисления угрозой кибербезопасности?

Да. Квантовые компьютеры в конечном итоге будут нарушать RSA и ECC, используя такие алгоритмы, как Shor's. Квантовые хакеры уже готовятся. Так что это не о том, если это то, когда.

Каковы основные цели квантовой криптографии?

Квантовая криптография направлена на обеспечение безопасной, нерушимой связи с использованием таких методов, как QKD.

Можно ли сломаться квантовое шифрование?

Методы квантового шифрования не могут быть нарушены традиционными средствами. Теоретически они безопасны, и перехват нарушает систему и выявляет обнаружение.

Что значит быть «квантовым» в 2025 году?

Быть готовым к кванту:

- Аудит вашего текущего шифрования.

- Тестирование криптографических решений после кванта.

- Оставаться в курсе стандартов NIST.

Как квантовые вычисления повлияют на кибербезопасность?

Квантовые вычисления приведут глобальный переход к новым стандартам шифрования, переопределяют безопасные протоколы и создаст новые стратегии кибер -обороны.

Можно ли взломать биткойн квантовым компьютером?

Потенциально да. Если квантовый компьютер получает доступ к вашему открытому ключу, он может использовать алгоритм SHOR, чтобы найти ваш личный ключ. Биткойн и другие блокчейны еще не являются квантовыми.

Нашли это полезным? Добавьте в закладки, поделитесь этим и отправьте в свою команду безопасности. Потому что будущее не ждет, как и квантовые хакеры.

Оригинал