Освоение механизмов консенсуса: 15 мощных форм распределенных соглашений в криптографии

29 марта 2023 г.Криптовалютная индустрия печально известна своей способностью использовать экзотическую терминологию, чтобы сбить с толку нетехнических людей. Черт, иногда даже самые технически подкованные люди могут запутаться в соусе.

Абсурдный уровень инноваций, происходящих в криптографии, является питательной средой для новых идей. Эти новые идеи требуют новых, но знакомых форм сообщения. Одной из наиболее часто используемых форм общения является формулировка терминологии как «PROOF-OF-xyz».

Все всегда пытаются что-то доказать & это не зря, ведь сама суть блокчейна — «Не доверяй, проверяй».

Однако в какой-то момент все становится просто невыносимым.

Сегодня мы положили этому конец!

Хорошо, не совсем так, но мы рассмотрим один из наиболее важных технических аспектов, на которых построена вся индустрия: Механизмы консенсуса

:::информация Это очень сложная тема, требующая понимания множества различных технических элементов; Я постараюсь разбить их все, когда мы пройдем через это & предоставить ссылки/ресурсы для тех, кто хочет погрузиться глубже.

:::

Криптовалюта работает через систему облачных вычислений, называемую DLT (технология распределенного реестра), такую как блокчейн или DAG (направленный ациклический граф).

Эта технология была разработана как решение вычислительной «парадигмы», известной как задача византийских генералов, которая объясняет сложность установления безопасной связи в децентрализованных средах.

В принципе, если 3 генерала окружают город & хотят захватить его, они должны атаковать всех сразу. Любой меньше, чем все 3 & план провалится. Как эти генералы могут координировать свои действия друг с другом, если отправка сообщения сопряжена с таким большим риском? Посланник теряется, задерживается, теряет сообщение, подделывает поддельное сообщение, попадается врагу или просто лжет об этом. Это на самом деле довольно стимулирующее чтение для всех, кто заинтересован; но для краткости мы должны двигаться дальше.

Блокчейны/DLT — это (должны быть) неизменяемые, прозрачные цифровые реестры, предназначенные только для добавления, которые обеспечивают оперативную гарантию последовательного отображения только правды. Эти свойства дали технологии блокчейна разговорное прозвище «машина доверия".

Хотя мы интуитивно понимаем, что такое доверие, определить его — непростая задача.

Доверие — это уверенность в том, что будущие результаты надежны. Это способность верить во что-то/кого-то без страха, неуверенности или сомнения в том, что что-то/кто-то тебя трахнул. Доверие — это способность принимать решения с высокой степенью уверенности и не беспокоиться о риске контрагента.

Механизмы консенсуса — это средства для установления истины, избегания неправды и т. д. в свою очередь заручиться доверием пользователей к криптовалютам.

Что такое механизм консенсуса?

Применительно к криптографии механизмы консенсуса обеспечивают двойную функциональность: гарантии безопасности и гарантии безопасности. регулирование вознаграждения. Это системы/протоколы, которые используются для согласования единой версии истории для всей активности сети. Кодекс поведения для установления общего соглашения об общем, едином, истинном состоянии. Они диктуют: - кто проверяет & подтверждает транзакции, которые отправляются в блок(и) блокчейна. - как эта проверка & происходит подтверждение- who & как кто-то вознаграждается за свои усилия/вклад

:::информация Здесь все становится немного сложнее:

Механизмы консенсуса не обязательно должны иметь дело только с холодной жесткой вычислительной логикой безопасности блокчейна. Их можно использовать для выражения достижения соглашения о доверии практически по любому произвольному социальному, техническому или механическому элементу.

:::

Нюансы тонкой архитектуры, лежащей в основе механизмов консенсуса, чрезвычайно сложны… но на самом высоком уровне их можно свести к четырем основным составляющим элементам дизайна:

* Вычислительная сложность

Количество ресурсов & шаги, необходимые для достижения желаемого результата (чем быстрее/короче, тем лучше)

* Отказоустойчивость

В основе консенсуса любой вычислительной сети лежит способность поддерживать работу в случае, если участники сети выбывают или перестают работать (что может происходить спорадически). Чем выше отказоустойчивость, тем легче обмануть систему; чем ниже допуск, тем более устойчива система. Таким образом, если отказоустойчивость системы составляет 51%, это означает, что система может продолжать работать до тех пор, пока 49% скомпрометированы. Если допуск составляет 67 %, это означает, что система может обработать только 33 % скомпрометированных узлов.

* Устойчивость

Возможность продолжать предоставлять надлежащие результаты в случае злонамеренной активности (которая может происходить в течение длительного периода времени)

* Живость

Гарантии того, что даже после того, как произойдет какое-то непредвиденное событие, сеть продолжит нормально работать

Компромиссы в механизмах:

Не существует единого универсального механизма управления ими всеми. Механизмы консенсуса радикально различаются в зависимости от их применения.

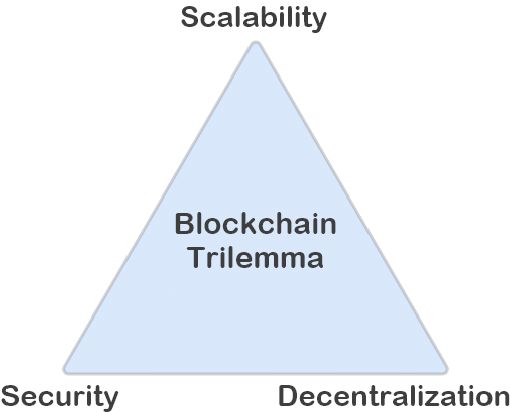

Трилемма блокчейна утверждает, что невозможно иметь все 3 свойства: безопасность, масштабируемость и эффективность. Децентрализация в единой системе.

Может быть только некоторая степень смеси между 2 из 3 элементов. В зависимости от того, какая комбинация присутствует в блокчейне, каждый механизм будет отличаться в зависимости от:

- производительность

- согласованность,

- масштабируемость,

- эффективность

Хотя сегодня на рынке существуют сотни, если не тысячи различных механизмов; существует два основных типа механизмов консенсуса, основанных на их операционной логике: доказательство работы & доказательство доли. Любая другая вариация будет просто модульной настройкой или комбинацией этих двух.

Теперь, когда у нас есть общее представление о механизмах консенсуса; давайте рассмотрим некоторые из них:

:::информация Отказ от ответственности

– Не каждое доказательство чего-либо выполняет те же функции, что и другие.

- Не каждый механизм консенсуса должен иметь в своем названии "Proof-Of".

- Byzantine Fault Tolerance является элементом любого/каждого механизма.

:::

POW — доказательство работы

Децентрализация: очень высокая

Отказоустойчивость: 51 %

Случай использования: защита истории блокчейна

Описание: Ресурсоемкий процесс чрезвычайной математической сложности, требующий специального оборудования. Консенсус POW достигается за счет вклада вычислительных ресурсов в решение математических задач чудовищной сложности. Здесь узлы называются майнерами и получают вознаграждение за счет эмиссии новых токенов сети. Лидеры блочных предложений выбираются в порядке очереди в зависимости от того, кто сможет решить математическую задачу.

Сам POW имеет встроенное подправило «веса цепи» или «высоты цепи» & усечение. Всякий раз, когда POW запущен, майнеры создают свои собственные версии следующего блока; однако будет принят только один блок. Это означает, что сеть будет обрезать/отбрасывать все непринятые блоки & всегда перекалибруйте версию цепи, которая является самой длинной/тяжелой (с точки зрения объема проделанной над ней работы). Это считается наиболее безопасной/децентрализованной моделью консенсуса из-за ее способности противостоять глобальному контролю правительства.

Примеры POW - Биткойн (BTC), Dogecoin (DOGE), Litecoin (LTC), Kaspa (KAS)

POS — доказательство доли

Децентрализация: умеренная-высокая

Отказоустойчивость: 67 %

Случай использования: защита истории блокчейна

Описание: самая популярная модель консенсуса. Концепция, лежащая в основе этого, проста: пользователи блокируют/обеспечивают свои токены для участия. В моделях POS есть фиксированные циркулирующие запасы, что означает, что новые токены не выпускаются в качестве вознаграждения за блок, вознаграждение зарабатывается за счет начисления комиссий за транзакцию. Кроме того, в отличие от POW, модели POS используют сокращение ставок за любое неправомерное поведение; в случае обнаружения злонамеренного/подрывного поведения у этого узла-нарушителя ~ 50% его доли будет конфисковано в пользу сети для перераспределения среди добросовестных узлов. Обычно считается менее безопасным & более централизован, чем POW, в том смысле, что стимулы сетевых узлов аналогичны устаревшим финансовым системам; игроки с более глубокими карманами имеют больше шансов владеть сетевыми узлами.

Еще один важный элемент, который нельзя упускать из виду в POS, заключается в том, что для того, чтобы стать узлом, требуется минимальное количество ставок. В примере с Ethereum это 32 ETH. Компромисс с этим дизайном заключается в том, что ожидается высокий уровень правдивой активности, чтобы не потерять ставку; в то время как это сводит к минимуму потенциальную доступность & в свою очередь, децентрализация кол. Кроме того, POS, как известно, страдает от проблемы «богатые становятся еще богаче». поэтому те, у кого больше, заработают больше & не давать другим равных шансов. Помимо предыдущего, правда о том, почему он имеет более низкие оценки по децентрализации, чем POW, заключается в устойчивости к правительствам. Теоретически правительства могут выследить эти сети. заставить их прекратить операции; POS легче подорвать в массовом масштабе. Однако одним из основных преимуществ POS по сравнению с POW является энергоэффективность.

Примеры POS — Эфириум (ETH), Cardano (ADA), Tezos ( TEZ), CELO (CELO), Полькадот (DOT), Avalanche (AVAX), ThorChain (RUNE)

dPOS — делегированное доказательство доли

Децентрализация: низкая

Отказоустойчивость: 67 %

Случай использования: защита истории блокчейна

Описание: самая популярная адаптация обычного POS; делегированное Proof of Stake — это попытка демократизировать доступ к участию в операциях сети & награды. Только самые крупные могут участвовать в процессе защиты, в то время как держатели токенов меньшего размера «делегируют» свои токены операционным узлам; по сути, они голосуют своими токенами, никогда не отдавая их фактическому узлу. Модели консенсуса dPOS обычно имеют от 21 до 101 узла, которые обрабатывают сетевые операции. Эти сетевые операторы выбираются на основе количества токенов, которые они поставили на кон. Самое большое преимущество варианта dPOS заключается в ограничении количества узлов; хотя это приводит к централизации, это также дает дополнительное преимущество в виде более быстрого времени обработки.

Примеры dPOS — Polygon (MATIC) , Tron (TRX), EOS (EOS), Lisk (LSK), Ark (ARK), Радикс (XRD)

LPOS — арендованное доказательство доли

Децентрализация: низкая — умеренная

Отказоустойчивость: 67 %

Случай использования: защита истории блокчейна

Описание: это расширенный вариант POS. Leased Proof-of-Stake очень похож на модель делегированного доказательства доли, но имеет техническое отличие: что в dPOS сетевые узлы получают вознаграждение & затем раздайте их своим делегатам; но в LPOS пользователи фактически одалживают свои токены узлам, таким образом, они владеют частью веса и мощности этих узлов. получать вознаграждение напрямую, а не через делегата. Компромисс здесь заключается в том, что для запуска физического узла требуется очень высокий уровень технических знаний и навыков. оборудование необходимо. Пока эта реализация использовалась только в одном проекте.

Примеры LPOS — Waves (WAVES)

HPOS — гибридное доказательство доли (также называемое доказательством активности)

Децентрализация: умеренная

Отказоустойчивость: 51 %

Случай использования: защита истории блокчейна

Описание. Как следует из названия, HPOS — это креативная архитектура, в которой используются обе базовые модели консенсуса (POW + POS). В этой модели есть два уровня процессов. На базовом уровне майнеры (как и в POW) верифицируют & упаковывать транзакции в блоки. Затем эти предварительно проверенные блоки отправляются в мемпул второго уровня, где POS-узлы выполняют дополнительный раунд проверок блоков и блоков. подтвердите их.

Примеры HPOS — DASH (DASH), Декред (DCR)

PPOS — чистое доказательство доли

Децентрализация: очень высокая* (не очень)

Отказоустойчивость: 67 %

Случай использования: защита истории блокчейна

Описание: еще один вариант POS. Новый дизайн по сравнению с другими вариантами, потому что он, возможно, более децентрализован (нет). В этом варианте нет механизма наказания; так что технически плохие актеры могут играть плохо & не страдать. Тем не менее, этот дизайн чрезвычайно низок в своем барьере для входа, для присоединения к узлу требуется только 1 токен. Теоретически это легко обыграть, потому что один участник может совершить атаку молчаливой Сивиллы, распределив 1000 токенов по 1000 различным кошелькам.

Примеры PPOS — Algorand (ALGO)

POI — доказательство важности

Децентрализация: низкая-умеренная

Отказоустойчивость: 67 %

Случай использования: защита истории блокчейна

Описание: модель на основе репутации, которая является еще одной реализацией POS. Трудно быть принятым в качестве действительного узла, легко быть выгнанным. Я должен признать, что этот немного более креативен в своем подходе. Доказательство важности использует два фактора помимо ставки; к ним относятся:

1. сетевая активность узлов стекинга *(вместо того, чтобы просто делать стек пассивно, они должны способствовать скорости токена в сети)

2. качество работы узлов (спам-транзакции не помогут)

Примеры POI — NEM (XEM)

POA — подтверждение полномочий

Децентрализация: отсутствует — очень низкая

Отказоустойчивость: 51 %

Случай использования: защита истории блокчейна

Описание: Централизация — это название игры. POA использует ценный нефинансовый примитив для работы — идентификацию. Используя идентичность, все участники операционной сети рискуют своей репутацией, чтобы стать частью круга консенсуса. Везде, где есть идентичность, есть централизация. Однако из-за небольшого ограниченного количества известных операторов сети, использующие POA, обладают чрезвычайно высоким потенциалом пропускной способности. Это определенно не механизм, который вы хотели бы использовать в качестве основы для любых блокчейнов общественного блага, но это не помешало проектам использовать его.

Примеры POA — VeChain (VET)

pBFT — практическая византийская отказоустойчивость

Децентрализация: низкая

Отказоустойчивость: 67 %

Случай использования: повышение надежности механизма

Описание: ключевой композиционный компонент для создания других механизмов консенсуса. Обычно встречающийся в разрешенных сетях, pBFT работает, используя репликацию данных на всех узлах. Не самая эффективная модель из-за присущих коммуникативным ограничениям, но очень устойчивая (очевидно, что в централизованных системах терпимость высока, игроки должны винить только себя и своих друзей).

Примеры pBFT — Zilliqa (ZIL) {использует смесь POW + pBFT}

dBFT — делегированная византийская отказоустойчивость

Децентрализация: низкая

Отказоустойчивость: 51 %

Случай использования: повышение надежности механизма

Описание: Как и в случае с описанным выше двоюродным братом (pBFT), делегированная византийская отказоустойчивость является составным элементом для создания более надежных систем блокчейна. Сам по себе этот механизм можно использовать для поддержки распределенных коммуникаций, однако они ограничены коммуникационными ограничениями, которые по умолчанию делают системы dBFT централизованными.

Примеры dBFT — NEO (NEO)

POC – подтверждение возможностей/обязательств

Децентрализация: низкая

Отказоустойчивость: 51 %

Случай использования: защита истории блокчейна

Описание: уникальный поворот механизмов консенсуса POW; вместо того, чтобы использовать процессоры для постоянного решения проблем; proof-of-Capacity использует дисковое пространство/память. POC намечает потенциальные решения будущих проблем & хранит их на пустом дисковом пространстве майнеров. Не путать с полным отсутствием майнинга, т.к. майнинг все равно происходит; это просто происходит упреждающе (что может привести к потенциальным рискам безопасности). Не очень эффективен в больших масштабах из-за высокой чувствительности в случае выпадения узла, что требует повторного построения всей сети и всей сети. становится менее эффективным по мере того, как присоединяется больше узлов майнинга (для них требуется дополнительная прорисовка, которая затем создает огромные невыполненные работы на компьютерах, выделяющих дисковое пространство).

Примеры POC — Storj (STORJ), Chia (XCH), Signum (SIGNA)

POH — доказательство истории

Децентрализация: неприменимо

Отказоустойчивость: неприменимо

Случай использования: Отметка времени & организация

Описание: это не отдельный протокол для построения блокчейна. POH используется с, как вы уже догадались, POS в качестве метода, используемого для отметки времени транзакций с использованием метода хеширования VRF (проверяемая случайная функция), который позволяет обрабатывать блоки в блокчейне. отправлены в мемпул. Это позволяет сети продолжать работу с максимальной пропускной способностью независимо от того, что может происходить с любым отдельным узлом в данный момент времени. Если узел не отправил блок вовремя, это не помешает созданию следующего блока, потому что отложенный блок будет организован в правильное положение как можно скорее.

Примеры POS — Solana (SOL)

ПОЭТ — доказательство прошедшего времени

Децентрализация: Нет

Отказоустойчивость: 51 %

Случай использования: защита истории блокчейна

Описание: это чрезвычайно централизованная модель построения сети, прежде всего потому, что интеллектуальная собственность (ИС) защищена патентами и патентами. никто не хочет воевать с Intel. Тем не менее, сам дизайн блестящий. POET — это еще одна модель, которая использует логику POS со смесью принципа консенсуса Накамото о самой длинной/самой тяжелой цепочке, а также с собственными дополнительными концепциями внутреннего таймера &; «отдыхает». Узлы майнера выбираются случайным образом. один и тот же узел не может быть выбран вплотную. Как только узел фиксирует блок, на узел устанавливается случайный таймер & он «засыпает». Пока он спит, он не использует никаких вычислительных ресурсов; что делает эту модель более экологичной с точки зрения потребления электроэнергии, чем другие варианты POS.

Пример POET — HyperLedger Sawtooth

POA — подтверждение доступа

Децентрализация: низкая

Отказоустойчивость: 51 %

Пример использования: защита хранилища и приложений. данные

Описание: Proof-of-Access — это расширенная версия POW. Это алгоритм, созданный проектом Arweave, который использует умную технику для проверки входящих блоков. Вместо того, чтобы полагаться исключительно на предыдущий блок, майнеры используют нечто, называемое «блоком отзыва», вместе со случайно выбранным предыдущим блоком. Блоки отзыва можно рассматривать как надежные точки в истории цепочки, которые не требуют хранения всех данных цепочки. Это создает облегченную модель для проверки данных, что приводит к более эффективным возможностям хранения, меньшему количеству растраты вычислительных ресурсов. увеличенная пропускная способность. Одним из потенциальных недостатков этой модели является то, что она предпочитает более старые узлы из-за их архивов истории; новые узлы не имеют доступа к тем же архивным данным & будут загружаться только блоки отзыва. Что теоретически создает иерархию по возрасту.

Примеры POA — Arweave (AR)

POREP — доказательство репликации

Децентрализация: неприменимо

Отказоустойчивость: 51 %

Пример использования: защита хранилища и приложений. данные + облачные вычисления

Описание: эта красота модели на самом деле является расширением предыдущей модели в области хранения данных (Proof-of-Space) с встроенной интеграцией POW, которая отдает приоритет возможности хранения данных в сети. /в дисковом пространстве рабочего узла. Элементы механизма консенсуса pBFT заключаются в том, что данные, которые добавляются в сеть, реплицируются всеми сетевыми майнерами. Изобретательность POREP определяется его способностью бороться с самым изощренным вектором атаки в индустрии децентрализованных облачных вычислений, известным как «атака генерации», при которой майнинговый узел платит за загрузку документа & затем бесконечно запрашивает этот документ, взимая плату за его хранение.

Примеры POREP — Filecoin (FIL)

Это лишь малая часть того, сколько невероятной работы существует на самом деле.

Механизмы консенсуса являются основой доверия распределенной системы. Механизм диктует правила/законы, по которым работает система. Каждый выбор в дизайне системы должен быть сделан с особой тщательностью, применение неправильного механизма к системе вызовет когнитивный диссонанс между пользователями и пользователями. сетевые операторы; в свою очередь, вызывая потерю доверия.

Невозможно количественно определить, какой механизм лучше другого; все зависит от контекста и все субъективно.

Перед нами бесконечные возможности,

Спасибо, что прочитали

Пусть ваше путешествие будет невероятным

&

Ваше портфолио должно быть богатым 🥂

Также опубликовано здесь

Оригинал