Внутренние угрозы: разоблачение врага внутри вашей организации

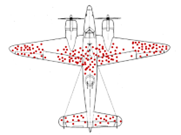

20 марта 2023 г.Аналитики и статистики во время Второй мировой войны часто анализировали самолеты, вернувшиеся с войны.

В то время как некоторые эксперты предпочли укрепить места, которые были обстреляны, эксперты, преобладавшие в дебатах, предпочли укрепить конкретные неповрежденные места.

Доказательства показали, что определенные области, в которых не было пулевых отверстий, были областями, в которых при выстреле самолеты падали. Был сделан вывод, что пулевые отверстия вернувшихся самолетов доказывали, что в определенные области можно было попасть, и самолет все еще мог вернуться.

Это известно как предвзятость выживания, относящаяся к тенденции исследовать выживших, а не тех, кто не выжил. Тот же принцип можно применить к информационной безопасности. Вместо того, чтобы применять средства управления безопасностью там, где мы этого хотим или чего боимся больше всего, важнее принять к сведению реальные риски, с которыми сталкивается организация, и оптимизировать их соответствующим образом.

Что такое внутренняя угроза?

Согласно отчету Verizon DBIR за 2022 год, 82 % нарушений связаны с «человеческим фактором». Это не только внутренняя угроза, но главное, что люди вызывают большинство нарушений. Таким образом, безопасность должна быть сосредоточена на проблеме людей.

Одним из таких человеческих факторов является внутренняя угроза.

Но что это?

Согласно CISA, инсайдером является «любое лицо, которое имеет или санкционировало доступ к ресурсы организации…”

Как упоминалось здесь, «для многих предприятий самые большие риски для их данных и интеллектуальной собственности возникают от доверенных лиц, таких как сотрудники, партнеры и подрядчики».

Инсайдерская угроза, также известная как инсайдерский риск, исходит от любого лица, имеющего санкционированный доступ к активам компании. Таким образом, эти угрозы и риски всегда присутствуют.

Есть ли способ обойти этот риск? Старая пословица гласит: «Где нет волов, там хлев чист». Если вы не хотите никаких внутренних угроз, не привлекайте людей. Учитывая это, всегда существует внутренняя угроза.

Типы внутренних угроз

Хотя существует множество способов представить категории и подкатегории, я сужу их до двух основных групп: внутренние угрозы:

● Злоумышленник (например, злоупотребление привилегиями)

● Ошибка (например, удаление важных файлов)

Такие мотивы, как финансовая выгода или месть, являются важными факторами, но мы не будем здесь останавливаться на них.

Мы все делаем ошибки. Например, риск инсайдерской ошибки в сфере здравоохранения в 2,5 раза превышает риск злонамеренности. Какой бы ни была ошибка, такие действия, как ошибочные клики, непреднамеренная отправка электронного письма не тому человеку или даже случайное удаление виртуальной машины, и в любой отрасли, одним из основных средств защиты от ошибок и злонамеренных действий является надежный процесс резервного копирования и восстановления.

В то время как ошибка статистически более распространена в некоторых отраслях, основная деятельность организации заключается в проведении собственного анализа рисков (вы же не просто статистика, верно?). Будь то ошибки или злонамеренные действия, такие результаты, как удаление файлов, отправка личных электронных писем не тем людям и неудачное развертывание программного обеспечения, могут привести к плохим временам для компании и должны быть включены в анализ рисков.

Как выглядит внутренняя угроза в реальной жизни

В 2021 году два сотрудника GE (General Electric) были оштрафованы и приговорены к федеральной тюрьме за кражу коммерческой тайны у GE с 2008 по 2019 год. Они использовали украденные данных для создания собственной конкурирующей компании. Утечка данных произошла в основном из-за загрузки в частные репозитории и личных адресов электронной почты.

В 2022 году через . Это были персональные данные сотрудников аэропорта, в том числе удостоверения личности с фотографиями, и это пример неправильной настройки безопасности, которая находится под номером 5 в рейтинге Десять главных проблем OWASP.

Цена инсайдерской угрозы

Из-за всех вовлеченных факторов, таких как количество и тип взломанных данных, юридические и нормативные штрафы, государственное вознаграждение, упущенный доход и репутация, невозможно дать одно среднее значение, чтобы управлять ими всеми. Но, согласно полному отчету IBM «Cost of a Data Breach Full Report 2022», совокупное среднее значение некоторых основных действий, связанных с инсайдерскими угрозами, – фишинг, вредоносные программы, случайная потеря данных и неправильная конфигурация облака – на общую сумму более 17 млн долларов США.

Что можно сделать, чтобы снизить риск?

Джин Спаффорд, известный профессор и эксперт по компьютерной безопасности, остроумно заметил:

<цитата>"Единственная по-настоящему безопасная система – это та, которая отключена от сети, замурована в бетонный блок и заперта в помещении, обшитом свинцом, с вооруженной охраной. Но даже в этом случае у меня есть сомнения".

Лучший способ обезопасить здание — запереть его, чтобы никто не проник внутрь. Единственный способ заставить лодку двигаться быстрее — вывести ее из-под трения о воду. Гипотетический список можно продолжать и продолжать, но мы знаем, что таким образом это невозможно. Соответствующие действия, сочетающие защиту и производительность, должны быть предприняты теми, кто просчитал риск.

При расчете риска используется обычная формула риск = угроза x уязвимость. Если вам нужно что-то более сложное, вы также можете использовать Риск = угроза x уязвимость x информационное значение, но пока мы будем делать это проще.

Управление безопасностью

Вот несколько идей по реализации надлежащих административных, технических и физических мер безопасности для снижения внутренних угроз.

Отношение

Отношение должно избегать обращения с сотрудниками как с преступниками, защищая бизнес от деструктивных действий. Это включает в себя мышление слева от бума. Это также называется «слева от взрыва» — это военный термин, который означает смягчение и, как мы надеемся, прекращение рисков и угроз путем заблаговременного обдумывания и планирования, подготовки и т. д. обучение соответственно. Это можно рассматривать как Shift-Left в политиках и процедурах SDLC и реагирования на инциденты.

Лидерство

SecurityIntelligence отмечает: "Руководители должны полностью осознать важность кибербезопасности; только тогда будут ли они принимать деловые решения, необходимые для защиты организации». Лидерство, которое выходит за рамки названия и включает в себя влияние, должно понимать и принимать меры в связи с необходимостью надлежащих инициатив и реализации кибербезопасности. Бизнес-лидерство обеспечивает столь необходимое руководство и финансирование.

Технические элементы управления

Несмотря на то, что мы говорим о людях, решения должны включать в себя технологии, чтобы идти в ногу со временем 24/7/365. Выбранные технологии должны, как минимум, предоставлять аналитику, основанную на данных и интеллектуальную, с лучшими параметрами, включая такие возможности, как обнаружение поведения и действия в реальном времени.

Ориентация на результат

Внутренняя угроза — это реальность, но существуют и способы ее предотвращения и смягчения. Каков ваш следующий шаг в защите вашей организации? Все прогресс.

Оригинал