Повышенная безопасность с помощью управления политиками: взгляд Cloudsmith

19 сентября 2023 г.Разработка программного обеспечения и его распространение становятся все более сложными, а число потенциальных уязвимостей и угроз увеличивается. дюжина. Это делает необходимость в надежных мерах безопасности еще более важной — все, что вы создали, может оказаться под угрозой.

Понимая это, Cloudsmith всегда был в авангарде обеспечения того, чтобы программные артефакты управляются эффективно и безопасно. В рамках этих непрерывных усилий мы недавно выпустили набор функций управления политиками, которые помогают оптимизировать операции по обеспечению безопасности, обеспечивая эффективное управление программными артефактами, которые активно защищены от скрытых угроз.

Управление политиками: централизованный надзор и контроль

Управление политиками — важнейший компонент, обеспечивающий безопасную, соответствующую требованиям и эффективную программную среду. По своей сути управление политиками представляет собой централизованную систему для определения, реализации и обеспечения соблюдения правил и протоколов, связанных с программными артефактами. Такой централизованный подход гарантирует последовательное применение всех мер безопасности, снижая вероятность того, что уязвимости ускользнут из виду.

Система управления политиками Cloudsmith разработана с учетом потребностей пользователей и включает в себя следующие принципы:

* Простота использования. Благодаря интуитивно понятному интерфейсу Cloudsmith упрощает настройку и управление политиками даже для тех, кто не обладает глубокими техническими знаниями. Такой удобный для пользователя подход гарантирует, что команды смогут быстро внедрять и адаптировать политики без необходимости длительного обучения.

* Гибкость. Учитывая, что не бывает двух одинаковых программных сред, система управления политиками Cloudsmith создана гибкой. Пользователи могут настраивать политики в соответствии со своими конкретными потребностями, гарантируя, что меры безопасности будут адаптированы к их уникальной среде.

* Комплексный охват. Управление политиками Cloudsmith не ограничивается одним аспектом безопасности — оно обеспечивает целостный подход, охватывающий все: от подписания пакетов и контроля доступа до сканирования уязвимостей. Такой комплексный охват гарантирует устранение всех потенциальных угроз безопасности.

* Обеспечение соблюдения требований. После установки политик Cloudsmith обеспечивает их последовательное соблюдение. Система автоматически проверяет соответствие требованиям, гарантируя быстрое выявление и устранение любых отклонений.

Политики аутентификации: усиление контроля доступа

Политики аутентификации – это предопределенные наборы правил, определяющие, кто и к чему имеет доступ. Они являются основой безопасной программной среды и обеспечивают защиту от несанкционированных пользователей.

Недавние улучшения Cloudsmith в этой области являются свидетельством приверженности компании обеспечению надежной безопасности. Недавно представленные политики аутентификации теперь позволяют организациям обеспечивать ротацию ключей API на уровне организации. Раньше у пользователей была возможность вращать клавиши вручную, но теперь правила игры изменились.

Теперь организации могут устанавливать определенные периоды времени для обновления ключей или полной блокировки ключей, которые не были обновлены в течение установленного периода времени. Такой упреждающий подход гарантирует, что устаревшие или потенциально скомпрометированные ключи не задержатся, тем самым повышая безопасность платформы.

Извлекая уроки из взлома CircleCI 4 января 2023 года, Cloudsmith выступает за ряд мер по повышению безопасности трубопроводов. В ответ на взлом Cloudsmith добавила поддержку токенов OIDC. Эти токены являются более безопасной альтернативой долгосрочным учетным данным, снижая риск несанкционированного доступа. Используя токены OIDC, пользователи могут избежать хранения этих учетных данных в CircleCI, что еще больше защитит их операции.

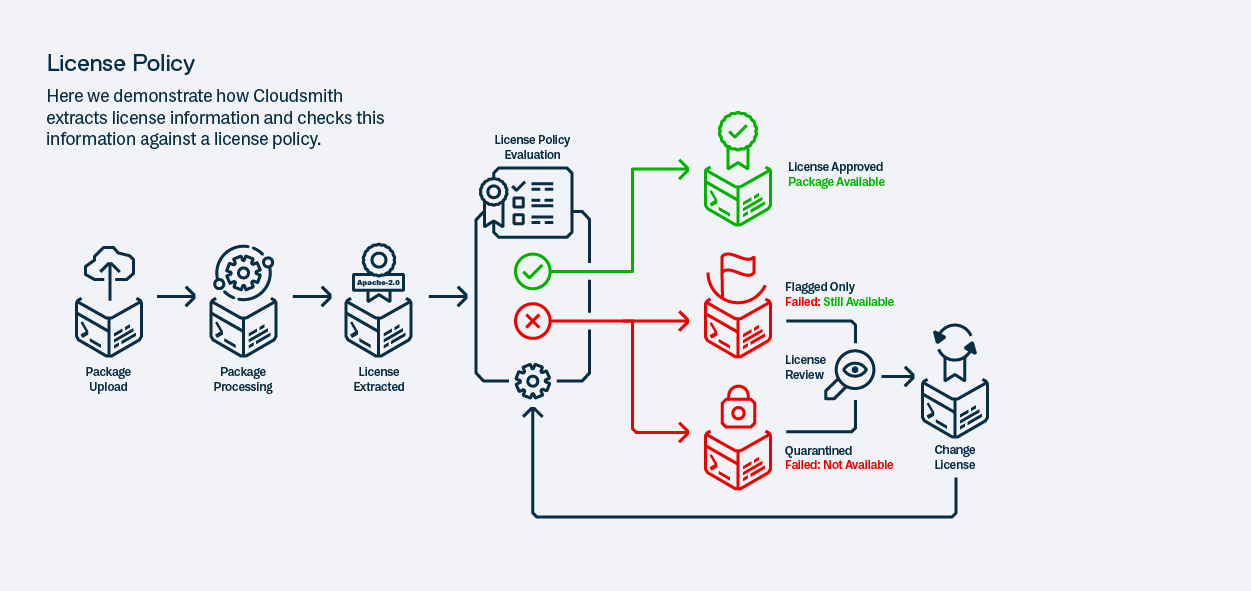

Политика лицензирования: обеспечение соответствия и управления

Лицензирование программного обеспечения определяет, как программное обеспечение можно использовать, модифицировать и распространять. Хотя эти лицензии обеспечивают основу для использования программного обеспечения, они также могут налагать определенные ограничения или обязательства. Например, некоторые лицензии могут содержать положения, ограничивающие использование программного обеспечения или предписывающие делиться изменениями, внесенными в программное обеспечение. Обеспечение соблюдения этих лицензий – это не только вопрос этического использования программного обеспечения, но и юридическая необходимость.

Лицензионная политика Cloudsmith разработана таким образом, чтобы упростить работу. Благодаря возможности помечать или помещать в карантин пакеты, подпадающие под категорию организации «не использовать», Cloudsmith гарантирует, что вы всегда соблюдаете лицензионные требования. Это особенно важно для лицензий, которые содержат ограничительные положения или требуют внесения изменений в общий доступ. Автоматизируя эти проверки лицензий, Cloudsmith экономит ваше время и значительно снижает риски, связанные с несоблюдением требований.

Реальный пример важности соблюдения лицензий можно увидеть в недавние проблемы, с которыми столкнулся производитель сельскохозяйственной техники John Deere. Организация Software Freedom Conservancy (SFC) подчеркнула несоблюдение John Deere Стандартной общественной лицензии (GPL). GPL требует от пользователей такого программного обеспечения делиться исходным кодом, обеспечивая уровень прозрачности и сотрудничества. Утверждение SFC заключалось в том, что John Deere, не выполнив эти лицензионные обязательства, поставил под угрозу способность фермеров ремонтировать свои инструменты, влияя на их средства к существованию.

Несоблюдение John Deere GPL является суровым напоминанием о потенциальных юридических и этических ошибках, связанных с несоблюдением лицензий на программное обеспечение. Компания столкнулась с многочисленными исками со стороны фермеров и даже привлекла внимание Министерства юстиции и Белого дома. Хотя компания John Deere в конечном итоге заключила соглашение о предоставлении фермерам более широкого доступа к внутренней работе их оборудования, ситуация подчеркивает важность соблюдения лицензий.

Лицензионная политика Cloudsmith направлена на предотвращение подобных сценариев. Cloudsmith помогает организациям всегда соблюдать свои обязательства по лицензированию программного обеспечения и помогает создать атмосферу доверия, прозрачности и соблюдения законодательства.

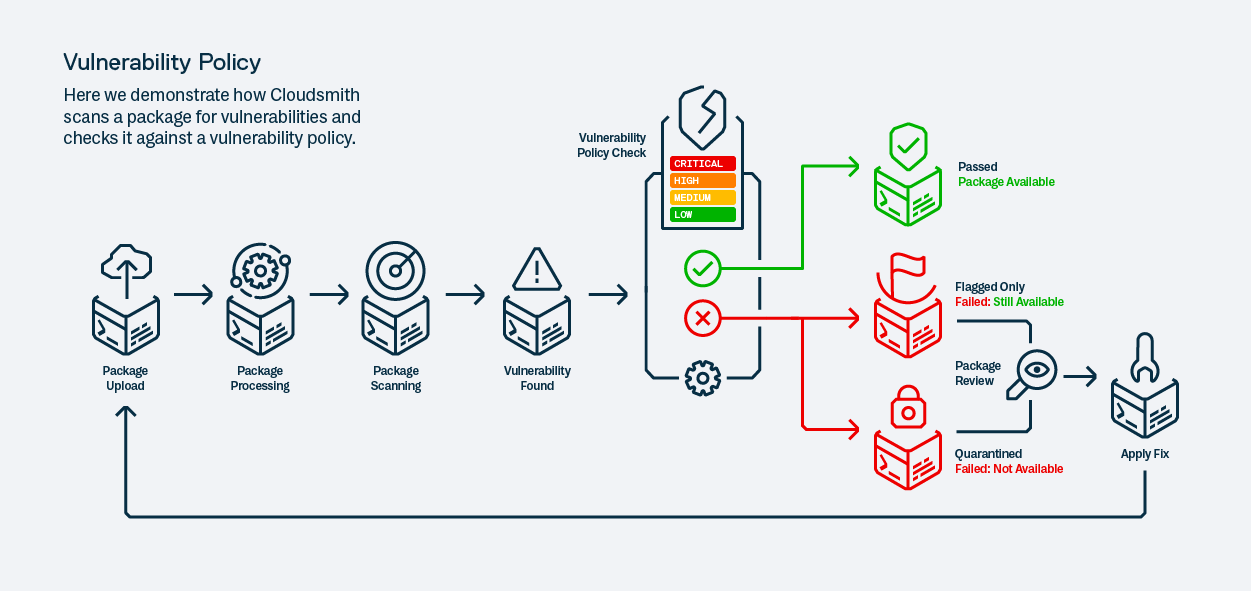

Политики уязвимостей: превентивное снижение угроз

Акцент на непрерывной интеграции и развертывании привел к параллельной потребности в постоянной безопасности. Управление уязвимостями, которое когда-то было периодическим аудитом, теперь стало повседневной заботой. Поэтому командам крайне важно иметь инструменты, которые могут обнаруживать и устранять уязвимости как можно раньше в жизненном цикле программного обеспечения. Политики Cloudsmith являются комплексными и настраиваемыми, что позволяет командам поддерживать надежный уровень безопасности без ущерба для гибкости.

Одной из выдающихся особенностей политик уязвимостей Cloudsmith является автоматическое сканирование артефактов на наличие распространенных уязвимостей и уязвимостей (CVE) при загрузке. Реальная сила этих политик заключается в автоматизированных действиях, которые они могут инициировать. В зависимости от обнаруженных уязвимостей и их серьезности Cloudsmith может либо пометить их для проверки, либо поместить затронутые артефакты в карантин, эффективно блокируя загрузки. Такой уровень автоматизации гарантирует, что потенциальные угрозы будут устранены еще до того, как они попадут в производственную среду.

Например, команда может выбрать получение уведомлений об уязвимостях низкой или средней степени серьезности, но сразу заблокировать артефакты с высокой или критической уязвимостью.

Политики уязвимостей Cloudsmith не являются универсальным решением. Они предлагают детальные элементы управления, позволяющие командам указывать действия на основе имен пакетов, версий или групп версий. Это гарантирует, что политики соответствуют конкретным склонностям к риску и операционным нюансам различных проектов или команд.

А как насчет уязвимостей, обнаруженных после первоначальной загрузки? Cloudsmith тоже это предусмотрел. Команды могут запускать дополнительные проверки после загрузки, гарантируя, что их артефакты будут постоянно оцениваться на предмет соответствия новейшим данным об угрозах. Такая непрерывная оценка гарантирует, что даже если уязвимость будет обнаружена после первоначального сканирования, ее можно будет оперативно устранить, обеспечивая безопасность и соответствие программной среды.

Поскольку угрозы для программного обеспечения развиваются так же быстро, как и само программное обеспечение, политики уязвимостей Cloudsmith предлагают командам инструменты, необходимые для того, чтобы оставаться на шаг впереди, гарантируя постоянную упреждающую безопасность.

Большая картина: комплексный подход Cloudsmith к безопасности

Стратегия безопасности Cloudsmith заключается в прогнозировании будущих проблем, адаптации к меняющемуся технологическому ландшафту и обеспечении того, чтобы платформа оставалась на несколько шагов впереди потенциальных рисков. Наши новые функции, в том числе управление политиками, являются свидетельством этого дальновидного подхода: они призваны заложить основу для более безопасного и надежного будущего в распространении программного обеспечения.

Команды, которые создают и развертывают критически важное программное обеспечение, нуждаются в сложных средствах управления. Эти команды разработчиков программного обеспечения ищут детальные политики управления пользователями, контроль доступа на основе ролей, а также обеспечение соблюдения требований корпоративного класса и отчетность. Cloudsmith был создан специально для этих команд.

Оригинал