Цифровая криминалистика и реагирование на инциденты: наиболее распространенные инциденты DFIR

12 марта 2023 г.Согласно последнему исследованию State of Enterprise Digital Forensics and Incident Response, проведенному Magnet Forensics, цифровая криминалистика растет, но все больше связана с реагированием на инциденты. Тем не менее, некоторые специалисты по цифровой криминалистике перегорели и нуждаются в большей автоматизации и лидерстве в области DFIR, где найм затруднен.

Этот опрос компании Magnet Forensics, разрабатывающей решения для цифровых расследований, проводился в период с октября по ноябрь 2022 года.

Перейти к:

- Цифровая криминалистика все больше участвует в реагировании на инциденты

Наиболее распространенные инциденты DFIR

Проблемы развития методов кибератак

Требуется больше автоматизации для DFIR

Проблемы персонала DFIR

Необходимо больше руководства DFIR, чтобы помочь с данными и правилами

Аутсорсинг расследований DFIR является обычным явлением

Рекомендации DFIR для бизнеса

Цифровая криминалистика все больше участвует в реагировании на инциденты

Цифровая криминалистика, иногда называемая компьютерной криминалистикой, была областью знаний, которая в основном применялась на отдельных компьютерах в течение многих лет. Типичные варианты использования заключались в поиске данных на компьютере сотрудника, подозреваемого в совершении правонарушения, или в расследовании юридических проблем или проблем с вредоносным ПО, таких как похитители информации.

Со временем атаки стали более сложными и масштабными и нацелены на несколько компьютеров или серверов компаний, часто одновременно. Цифровая криминалистика, которая заключалась в анализе полных копий жестких дисков в автономном режиме, претерпела изменения, когда возникла необходимость анализировать работающие системы.

В результате цифровая криминалистика нашла новые способы интеграции этой сложности с группами реагирования на инциденты. Это позволило провести более глубокий анализ систем, не отключая их, и теперь цифровая криминалистика и реагирование на инциденты обычно объединяются в группе SecOps в Центре операций по обеспечению безопасности.

Целевые атаки обычно являются тем случаем, когда цифровая криминалистика идеально работает с реагированием на инциденты. В то время как реагирование на инциденты направлено на сдерживание, разрешение и восстановление после инцидента, цифровая криминалистика может быть лучшим решением для поиска основной причины инцидента.

Выводы из каждого реагирования на инциденты и действия цифровой криминалистики помогают компаниям находить слабые места в своей защите и внедрять новые меры безопасности и процессы.

Наиболее распространенные инциденты DFIR

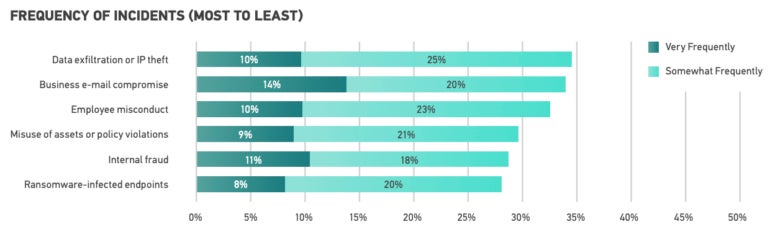

По данным Magnet Forensics, эксфильтрация данных или кража IP-адресов составляет 35% от общей активности и является наиболее распространенным инцидентом DFIR, за которым следует компрометация корпоративной электронной почты (рис. A). Четырнадцать процентов респондентов указали, что их организация очень часто сталкивается с мошенническими действиями BEC. Другими распространенными инцидентами являются неправомерные действия сотрудников, неправомерное использование активов или нарушение политик, внутреннее мошенничество и заражение конечных точек программами-вымогателями.

Рисунок А

Эксфильтрация данных, кража IP и программы-вымогатели оказывают огромное влияние на организации. Специалистам DFIR тяжело над этим работать, потому что для быстрого расследования инцидентов с программами-вымогателями и утечками данных необходимы опыт и оборудование, а киберпреступники стараются максимально усложнить эти расследования.

Проблемы развития методов кибератак

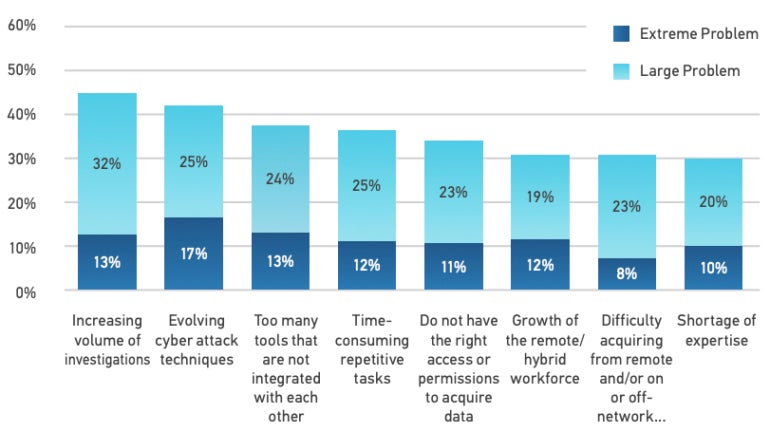

Атаки становятся все более масштабными и сложными, а субъекты угроз используют все больше методов, чтобы затруднить их обнаружение; в результате 42% специалистов DFIR отмечают, что развивающиеся методы кибератак представляют собой серьезную или серьезную проблему для их организации.

Быть в курсе таких кибератак является сложной задачей, поскольку компании больше полагаются на специалистов по исследованиям и разработкам, которые сосредотачиваются на оснащении организации новыми и постоянно развивающимися тактиками, методами и процедурами. Отличными источниками информации о развивающихся угрозах являются учетные записи исследователей кибербезопасности MITRE, CISA и LinkedIn или Twitter.

Требуется больше автоматизации для DFIR

В DFIR необходимо выполнять множество повторяющихся задач, и часто требуются инструменты для автоматизации этих задач.

SOC уже максимально используют автоматизацию, поскольку им необходимо иметь дело с телеметрией, но автоматизация для цифровой криминалистики отличается, поскольку в основном требуется обработка данных путем организации, выполнения и мониторинга рабочих процессов судебной экспертизы.

Половина специалистов DFIR указывают, что инвестиции в автоматизацию были бы очень ценными для ряда функций DFIR, поскольку рабочие процессы по-прежнему слишком сильно зависят от ручного выполнения многих повторяющихся задач.

Более 20% респондентов указали, что автоматизация будет наиболее полезна для удаленного получения целевых конечных точек, сортировки целевых конечных точек и обработки цифровых доказательств, а также для документирования, обобщения и отчетности об инцидентах.

Респонденты опроса указали, что растущий объем исследований и данных является либо крайней (13%), либо серьезной (32%) проблемой (Рисунок B).

Рисунок Б

Проблемы персонала DFIR

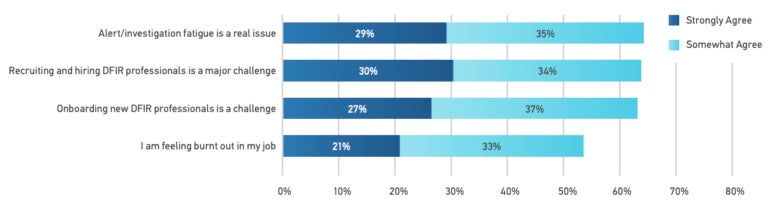

Почти 30 % корпоративных сотрудников DFIR согласны с тем, что усталость от расследования является реальной проблемой, а 21 % полностью согласны с тем, что они чувствуют себя выгоревшими на работе. Объем расследований и данных, а также стресс, вызванный необходимостью быстрого реагирования на инциденты, мешают этим специалистам расслабиться. Автоматизация может помочь этим специалистам сэкономить время и ускорить анализ.

30 % респондентов назвали набор сотрудников серьезной проблемой, в то время как адаптация новых специалистов DFIR также может быть сложной, поскольку работа может сильно различаться в зависимости от компании; например, это может повлиять на используемые инструменты (рис. C).

Рисунок С

Необходимо больше руководства DFIR, чтобы помочь с данными и правилами

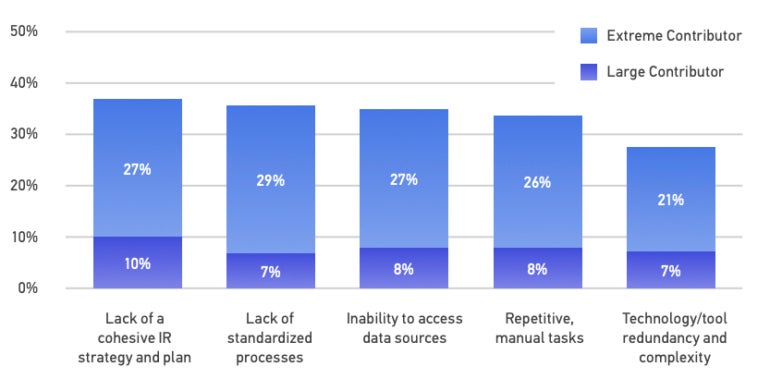

Область, находящаяся в таком быстром развитии, нуждается в информированном и решительном руководстве для разработки стратегий и эффективного направления ресурсов. Руководители влияют на то, как специалисты DFIR могут эффективно получать доступ к нужным им источникам данных, что часто бывает сложно, как указали более трети респондентов опроса.

Наибольший вклад в бесполезную трату ресурсов вносит отсутствие согласованной стратегии и плана реагирования на инциденты, а также отсутствие стандартизированных процессов (рис. D).

Рисунок D

Регулирование — еще одна проблема для профессионалов DFIR. Например, 67% специалистов DFIR указали, что на их роль повлияли новые правила отчетности, а 46% респондентов сообщили, что у них недостаточно времени, чтобы полностью понять новое и изменяющееся законодательство. Руководителям необходимо понимать правила и решать, как с ними обращаться, возможно, высвобождая время команд DFIR для изучения правил или консультаций с юридическим отделом компании.

Аутсорсинг расследований DFIR является обычным явлением

Большинство компаний, как правило, отдают части своих расследований DFIR на аутсорсинг, в основном из-за нехватки этих навыков внутри компании. Почти половина респондентов (47%) указали отсутствие опыта в качестве основной причины обращения к поставщикам услуг, а второй причиной (38%) назвали отсутствие необходимого набора инструментов, который в некоторых случаях может быть чрезвычайно дорогим.

Рекомендации DFIR для бизнеса

Компании должны инвестировать в решения DFIR, которые отдают приоритет скорости, точности и полноте. Больше задержек означает больше риска, когда дело доходит до анализа инцидентов.

Следует строго применять автоматизацию, чтобы помочь специалистам DFIR сократить выгорание и задержки расследования.

Необходим план реагирования на инциденты. В плане должны быть прояснены роли и обязанности, подробно описано, как необходимо проводить DFIR, а также включены четкие директивы и информация о том, кто и что предоставляет в компании. Критические позиции для обеспечения доступа к данным должны быть доступны круглосуточно и без выходных.

Команды DFIR должны полностью понимать правила и законодательство. В более общем плане все, что можно было бы сделать заранее для подготовки к будущим инцидентам, следует тщательно продумать и сделать в то время, когда вы не работаете над инцидентом.

Читать дальше: Политика реагирования на инциденты безопасности (TechRepublic Premium)

Раскрытие информации: я работаю в Trend Micro, но мнения, выраженные в этой статье, принадлежат мне.

Оригинал