Что такое DMARC-уязвимость?

1 марта 2022 г.DMARC записи при правильной настройке могут принести вам множество преимуществ. Это новая область безопасности электронной почты, которая предлагает владельцам доменов обширную информацию об их источниках отправки электронной почты и производительности. Уязвимость DMARC относится к очень распространенным ошибкам, которые пользователи совершают при внедрении протокола или его применении.

Уязвимости в вашей системе аутентификации электронной почты могут варьироваться от простых ошибок, таких как неправильный синтаксис, до более сложных ошибок. В любом случае, если вы не устраните эти проблемы и не настроите свой протокол правильно, это может свести на нет ваши усилия по обеспечению безопасности электронной почты.

Прежде чем мы проанализируем возможные уязвимости, с которыми вы можете столкнуться при аутентификации по электронной почте, давайте кратко рассмотрим несколько основных концепций. Они есть:

- Что такое аутентификация по электронной почте?

- Как DMARC проверяет подлинность ваших электронных писем?

- Влияние уязвимостей DMARC на доставляемость вашего сообщения

Что такое аутентификация по электронной почте?

Киберпреступники могут извлекать финансовую выгоду, перехватывая сообщения электронной почты или используя социальную инженерию для обмана ничего не подозревающих жертв.

Киберпреступники могут извлекать финансовую выгоду, перехватывая сообщения электронной почты или используя социальную инженерию для обмана ничего не подозревающих жертв.

Аутентификация по электронной почте относится к определенным системам проверки, которые владельцы доменов могут настроить для проверки легитимности электронных писем, отправленных из их домена. Это можно сделать с помощью цифровых подписей, размещенных в теле сообщения, проверки адресов Return-path и/или выравнивания идентификаторов.

Как только проверки подлинности подтвердят легитимность сообщения, электронное письмо попадает в папку «Входящие» получателя.

Как DMARC проверяет подлинность ваших электронных писем?

Когда компания отправляет сообщение своим пользователям, электронная почта перемещается с сервера-отправителя на сервер-получатель, чтобы завершить путь доставки. Это электронное письмо имеет заголовок Mail From:, который является видимым заголовком, отображающим адрес электронной почты, с которого было отправлено электронное письмо, и заголовок Return-path, который является скрытым заголовком, содержащим адрес Return-path.

Злоумышленник может подделать домен компании, чтобы отправлять электронные письма с того же доменного имени, однако ему гораздо сложнее замаскировать адрес обратного пути.

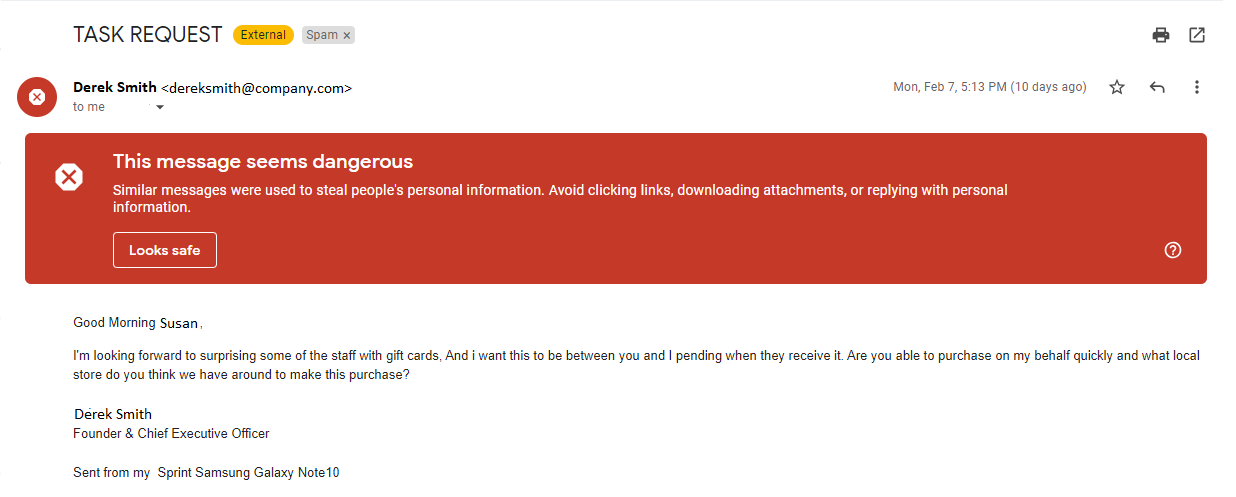

Давайте посмотрим на это подозрительное письмо:

Хотя адрес электронной почты, связанный с сообщением, кажется исходящим от dereksmith@company.com, что кажется подлинным, при проверке адреса обратного пути можно быстро установить, что адрес возврата совершенно не связан с компанией. com и был отправлен с неизвестного домена.

Этот адрес возврата (также известный как адрес обратного пути) используется серверами приема электронной почты для поиска записи SPF отправителя при проверке DMARC. Если DNS отправителя содержит IP-адрес, совпадающий с IP-адресом отправленного электронного письма, SPF и впоследствии DMARC проходят для него, в противном случае происходит сбой. Теперь в соответствии с политикой DMARC, настроенной отправляющим доменом, сообщение может быть отклонено, помещено в карантин или доставлено.

В качестве альтернативы DMARC может также проверить выравнивание идентификатора DKIM, чтобы подтвердить подлинность электронной почты.

Влияние уязвимостей DMARC на доставляемость сообщений

Вероятность того, что ваши сообщения будут доставлены вашим клиентам, сильно зависит от того, насколько точно вы настроили свой протокол. Существующие уязвимости в системе безопасности электронной почты вашей организации могут снизить вероятность доставки ваших сообщений.

Вот некоторые явные признаки лазеек в вашей системе аутентификации DMARC:

- Проблемы с доставкой электронной почты

- Повышенная восприимчивость к фишинговым и спуфинговым атакам по электронной почте.

- Легальные сообщения помечаются как спам

- Сообщения об ошибках DMARC при использовании онлайн-инструментов

Типы уязвимостей DMARC

DMARC-уязвимость №1: синтаксические ошибки в записях DNS

Запись DMARC — это запись TXT с механизмами, разделенными точкой с запятой, которая указывает определенные инструкции для отправки по электронной почте получающих MTA. Ниже приведен пример:

v=DMARC1; р=отклонить; rua=mailto:reports@domain.com; процент=100;

Мелкие детали, такие как разделители механизмов (;), играют важную роль в определении того, является ли ваша запись действительной, и поэтому их нельзя упускать из виду. Вот почему, чтобы избавиться от догадок, мы рекомендуем вам использовать наш бесплатный инструмент генератор записей DMARC для создания точной записи TXT для вашего домена. .

DMARC-уязвимость №2: DMARC-запись не найдена / DMARC-запись отсутствует

Владельцы доменов часто могут столкнуться с сообщением при использовании онлайн-инструментов о том, что в их домене отсутствует запись DMARC. Это может произойти, если у вас нет действительной записи, опубликованной в вашем DNS.

DMARC помогает защитить ваш домен и организацию от широкого спектра атак, включая фишинг и прямую подмену домена. Живя в цифровом мире, где злоумышленники пытаются перехватывать сообщения электронной почты на каждом этапе пути, мы должны проявлять осторожность и принимать превентивные меры, чтобы остановить эти атаки. DMARC помогает в этом процессе, продвигая более безопасную среду электронной почты.

Чтобы это исправить, вам нужно получить доступ к вашему DNS и создать запись TXT для DMARC, начинающуюся с v=DMARC1. Не забудьте определить политику (отклонить/поместить в карантин/нет) для ваших электронных писем!

DMARC-уязвимость №3: Отсутствие политики: только мониторинг

Среди пользователей часто возникает заблуждение, что политики DMARC с параметром p=none достаточно для защиты их домена от атак. На самом деле только принудительная политика отклонения/помещения в карантин может помочь вам создать защиту от спуфинга.

Однако смягченная политика может быть полезной, если вы хотите только контролировать свои каналы электронной почты, не применяя защиту. Однако рекомендуется быстро переключиться на p=reject, как только вы будете уверены.

Мы поместили это в категорию уязвимости DMARC на основании того критерия, что большинство пользователей используют DMARC для повышения степени защиты от атак. Следовательно, политика с нулевым применением не может иметь для них никакой ценности.

DMARC-уязвимость №4: политика DMARC не включена

Подобно предыдущей уязвимости, это сообщение об ошибке часто может быть результатом отсутствия принудительной политики для DMARC. Если вы настроили свой домен без политики, что делает его уязвимым для фишинговых атак, рекомендуется как можно скорее перейти на p=reject/quarantine. Для этого вам нужно лишь внести небольшие изменения в существующую запись DNS, чтобы изменить и обновить режим политики.

Предыдущая запись (пример): v=DMARC1; р=нет; rua=mailto:reports@domain.com; процент=100;

Измененная запись (пример): v=DMARC1; р=карантин; rua=mailto:reports@domain.com; процент=100;

Устранение уязвимостей DMARC в режиме реального времени

Чтобы устранить эти проблемы, вы можете рассмотреть возможность реализации следующих шагов в своей организации:

- Составьте список всех ваших авторизованных источников отправки электронной почты и настройте инструмент мониторинга DMARC, чтобы отслеживать их ежедневно или время от времени.

- Обсудите с поставщиками электронной почты, поддерживают ли они методы проверки подлинности электронной почты.

- Подробно изучите SPF, DKIM и DMARC, прежде чем переходить к следующим шагам.

- Убедитесь, что ваша запись SPF не содержит SPF Permerror, внедрив инструмент выравнивания SPF.

- Обеспечьте беспрепятственный процесс внедрения протокола благодаря экспертным советам и рекомендациям специалистов DMARC. Это может помочь вам безопасно перейти на p=reject с обнаружением уязвимостей и атак в режиме реального времени.

Защита вашего домена — один из простейших шагов к сохранению вашей репутации и поддержанию вашего авторитета. Сделайте безопасность электронной почты частью системы безопасности вашей организации уже сегодня!

Оригинал