Web3 Security: советы по защите себя и своего крипто-кошелька от хакеров

9 апреля 2022 г.Среда web3 является как централизованной, так и децентрализованной из-за пересечения между некоторыми централизованными объектами и децентрализованными протоколами. И наоборот, навигация по децентрализованному аспекту пространства web3 требует некоторого базового понимания пространства. Децентрализация блокчейна включает в себя различные атрибуты и обязанности по обеспечению безопасности, и в качестве децентрализованной среды мы должны активизироваться и нести ответственность за нашу безопасность, чтобы смягчить и снизить риск стать жертвой.

Из-за децентрализованного характера web3 кибербезопасность становится серьезной проблемой, и защита вашего кошелька, не связанного с хранением, транзакций децентрализованного обмена и данных становится вашей исключительной ответственностью. Хотя web3 допускает децентрализованную передачу ценности и автономную интерактивную среду, таким образом, децентрализация сопряжена с некоторым компромиссом ответственности за безопасность, и, как всегда, люди остаются слабым звеном в пространстве web3.

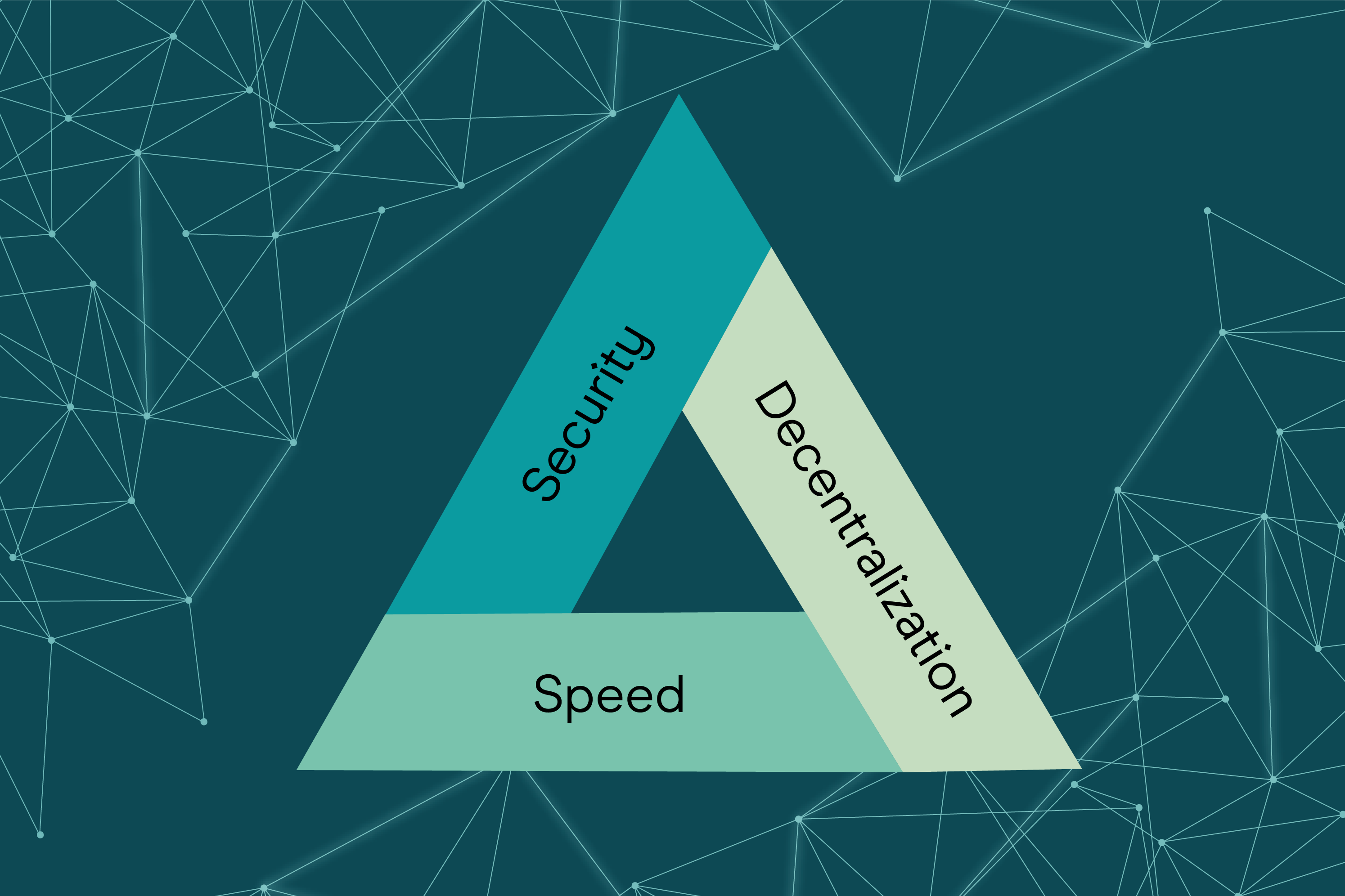

Понимание трилеммы блокчейна

Как утверждает Виталик Бутерин, соучредитель блокчейна Ethereum, публичные блокчейны должны идти на компромисс между децентрализацией, безопасностью или масштабируемостью на уровне протокола и приложения, как далее поясняет Yahoo.

«Трилемма блокчейна — это проблема невозможности балансировать между безопасностью, децентрализацией и масштабируемостью в блокчейнах. Децентрализация — это способность блокчейнов распределять данные и вычислительную мощность по множеству компьютеров в своей сети».

Протоколы блокчейна должны поступиться одной из трилемм блокчейна, чтобы достичь двух других.

Общие сведения о безопасности Web3

Экосистема web3 унаследовала некоторые уязвимости безопасности от своих предшественников, web1.0 и web2.0, вызванные человеческим фактором. Тем не менее, технология блокчейн обеспечивает дополнительные уровни безопасности и конфиденциальности, используя криптографические сквозные зашифрованные процессы и математические вычислительные механизмы, такие как доказательство с нулевым разглашением.

Технология web3 и блокчейн обеспечивает централизованные и децентрализованные платформы для транзакций. В централизованном аспекте web3 услуги, предоставляемые биржами, централизованы с единой точкой отказа.

Централизованные биржи (CEX), такие как FTX, Binance, Crypto.com, KuCoin и Coinbase, предоставляют платформу для транзакций с использованием кастодиальных кошельков, где они контролируют ваши закрытые и открытые ключи. Есть такая популярная поговорка: «Не твой ключ, не твои деньги».

Однако в децентрализованной одноранговой среде (DEX) вы контролируете свой кошелек, не связанный с хранением, ваши личные и открытые ключи, ваши деньги, а ваша безопасность становится вашей основной и единоличной ответственностью.

И наоборот, проблемы безопасности в пространстве web3 унаследованы от web2.0, как было указано ранее на уровне приложений. Хотя существуют также проблемы безопасности на уровне протокола. Тем не менее, некоторые уязвимости системы безопасности предназначены для обмана и обмана пользователей децентрализованных приложений (Dapp) с целью выдачи их конфиденциальной информации. Хакеры становятся все более изощренными в своих попытках поставить под угрозу безопасность и обмануть пользователей. Поэтому очень важно сделать безопасность своим главным приоритетом.

В каждой новой технологии есть 3 действующих лица: 1. Хорошие деятели 2. Плохие деятели 3. Жертва.

- Хорошие актеры: — это люди с добрыми намерениями, они создают проекты с реальными примерами использования, обучают людей и обеспечивают безопасную рабочую среду.

- Плохие актеры — это те, у кого плохие намерения. Они обманывают и используют людей.

- Жертвы: Любой может стать жертвой как плохих, так и хороших актеров. Хороший проект не гарантирует хорошей отдачи. Хороший проект может провалиться из-за инкапсулированной и системной сложности.

Основные угрозы безопасности Web3

В среде web3 существует несколько угроз безопасности.

- Спам

- Мошенничество

- Вымогатели: CISA определяет программы-вымогатели как форму вредоносного ПО, предназначенного для шифрования файлов на устройстве, что делает любые файлы и системы, которые на них полагаются, непригодными для использования. Затем злоумышленники требуют выкуп в обмен на расшифровку. Некоторые из требований выкупа находятся в криптовалюте.

- Криптоджекинг: Криптоджекинг — это вредоносное программное обеспечение (вредоносное ПО), которое заражает ваши устройства, чтобы использовать их для майнинга криптовалюты.

- Смарт-контракты

- Социальная инженерия

- Человек посередине атакует

- Атаки типа "отказ в обслуживании" (DOS)

- Атака с очисткой кошелька: хакеры отправляют небольшое количество криптовалюты в кошелек, чтобы деанонимизировать пользователей и нарушить их конфиденциальность.

- Фишинговые атаки

- Атаки-приманки: хакеры также используют приманки, чтобы заманивать своих жертв и собирать информацию об их личности.

- Маршрутизирующие атаки

- Атаки Сивиллы: при атаке Сивиллы хакеры создают и используют множество ложных сетевых идентификаторов, чтобы затопить сеть и вывести систему из строя.

- Атаки 51%: в блокчейне с доказательством работы наличие более 50% мощности означает контроль над реестром и возможность манипулировать им.

Как защитить себя и свой криптоаккаунт от угроз

- Всегда посещайте исходный веб-сайт

- Загружайте приложения и программное обеспечение только из источника

- По возможности отключите личные сообщения в телеграмме и дискорде

- Нажимайте только на официальный сайт вашего сообщества

- Никогда не переходите по ссылкам, отправленным вам из непроверенного источника, без надлежащей проверки

- Никогда никому не отправляйте свою сид-фразу

- Никогда не открывайте ссылку электронной почты, которая выглядит подозрительно

- Никогда не устанавливайте файлы с расширением «.exe» или «.scr», отправленные на вашу электронную почту неизвестным адресом электронной почты.

- Никогда не вводите пароль кошелька и сид-фразу в какую-либо форму, в которой вы не уверены

- Убедитесь, что вы не храните все свои деньги в одном кошельке

- Иметь несколько кошельков для разных транзакций

- Храните свои крипто-деньги в холодном кошельке (холодный кошелек — это автономный аппаратный кошелек)

Как защитить свой некастодиальный кошелек, если вы взаимодействуете с децентрализованными биржами и финансами

- Никогда и никому не сообщайте свою сид-фразу

- Никогда не вводите исходную фразу на любом веб-сайте, запрашивающем ее.

- Никогда не раскрывайте закрытый ключ своего кошелька

- Никогда не предоставляйте доступ к любому смарт-контракту, запрашивающему доступ к вашему кошельку, если вы не уверены

- Будьте осторожны с людьми, которые связываются с вами, что у них есть деньги в кошельке, и они не могут перевести их из-за своих государственных ограничений, и они хотят, чтобы вы им помогли, и они попросят вас покрыть плату за газ

- Убедитесь, что вы перепроверили любой веб-сайт, запрашивающий подключение вашего кошелька.

- Избегайте веб-сайтов с орфографическими ошибками по сравнению с исходным веб-сайтом.

- Всегда отключайте все активные соединения на вашей метамаске

- Вы можете использовать отдельный кошелек для подключения к неизвестному смарт-контракту

- Никогда не храните исходную фразу кошелька в электронной почте или в облаке.

Как обнаружить потенциальную угрозу безопасности Web3

Уязвимости безопасности проявляются во многих формах, и лучшим решением является самообразование и принятие превентивных мер предосторожности, чтобы защитить себя.

- Написание сценариев смарт-контрактов — один из самых изощренных трюков в пространстве web3. Неаудированные смарт-контракты представляют собой множество рисков для безопасности, они могут быть запрограммированы со злым умыслом, чтобы поставить под угрозу вашу безопасность, выполняя несанкционированную повторяющуюся транзакцию в вашем кошельке, когда вы взаимодействуете с децентрализованными приложениями (Dapp).

- Чтобы защитить себя, убедитесь, что вы взаимодействуете с проверенными смарт-контрактами.

- Отключайте кошелек после каждой транзакции

- Вытягивание коврика: Концепция вытягивания коврика выходит за рамки того, что стоимость токена возвращается к нулю или разработчики проекта убегают с ликвидностью. Даже законный проект с плохой токеномикой может резко упасть в цене. Однако смарт-контракт может быть запрограммирован со злым умыслом на блокировку токенов на длительный период путем отказа в выводе средств. Даже после фундаментального и технического анализа проекта и даже выполнения некоторого технического анализа цепочки, из-за инкапсулированной и системной сложности стоимость проекта может вернуться к нулю даже при хорошем фундаменте. Поэтому убедитесь, что вы проявляете должную осмотрительность, прежде чем инвестировать в какой-либо проект, чтобы избежать эмоционального давления.

Что нельзя делать при взаимодействии с Web3

- [ ] Никогда никому не сообщайте свою сид-фразу

- [ ] Никогда не взаимодействуйте с веб-ссылкой, в которой вы не уверены

- [ ] Никогда не переходите по спам-ссылкам, выдающим себя за торговые биржи.

- [ ] Всегда дважды проверяйте веб-сайт, с которым вы взаимодействуете

- [ ] Никогда не нажимайте на разблокируемый контент из любых раздач NFT, которых вы не ожидаете.

Вывод: безопасность Web3

Существует неотъемлемая уязвимость безопасности, угрожающая Интернету с момента его создания. Эти уязвимости безопасности перешли от web1.0 к web2.0, а теперь и к среде web3. Таким образом, создавать риски для пользователей экосистемы web3. Однако для предотвращения и снижения этих угроз безопасности требуются надлежащие знания, образование и навыки управления рисками.

Рекомендации

- Лиза Энн Юнт (2022) Что такое криптоджекинг? Как защитить себя от вредоносных программ для майнинга криптовалют. Получено с https://www.coindesk.com/learn/what-is-cryptojacking-how-to-protect-yourself-against-crypto-mining-malware/

- Simplilearn (2021) Что такое безопасность блокчейна: проблемы и примеры. Получено с https://www.simplilearn.com/what-is-blockchain-security-and-its-examples-article

- IBM (2019) Что такое безопасность блокчейна? Получено с https://www.ibm.com/topics/blockchain-security

- Агентство по кибербезопасности и безопасности инфраструктуры (…) Что такое программы-вымогатели? Получено с https://www.cisa.gov/stopransomware#:\\~:text=Программы-вымогатели — это форма выкупа в обмен на расшифровку.

- Танвир Зафар (2021) Как решения второго уровня могут помочь решить трилемму блокчейна. Получено с https://finance.yahoo.com/news/layer-two-solutions-help-solve-144306678.html

Также опубликовано [здесь] (https://medium.com/carthago/web3-securities-threats-how-to-protect-yourself-and-your-crypto-wallet-from-hacker-93235b686b53)

Оригинал