Verizon 2023 DBIR: преобладают DDoS-атаки, а предлог приводит к росту BEC

7 июня 2023 г.Только что опубликованный Verizon отчет о расследовании утечек данных за 2023 год показывает постоянную эффективность компрометации корпоративной электронной почты. Исследование, в котором отслеживались инциденты, произошедшие с 1 ноября 2021 года по 31 октября 2022 года, показало, что атаки BEC удвоились и составляют более 50% атак с использованием социальной инженерии. Глобальное исследование включало инциденты в Азиатско-Тихоокеанском регионе, регионе EMEA, Северной Америке и Латинской Америке.

В ходе эволюции BEC включали в себя несколько изощренных гамбитов, в том числе один, о котором недавно сообщил Avanan, подразделение Check Point Software, включающий использование законных сервисов, таких как Dropbox, для сокрытия вредоносного ПО.

В исследовании был представлен широкий обзор действующих лиц, действий, тенденций и инцидентов в различных отраслях, отмечая, что государственное управление (3 270 инцидентов), информация (2 105), финансы (1 829) и производство (1 814) являются секторами, в которых произошло наибольшее количество инцидентов. за период.

В отчете были представлены следующие основные выводы:

- 74% всех взломов были связаны с человеческим фактором, причем люди были вовлечены либо в результате ошибки, неправомерного использования привилегий, использования украденных учетных данных или социальной инженерии.

83% взломов были связаны с внешними субъектами, и основная мотивация атак по-прежнему в подавляющем большинстве случаев связана с финансами (95%).

Три основных способа, с помощью которых злоумышленники получают доступ к организации, — это кража учетных данных, фишинг и использование уязвимостей.

Перейти к:

- Социальная инженерия под предлогом заставляет пользователей сбрасывать учетные данные

Финансовая выгода превосходит политику в подвигах

DDoS возглавляет список шаблонов атак

Использование украденных учетных данных приводит к атакам на веб-приложения

Инсайдеры, да, но в основном внешние субъекты

Украденные учетные данные: наиболее распространенное действие

Атакуемые активы во главе с веб-серверами

Социальная инженерия под предлогом заставляет пользователей сбрасывать учетные данные

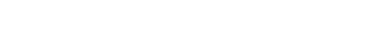

Основанное на анализе 953 894 инцидентов, из которых 254 968 являются подтвержденными нарушениями, исследование Verizon показало, что 50% всех инцидентов социальной инженерии в течение периода исследования использовали предлог, тактику фишинга, которая включает в себя обман, чтобы кто-то предоставил информацию, которая может привести к взлому. . Согласно исследованию, практика, которая обычно используется в атаках BEC, удвоилась по сравнению с предыдущим годом.

Всего Verizon сообщила о 1700 случаях использования социальной инженерии, причем злоумышленники чаще всего использовали ее для кражи учетных данных (рис. A).

Рисунок А

ПОСМОТРЕТЬ: Половина компаний, включенных в новое исследование, пострадали от целевых фишинговых кампаний (TechRepublic)

Финансовая выгода превосходит политику в подвигах

Несмотря на всплеск шпионажа и связанных с государством субъектов, исследование Verizon показало, что финансовые мотивы стоят за 94,6% взломов, при этом организованная преступность является наиболее распространенным участником угрозы.

Авторы исследования также сообщили о четырехкратном увеличении в этом году количества нарушений, связанных с криптовалютой, по сравнению с зарегистрированными нарушениями в предыдущем году. «Это далеко от дней невиновности в 2020 году и ранее, когда мы получали максимум один или два случая каждый год», — написали они.

Verizon сообщил процент финансово мотивированных атак по категориям:

- Системные вторжения: 97%, из них только 3% направлены на шпионаж.

Эксплойты социальной инженерии: 89%, из них 11% направлены на шпионаж.

Базовые атаки на веб-приложения: 95%, из них 4% направлены на шпионаж.

Потерянные и украденные активы: 100% финансовая выгода.

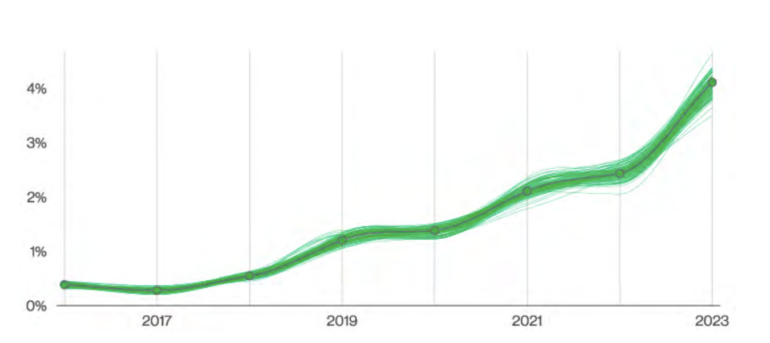

DDoS возглавляет список шаблонов атак

Verizon сообщила о 6 248 распределенных инцидентах отказа в обслуживании. Авторы исследования отметили, что распространенность DDoS-тактики грубой силы, называемой пыткой водой DNS, по сообщениям, возросла (рис. B).

Рисунок Б

«Внимание, которое привлекли к нам некоторые из наших партнеров, заключалось в росте распределенных атак DNS Water Torture в, как вы уже догадались, общей инфраструктуре DNS», — написали авторы исследования, отметив, что атаки представляют собой атаку с исчерпанием ресурсов, выполняемую путем запроса случайных данных. префиксы имени на сервере кэширования DNS, поэтому он всегда пропускает и перенаправляет его на полномочный сервер.

Согласно исследованию, было 3966 случаев вторжения в систему, связанных с атаками с использованием вредоносных программ для взлома организаций, которые часто приводили к доставке программ-вымогателей. В 34% случаев скомпрометированные данные носили личный характер, затем следовали системные данные и, наконец, внутренние данные.

SEE: веб-пользователи не очень хорошо осведомлены о своих следах данных. (ТехРеспублика)

Использование украденных учетных данных приводит к атакам на веб-приложения

Около четверти набора данных Verizon для исследования касались основных атак на веб-приложения, 86% из них использовали украденные учетные данные, которые злоумышленники используют для получения доступа к предприятиям. В исследовании сообщается о 1404 таких инцидентах за период наблюдения, 86% из которых были направлены на кражу учетных данных, 72% — на личные данные и 41% — на поиск внутренних данных.

Verizon также зафиксировала 602 различные ошибки, в том числе неправильные настройки, часто допускаемые системными администраторами и разработчиками. Исследование показало, что 99% этих ошибок были внутренними, при этом 89% компрометаций касались личных данных.

Инсайдеры, да, но в основном внешние субъекты

По данным Verizon, злоумышленники извне несут ответственность за 83% нарушений, в то время как внутренние субъекты (преднамеренно или непреднамеренно) ответственны за 19% нарушений. Авторы отчета говорят, что 62% всех инцидентов были совершены организованной преступностью.

Украденные учетные данные: наиболее распространенное действие

Почти половина взломов за исследуемый период была связана с кражей учетных данных, при этом доставка программ-вымогателей была центральным действием чуть более чем в 20% взломов. Фишинг был действием, которое злоумышленники предприняли в 12% внешних атак, за которыми следовали нарушения, в которых действия, на которых сосредоточились злоумышленники, были:

- Предлог

Использование уязвимостей

Создание ошибочных поставок

Злоупотребление привилегиями

Установка бэкдора

Эксфильтрация данных

Сканирование сетей

Атакуемые активы во главе с веб-серверами

Подавляющее большинство атак, отслеживаемых Verizon (83%), затрагивали серверы. Только 20% атак затрагивали людей напрямую. Уменьшается процент атак, затрагивающих носители, киоски и терминалы, сети и встроенные системы.

Оригинал