Сторонняя цепочка поставок представляет собой проблему для специалистов по кибербезопасности в Австралии

22 декабря 2023 г.Риск в цепочке поставок третьих сторон является ключевой проблемой для австралийских специалистов по кибербезопасности. Поскольку предприятия обычно полагаются на расширяющуюся сеть взаимосвязанных систем — часто поставщиков поставщиков — становится все труднее поддерживать контроль данных для обеспечения безопасности.

Генеральный директор Tesserent Курт Хансен заявил, что специалистам по безопасности необходимо эффективное управление и процессы, чтобы они были в курсе всей деловой активности. Он добавил, что им необходимо лучше осознавать, как геополитическая напряженность может привести к значительным нарушениям в цепочках поставок организаций.

Перейти к:

- ASIC считает, что киберриски третьих сторон в цепочке поставок являются ключевым пробелом в Австралии

Тессерент говорит, что организации все еще находятся на «прогрессивном пути»

Данные представляют собой ключевой риск, но геополитическая напряженность может закончиться дестабилизацией

Люди, процессы и технологии — ключ к управлению рисками в цепочке поставок

ASIC считает риск третьих сторон в цепочке поставок ключевым пробелом в Австралии

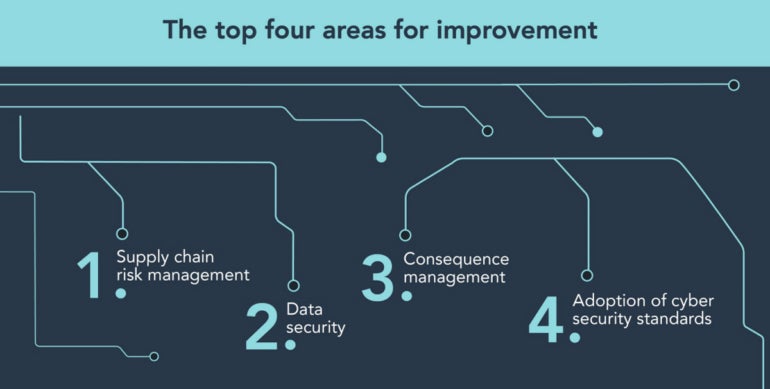

Австралийская комиссия по ценным бумагам и инвестициям выявила «пробелы в управлении рисками кибербезопасности критически важных кибервозможностей» в своем обзоре Business Cyber Pulse в ноябре 2023 года. Цифровая цепочка поставок была названа ASIC областью номер один для улучшения (рис. A).

Исследование показало, что 44% из 697 опрошенных организаций вообще ничего не делают для управления рисками третьих лиц или цепочки поставок. И это несмотря на то, что эти «отношения с третьими сторонами обеспечивают субъектам угроз легкий доступ к системам и сетям организации».

Например, в отчете Verizon о расследованиях утечек данных за 2022 год установлено, что 62% случаев вторжения в систему произошли через партнера. В отчете говорится, что компрометация правильного партнера является «мультипликатором силы» для киберпреступников, и подчеркиваются трудности в обеспечении безопасности цепочек поставок.

«Организация может реализовать надежные меры кибербезопасности для своих внутренних сетей и ИТ-инфраструктуры. Однако, если эти усилия не будут распространены на третьи стороны, они будут подвержены уязвимостям в цепочке поставок», — предупредили австралийские предприятия в опросе ASIC.

Недавние кибератаки в Австралии включали использование сторонних поставщиков.

Компания Latitude Financial, которая подверглась крупнейшему взлому в истории Австралии, стала свидетелем того, как злоумышленники получили доступ через крупного стороннего поставщика. Сообщалось, что злоумышленник получил учетные данные для входа в систему сотрудника Latitude, что позволило ему украсть данные у двух других поставщиков услуг.

Книготорговец Dymocks также назвал внешнего партнера по обработке данных источником взлома, в результате которого данные о 1,2 миллиона его клиентов были украдены и размещены в даркнете. Даймокс заявил, что нарушение произошло, несмотря на меры безопасности партнера.

Тессерент говорит, что организации все еще находятся на «прогрессивном пути»

Генеральный директор Tesserent Хансен заявил, что австралийские организации находятся на «прогрессивном пути», когда дело доходит до управления киберрисками третьих сторон. Хотя он сказал, что Австралия, возможно, не так зрела, как Европа и США, более крупные организации особенно продвинулись в управлении этим риском.

«Около четырех или пяти лет назад мы начали видеть больше оценок, особенно для крупных организаций, которые внимательно следили за рисками третьих сторон», — сказал Хансен. «В то время мы также многое сделали для поставщиков, чтобы помочь им пройти оценку рисков или получить аккредитацию ISO или NIST».

С тех пор, по словам Хансена, австралийское правительство внедрило программу Essential Eight, которая стала центром внимания местных организаций. Он сказал, что вокруг рисков третьих лиц не было такого же уровня «шума и активности», как раньше, поскольку фокус сместился на другие области.

Небольшие организации среднего размера подвергаются риску взлома со стороны третьих лиц.

Хансен сказал, что готовность сторонних цепочек поставок к киберрискам часто зависит от размера организации. По словам Хансена, крупные игроки в таких отраслях, как банковское дело или розничная торговля, хорошо управляют рисками в своих цепочках поставок, обеспечивая устойчивость своих цепочек поставок к киберрискам.

«Банки и правительства уже давно занимаются киберпространством. Но я подозреваю, что по мере продвижения по пищевой цепочке с точки зрения размера организации можно будет уделять больше внимания», — сказал Хансен.

Хансен отметил, что более мелкие, гибкие организации среднего бизнеса уже давно не занимаются киберпространством и больше стремятся к аутсорсингу.

«Они в курсе всего этого? Им необходимо убедиться, что они это понимают, и часто в их организации может не быть людей, которые это понимают», — сказал Хансен.

Стандарты APRA акцентируют внимание на сторонних и четвертых поставщиках

Стандарты Австралийского органа пруденциального регулирования CPS 234 и CPS 230 привлекли повышенное внимание организаций, регулируемых APRA, к оценке рисков, связанных с использованием сторонних и четвертых поставщиков услуг, и реализации мер по минимизации этих рисков.

Данные представляют собой ключевой риск, но геополитическая напряженность может закончиться дестабилизацией

Данные являются крупнейшим источником риска при управлении рисками третьих сторон и цепочки поставок. Это связано с тем, что, когда компания использует третьи стороны для обработки личной информации, компания по-прежнему несет ответственность за эти данные и будет нести ответственность, если с ними что-то произойдет.

SEE: Может ли австралийская стратегия кибербезопасности выиграть от большей строгости в области науки о данных?

Юридическая фирма MinterEllison назвала три крупнейших риска:

- Утечки данных, которые могут привести к раскрытию данных неавторизованным лицам.

Вредоносное ПО, которое приносит в организацию зараженное программное обеспечение или вредоносный код.

Неисправленные уязвимости в программном обеспечении третьих лиц.

Геополитика создает значительный риск потрясений, говорит Тессерент

Хансен из Tesserent сказал, что, хотя все сосредоточены на данных, что важно, геополитический мир, в котором будут жить австралийские организации, может представлять риски, которые в настоящее время не находятся в центре внимания, хотя они могут существенно повлиять на цепочки поставок организаций в будущем.

«Если вы подумаете о мире, в который мы движемся, в геополитическом смысле и подумаем о противниках, которые есть у западных стран, таких как мы, вы, вероятно, подумаете, что одной из самых больших проблем в будущем в цепочке поставок будет ее нарушение», - сказал Хансен.

В случае напряженности или конфликта противники могут нарушить работу критически важных объектов инфраструктуры, таких как предприятия розничной торговли, банки и авиакомпании. Хансен сказал, что проблемы со «всеми услугами, которые мы ожидаем получить одним нажатием кнопки», могут привести к потере доверия к обществу и его политическим лидерам.

Люди, процессы и технологии — ключ к управлению рисками в цепочке поставок

По словам Тессерента, не существует «серебряной пули» для управления киберрисками, включая риск третьих сторон в цепочке поставок. Вместо этого организациям следует продолжать концентрироваться на улучшениях в тех же трех областях: люди, процессы и технологии.

«Если вы думаете, что внедрение какой-либо технологии будет означать, что вы в безопасности, это не так», — сказал Хансен. «Это продолжающееся путешествие. А когда в воде акула, не нужно быть самым медленным пловцом — нужно уметь плавать быстро и быть ловким, потому что ландшафт меняется».

Проведите аудит, чтобы понять участие третьих сторон во всех деловых операциях.

Одной из задач групп кибербезопасности может быть обеспечение осведомленности обо всех действиях, которые осуществляются в рамках бизнеса, в которых участвуют сторонние поставщики. Хансен сказал, что часто команды по кибербезопасности до сих пор не участвуют во всех этих видах деятельности.

«В разных частях организации часто есть разные поставщики», — сказал Хансен. «Возможно, у вас есть отдел маркетинга или продаж, привлекающий разных поставщиков. Вы действительно должны понимать, что это за бизнес-деятельность. Часто (команды кибербезопасности) этого не делают или их приглашают поздно».

Следуйте документированному процессу управления для третьих сторон

Австралийским организациям, особенно тем, которые подвергаются большему риску на среднем рынке, следует сосредоточиться на четком процессе управления третьими сторонами. Хансен сказал, что это должно быть хорошо документировано и включать аккредитацию, а также информацию о том, проводят ли они оценку и используют ли они аутсорсинг.

«Речь идет о хорошем управлении и процессах, а также о людях, которые знают, как помочь», — сказал Хансен. ИТ-команды, пользующиеся поддержкой экспертов по кибербезопасности, могут лучше информировать советы директоров и руководителей высшего звена о рисках и собирать бюджет для устранения пробелов в безопасности.

Подумайте, подвергает ли геополитическая напряженность цепочке поставок риску

Организациям также следует выйти за рамки простой безопасности данных, чтобы оценить, может ли сбой в бизнесе, вызванный геополитическими проблемами, поставить под угрозу их будущую цепочку поставок.

«Мир, в который мы вступаем, и его геополитическая природа означают, что мы не можем в достаточной степени усилить риски, которые мы имеем как нация и которые окажут влияние на коммерческие организации, если эта геополитическая напряженность ухудшится», — сказал Хансен. «Зависимость от сторонних цепочек поставок означает, что бизнес-модели потенциально находятся под угрозой, поэтому в этой сфере действительно необходима бдительность».

Оригинал