Отчет: организации имеют инструменты обеспечения безопасности конечных точек, но им все еще не хватает основ

14 мая 2024 г.Большинство групп ИТ и безопасности согласятся с тем, что обеспечение безопасности конечных точек и приложений безопасности доступа к сети работает в соответствии с политиками безопасности на управляемых ПК, должно быть основной задачей. Еще более простым было бы обеспечить наличие этих приложений на устройствах.

И тем не менее, многие организации до сих пор не отвечают этим требованиям. Новый отчет компании Absolute Security, основанный на анонимной телеметрии миллионов мобильных и гибридных ПК, на которых установлено встроенное в ее прошивку решение, показал, что многие рынки далеко не соответствуют передовой практике.

Например, в отчете «Индекс риска киберустойчивости за 2024 год» показано, что, если они не поддерживаются технологиями автоматического исправления, ведущие платформы защиты конечных точек и приложения безопасности сетевого доступа не обеспечивают соблюдение политик безопасности в 24% случаев на выборке управляемых компьютеров.

В сочетании с данными, показывающими значительные задержки в обновлении приложений, Absolute Security утверждает, что организации могут быть плохо подготовлены к эпохальному переходу на компьютеры с искусственным интеллектом, что потребует значительных ресурсов и отвлечет внимание от этих основ кибербезопасности.

Результаты подробно описывают базовый инструмент безопасности и проблемы с исправлениями.

В отчете Absolute Security были рассмотрены данные с более чем 5 миллионов компьютеров глобальных организаций с 500 или более активными устройствами под управлением Windows 10 и Windows 11. В нем были обнаружены результаты, которые должны обеспокоить команды ИТ и кибербезопасности.

Основные инструменты безопасности конечных точек не соответствуют политикам безопасности

Компания Absolute Security изучила, как организации развернули такие платформы безопасности конечных точек, как CrowdStrike, Microsoft Defender Antivirus, Microsoft Defender for Endpoint, Cortex XDR от Palo Alto Networks, Apex One от Trend Micro, Singularity от SentinelOne и Intercept X от Sophos.

ПОСМОТРЕТЬ: 8 лучших передовых инструментов и программного обеспечения для защиты от угроз, доступных в 2024 году

Также было рассмотрено использование ведущих приложений сетевой безопасности с нулевым доверием, включая Secure Private Access от Citrix, AnyConnect от Cisco, GlobalProtect от Palo Alto Networks, предложение Internet Access от Zscaler и ZTNA Next от Netskope.

Помимо того, что 24% этих приложений не соответствовали базовой политике безопасности, было обнаружено, что инструменты безопасности конечных точек даже не были установлены почти на 14% компьютеров, которые должны были находиться под защитой EPP. Компания Absolute Security назвала это «особенно примечательным», поскольку EPP считаются первой линией защиты границ мобильных и гибридных сетей.

Организации все еще сильно отстают от своих амбиций по исправлениям.

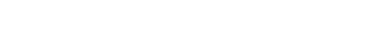

Организации отстают от критически важных исправлений на недели или даже месяцы, создавая «чрезмерные пробелы в рисках». Хотя общее среднее количество дней на исправление уязвимостей программного обеспечения продолжает снижаться — до 74 дней для Windows 10 и 45 дней для Windows 11 — большинство отраслей по-прежнему сильно отстают от своих собственных политик исправлений. Австралийская компания Essential Eight в 2023 году изменила требование по исправлению уязвимостей в программном обеспечении высокого риска с одного месяца до двух недель.

Компания Absolute Security обнаружила, что время установки исправлений варьируется в зависимости от сектора. У образовательных учреждений и правительств худшие показатели по установке исправлений: на исправление программного обеспечения Windows 10 в 2024 году ушло 119 и 82 дня соответственно, хотя это значительное улучшение по сравнению с 188 и 216 днями, которые потребовались этим секторам для исправления уязвимостей в 2023 году. Для Windows 11 , образование и правительство снова были двумя самыми долгими патчами, хотя они заняли всего 61 и 57 дней соответственно.

Последствия для будущих инвестиций и развертывания AI-ПК

Компания Absolute Security признала, что на рынок корпоративных ПК может прийти массовая «волна замены ИИ». Выяснилось, что в настоящее время только 92% корпоративных ПК имеют достаточный объем оперативной памяти для искусственного интеллекта, который, по его словам, составляет 32 ГБ ОЗУ. «Неудивительно, что IDC прогнозирует, что спрос на ПК, поддерживающие новые инновации в области искусственного интеллекта, вырастет с 50 миллионов единиц до 167 миллионов к 2027 году, то есть на 60 процентов», — говорится в отчете.

Проблемы, с которыми организации сталкиваются с конечными точками, влияют на то, как они внедряют ПК с искусственным интеллектом. «Массовые развертывания сложны и ресурсоемки. Огромные инвестиции в парки конечных точек с поддержкой искусственного интеллекта могут отвлечь бюджетные и человеческие ресурсы от важнейших приоритетов в области ИТ и безопасности, что может привести к появлению пробелов в политике безопасности и рисков. Устройства, на которых установлено новое программное обеспечение, не только усложняют работу, но и влияют на производительность и безопасность», — говорится в сообщении.

Реализация преимуществ AI-ПК будет зависеть от соблюдения мер безопасности.

В компании Absolute Security заявили, что способность нового поколения компьютеров с искусственным интеллектом локально обрабатывать большие наборы данных и обрабатывать языковые модели позволит хранить больше данных локально на корпоративных ресурсах, а не на сторонних облачных хостах. «Благодаря более локализованному контролю над данными организации могут снизить общий риск кражи и утечки данных», — говорится в отчете.

Однако в компании заявили, что это будет зависеть от правильно функционирующей системы безопасности и контроля рисков на конечных устройствах. В отчете рекомендуется, чтобы предприятия, инвестирующие во внедрение ПК с поддержкой искусственного интеллекта, предприняли шаги для обеспечения максимальной эффективности процедур ИТ, безопасности и управления рисками.

Absolute Security предостерегает от чрезмерной зависимости от существующих инструментов

Данные телеметрии Absolute Security показали, что организации в настоящее время используют сложное сочетание «более дюжины» инструментов безопасности конечных точек и приложений безопасности доступа к сети на одно устройство. Все они, по сути, управляли ими с помощью четырех основных политик безопасности:

- Убедитесь, что приложение присутствует на устройстве.

Убедитесь, что версия устройства правильная.

Проверка того, что приложение работает должным образом.

Проверка того, что приложение подписано собственностью и не было подделано.

Инструменты защиты конечных точек и управления уязвимостями не являются надежными

Компания Absolute Security рекомендовала директорам по информационной безопасности и ИТ-специалистам развернуть решения, которые отслеживают, создают отчеты и помогают восстанавливать приложения безопасности конечных точек и доступа к сети в режиме, максимально близком к реальному времени.

«Защитных устройств, которые входят в стандартную комплектацию приложений, может быть недостаточно, поскольку неисправное или скомпрометированное программное обеспечение не сможет самостоятельно вернуться в эффективное состояние», — говорится в отчете. «Подкрепить меры безопасности конечных точек и доступа к сети с помощью технологий, которые автоматизируют ремонт и восстановление до эффективного состояния после кибератак, технических сбоев или преднамеренных попыток взлома», — предложили в нем.

Когда дело дошло до исправлений систем, Absolute Security предупредила, что стандартные платформы управления уязвимостями могут не проверять, соответствуют ли активы политикам безопасности или работают ли они должным образом, даже если они полностью исправлены. «Чтобы избежать ошибок, которые эти решения не отслеживают, добавьте уровень, который расширяет видимость программных и аппаратных активов, чтобы гарантировать, что они работают должным образом», — говорится в сообщении.

Максимизируйте эффективность, чтобы минимизировать последствия перехода парка ПК с искусственным интеллектом.

Поскольку компьютеры с искусственным интеллектом инвестируются и внедряются в больших количествах, Absolute Security предлагает предприятиям предпринять шаги для обеспечения максимальной эффективности процедур ИТ, безопасности и управления рисками, включая ремонт и восстановление приложений безопасности, а также процессов развертывания и управления. Повышение эффективности позволит командам ИТ и безопасности сосредоточиться на обеспечении максимальной защиты от угроз.

Оригинал