Переопределение обнаружения угроз IoT: сила совокупного анализа в рамках CUMAD

2 июля 2025 г.Авторы:

(1) MD Mainuddin, факультет компьютерных наук, Университет штата Флорида, Таллахасси, FL 32306 (mainuddi@cs.fsu.edu);

(2) Zhenhai Duan, кафедра компьютерных наук Флорида Университет штата Таллахасси, FL 32306 (duan@cs.fsu.edu);

(3) Yingfei Dong, факультет электротехники, Гавайский университет Гонолулу, HI 96822 США (yingfei@hawaii.edu).

Таблица ссылок

Аннотация и 1. Введение

2. Связанная работа

3. Фон на AutoEncoder и SPRT и 3.1. AutoEncoder

3.2. Тест на коэффициент последовательного вероятности

4. Дизайн Cumad и 4.1. Сетевая модель

4.2. Cumad: кумулятивное обнаружение аномалий

5. Оценные исследования и 5.1. Набор данных, функции и настройка системы Cumad

5.2. Результаты производительности

6. Выводы и ссылки

3.2. Тест на коэффициент последовательного вероятности

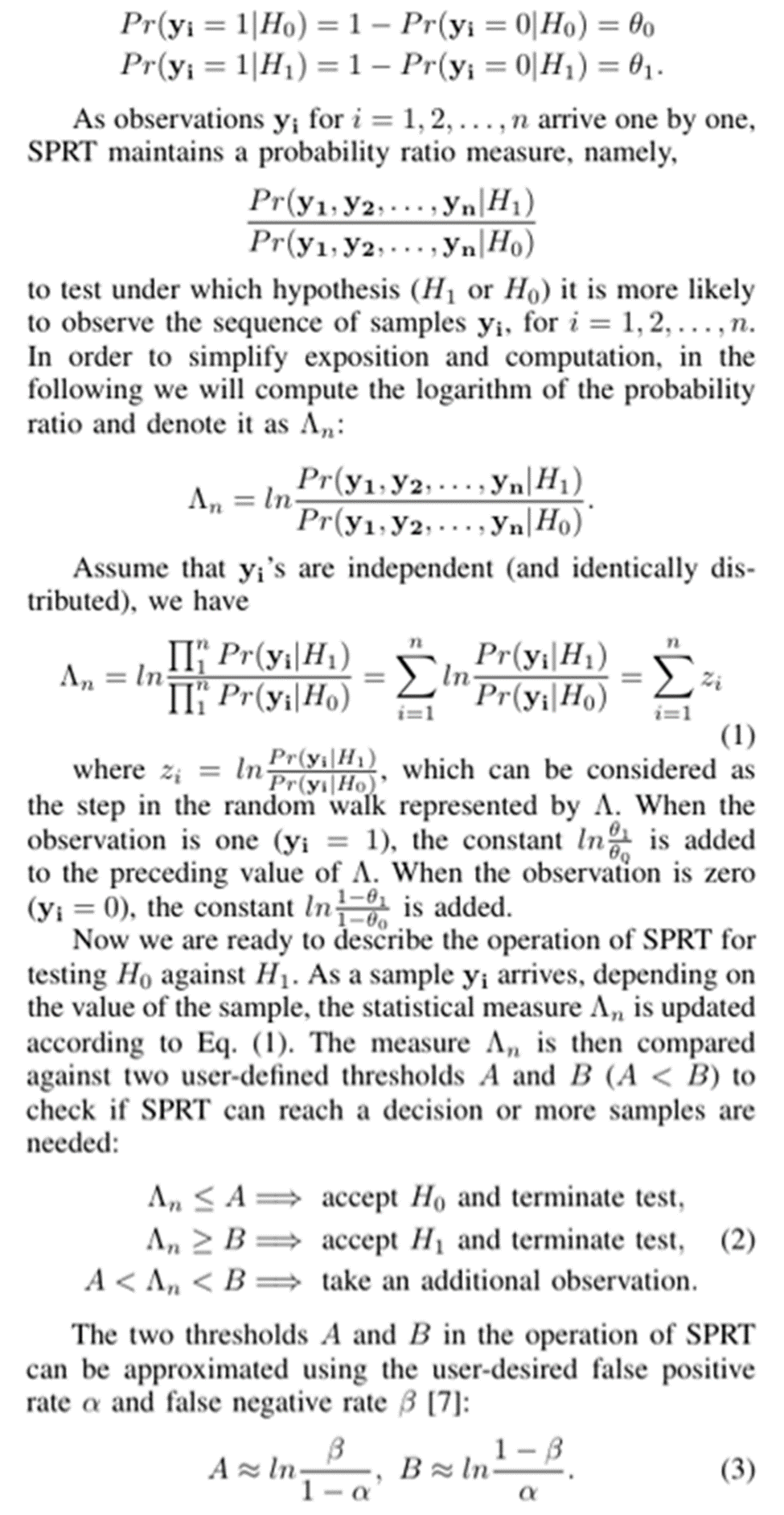

Тест на коэффициент последовательного вероятности (SPRT) - это простой, но мощный статистический инструмент, который обнаружил приложения во многих различных областях, в частности, обнаружение неисправностей или контроль качества [7]. SPRT является вариантом традиционного теста на коэффициент вероятности для тестирования при каком распределении (или с какими параметрами распределения), он, скорее всего, будет иметь наблюдаемую последовательность образцов. В отличие от традиционного теста на коэффициент вероятности, который требует заранее определенного фиксированного количества образцов для проведения теста, SPRT работает в онлайн-манере; Он обновляет соответствующую статистическую меру, когда образцы поступают последовательно, и может сделать вывод, когда достаточное количество выборок достигнет решения. В самой простой форме SPRT является статистическим методом для проверки простой нулевой гипотезы против простой альтернативной гипотезы. Далее мы более официально опишем работу SPRT.

Пусть y обозначает случайную переменную Бернулли с неизвестным параметром θ и пусть yi, для i = 1, 2 ,. Полем Полем Обозначите соответствующие последовательные наблюдения Y. SPRT можно использовать для проверки простой нулевой гипотезы h0, которая θ = θ0 против простой альтернативной гипотезы h1, которая θ = θ1, более конкретно,

Как простой и мощный статистический инструмент, SPRT обладает несколькими критическими и желаемыми свойствами, которые приводят к широко распространенному применению техники во многих различных областях. Во-первых, ложные положительные и ложные отрицательные показатели SPRT могут быть указаны по пользователю частоты ошибок, которые, в свою очередь, контролируют пороговые значения модели. Во-вторых, было доказано, что среди всех последовательных и не последовательных алгоритмов тестирования вероятности SPRT сводит к минимуму ожидаемое количество наблюдений для достижения решения без больших ошибок. Иными словами, в среднем SPRT может быстро прийти к выводу по сравнению с другими алгоритмами тестирования вероятности.

4. Дизайн Cumad

В этом разделе мы сначала обсудим рассматриваемую сетевую модель, где будет развернута Cumad, а затем представим дизайн структуры Cumad.

4.1. Сетевая модель

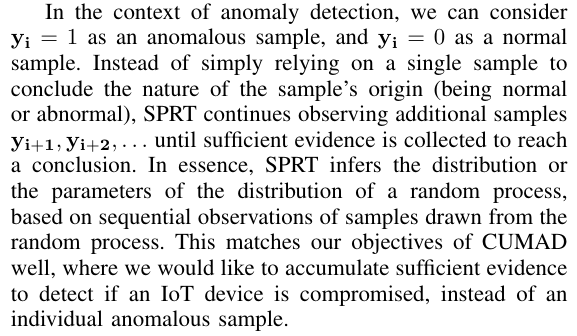

Рисунок 2 иллюстрирует концептуальную сетевую модель, где развернута CUMAD. Как показано на рисунке, для того, чтобы CUMAD выполнил свою задачу, чтобы обнаружить скомпрометированные устройства IoT в сети, CUMAD должен иметь доступ к сетевому трафику, связанному с устройствами IoT в сети. В зависимости от сценариев развертывания CUMAD в сети и соответствующей сетевой архитектуры, для CUMAD может быть несколько разных способов получить соответствующий сетевой трафик устройств IoT. По сути, CUMAD в качестве сетевого решения можно развернуть аналогичным образом, как и системы обнаружения вторжений на основе сети.

В текущей конструкции Cumad (статистические) функции из необработанного сетевого трафика будут извлечены и поданы в CUMAD для обнаружения скомпрометированных устройств IoT. Каждая точка входных данных, подаваемая на Cumad, включает в себя эти извлеченные функции и может быть суммирована на разных уровнях гранулярности сетевого трафика, таких как пакеты, потоки и временные окна. Эти функции будут отражать поведенческие характеристики сети соответствующих устройств IoT. В разделе 5 мы обсудим функции сетевого трафика, содержащиеся в наборе данных N-BAIOT общедоступного домена, когда мы проводим оценочные исследования на CUMAD [8].

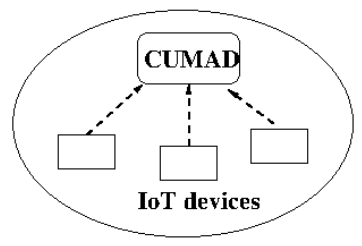

4.2. Cumad: кумулятивное обнаружение аномалий

Рисунок 3 иллюстрирует высокую архитектуру каркаса CUMAD. Cumad состоит из двух основных компонентов: компонента обнаружения аномалий (ADC) и совокупного компонента аномалии (CAC). Предполагая, что модель была должным образом обучена (будет обсуждаться в ближайшее время), учитывая точку входных данных с соответствующими функциями, основная ответственность ADC - классификация точки входных данных как нормальную или аномальную. После классификации точки входных данных результат передается во второй компонент (CAC), который будет поддерживать совокупное представление о поведении сетевого трафика соответствующего устройства IOT, последовательно объединяя результаты отдельных классификаций в представление. Когда было собрано достаточных доказательств на устройстве IoT, чтобы указать, что оно было скомпрометировано, будет создано предупреждение. Далее мы подробно опишем каждый компонент, как в модельной обучении, так и в развертывании, чтобы обнаружить скомпрометированные устройства IoT.

Мы отмечаем, что различные типы IoT -устройств выполняют радикально различные функциональные возможности, и, кроме того, мы хотели бы обнаружить, какое устройство IoT предназначено, нам необходимо разработать отдельную модель CUMAD для каждого устройства IoT и отслеживать их поведение сетевого трафика отдельно, используя их соответствующие модели CUMAD. Поэтому следующие обсуждения представлены для одного устройства IoT. Мы отмечаем, что, хотя в Интернете существуют разнообразные типы IoT -устройств, AutoEncoder является мощной нейронной сетью, которая способна изучать различные модели. Таким образом, мы можем создавать различные модели автоэкодерка, по одному для каждого устройства IoT, несмотря на их совершенно разные поведение сетевого трафика

Эти устройства IoT. Кроме того, устройства IoT также предоставляют нам уникальные возможности для создания моделей нормального поведения по сравнению с традиционными компьютерными системами. В частности, каждое устройство IoT выполняет только несколько четко определенных простых функциональных возможностей автономным или полуавтономным образом, с очень ограниченными взаимодействиями пользователей после начальной конфигурации и настройки устройства. Это упрощает создание модели нормального поведения при выполнении обнаружения аномалий.

4.2.1. Обучение и настройка модели.Перед тем, как Cumad можно использовать для мониторинга сетевого трафика для обнаружения скомпрометированных устройств IoT, нам необходимо обучить систему CUMAD для каждого устройства IoT, чтобы она могла изучить обычную модель устройства. На стадии обучения развернутой системы CUMAD крайне важно, чтобы мы только подавали нормальный (доброкачественный) сетевой трафик устройства в систему. Это можно сделать, например, когда устройство IoT впервые развернуто в сети. Чтобы свести к минимуму ложные срабатывания на этапе обнаружения, также важно, чтобы Cumad имел разумно полное представление обо всем обычном поведении сетевого трафика устройства.

Как обсуждалось выше, предпосылка использования автоэкодера в качестве механизма обнаружения аномалий заключается в том, что, хотя он может эффективно реконструировать точки данных, которые аналогичны точкам данных, которые он видел ранее на этапе обучения, в целом он плохо работает, чтобы реконструировать данные, которые существенно отличаются от учебных данных. Это проявляется в больших ошибках реконструкции. Поэтому мы будем использовать ошибку реконструкции в качестве оценки аномалии, и когда оценка аномалии больше, чем предварительно определенное порог, мы классифицируем соответствующую точку входных данных как аномальную выборку.

Параметры α и β-это ложная положительная скорость и ложно отрицательная скорость, соответственно. Обычно они имеют небольшие значения для всех практических применений, например, в диапазоне от 0,01 до 0,05. Начальное значение λn в формуле. (1) установлен на 0 на этапе установки системы. Функциональность модуля оповещения заключается в создании правильного оповещения для информирования системных администраторов об обнаружении скомпрометированного устройства IoT. Другие действия также могут быть предприняты на основе локальной политики безопасности, например, информирования надлежащих агентов об изоляции скомпрометированного устройства IoT.

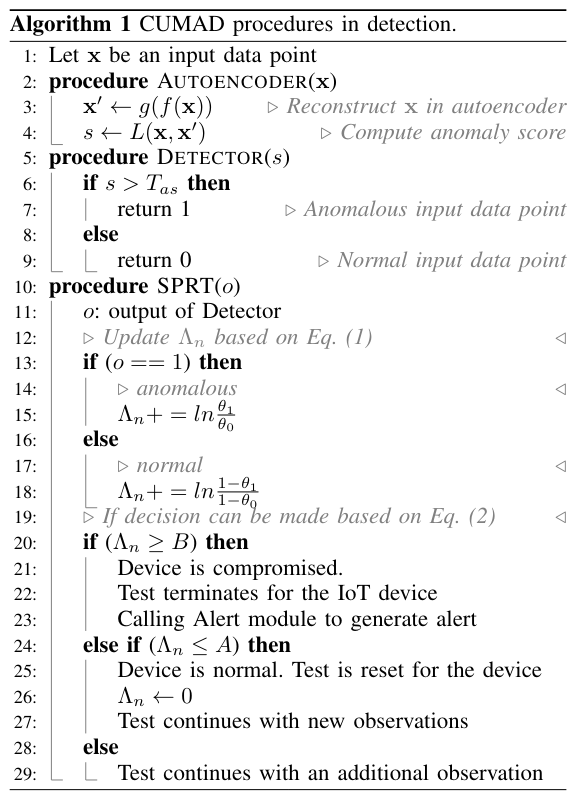

4.2.2. Обнаружение.После обучения модели и необходимых параметров были установлены для системы CUMAD, ее можно использовать для мониторинга сетевого трафика, чтобы определить, было ли соответствующее устройство IoT. Далее мы описываем основные шаги системы CUMAD при выполнении задачи обнаружения (см. Алгоритм 1).

генерируется для указания нормальной точки данных. Вывод модуля детектора затем передается в модуль SPRT, чтобы определить, было ли накоплено достаточное количество доказательств, чтобы принять решение относительно характера устройства IOT (скомпрометированной или нормальной; строка 10 алгоритма). SPRT обновляет коэффициент вероятности измерения λn в соответствии с уравнением. (1), как поступает выходная последовательность 0 (нормальная точка данных) и 1 (аномальная точка данных) модуля детектора появляется (строки от 13 до 18). После того, как значение λn обновляется для каждой точки входных данных, SPRT сравнивает значение λn с двумя границами A и B, чтобы определить, может ли принятие решения (строки от 20 до 29). Когда значение λn попадает или пересекает верхнюю границу B, SPRT пришел к выводу, что альтернативная гипотеза H1 верна, то есть устройство IoT было скомпрометировано. В этом случае SPRT сообщит модулю оповещения об обнаружении скомпрометированного устройства IoT. Правильное предупреждение будет создано, и соответствующие системные администраторы будут информированы. Кроме того, с этого времени CUMAD больше не нужно контролировать устройство IoT, пока не будут предприняты надлежащие действия для очистки или удаления устройства.

Когда значение λn равно или меньше нижней границы A, SPRT приходит к выводу, что H0 верно, то есть устройство IoT не нарушается. С точки зрения обнаружения скомпрометированных устройств IoT, этот вывод менее интересен тем, что мы не можем прекратить мониторинг устройства, как мы делаем, когда обнаруживается скомпрометированное устройство IoT. Нормальное устройство IoT может стать скомпрометированным позже. Поэтому в этом случае мы сбросим состояние SPRT для перезагрузки мониторинга устройства IoT, в частности, мы сбросим значение λn на ноль. Если решение не может быть принято в это время (строка 28), SPRT просто будет ждать дополнительных точек входных данных и повторить ту же процедуру.

Эта статья естьДоступно на Arxivв соответствии с CC по 4.0 Deed (Attribution 4.0 International) лицензия.

Оригинал