Исследование показало, что большинство атак с использованием программ-вымогателей происходит, когда сотрудники службы безопасности спят

21 августа 2024 г.Согласно новому исследованию, злоумышленники используют время, когда специалисты по безопасности не на работе, для проведения своих атак с использованием программ-вымогателей. Отчет ThreatDown 2024 State of Ransomware от Malwarebytes показал, что большинство инцидентов за последний год произошло в период с 1 до 5 утра.

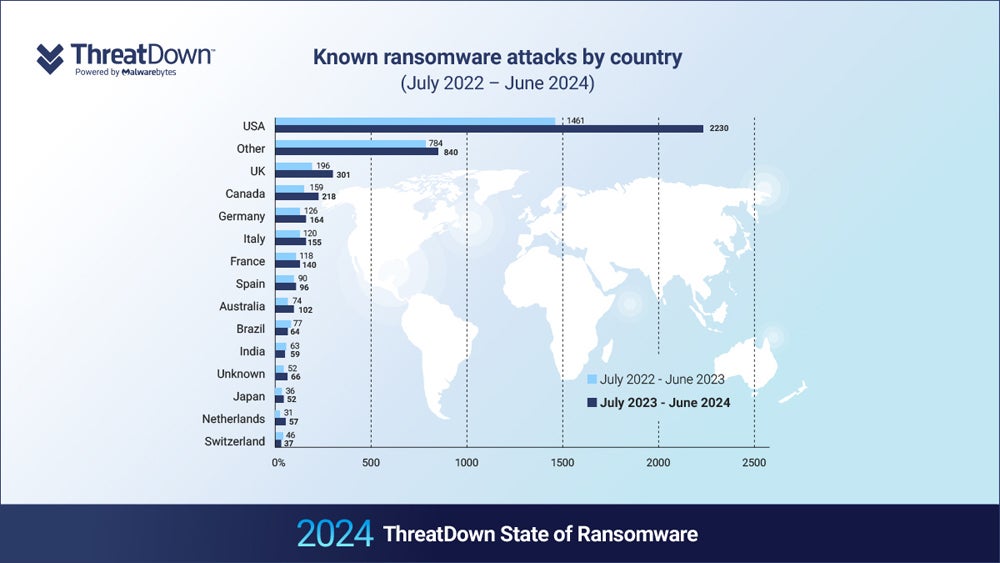

Авторы отчета использовали данные группы ThreatDown Managed Detection and Response для проведения своего исследования. Было обнаружено, что за последний год число атак с использованием программ-вымогателей в мире увеличилось на 33%, причем наибольший рост наблюдался в странах, на которые они чаще всего нацеливаются. В Великобритании число известных атак выросло на 67%, а в США — на 63%.

«Вопрос, который я задаю организациям, заключается в следующем: есть ли у вас кто-нибудь, готовый остановить атаку в 2 часа ночи в воскресенье, используя существующий набор технологий и кадровые ресурсы?» пресс-релиз.

«У них может быть инструмент, чтобы отреагировать на оповещение в понедельник утром, но к тому времени будет уже слишком поздно. Злоумышленники быстро реагируют на взлом сетей, скачивание данных и развертывание программ-вымогателей».

Марцин Клечински, основатель и генеральный директор Malwarebytes, добавил: «У банд вирусов-вымогателей есть время и мотивация. Они постоянно развиваются, чтобы реагировать на новейшие технологии, преследующие их по пятам.

«Мы очень отчетливо это видели в течение последнего года, поскольку широкое внедрение таких технологий, как EDR, помогло идентифицировать злоумышленников до того, как они запустят вредоносное ПО, заставив банды вымогателей работать быстрее и прилагать больше усилий, чтобы скрыться. Организациям и MSP нужна дополнительная поддержка и постоянное покрытие, чтобы перехитрить сегодняшних преступников».

Небольшие группы вирусов-вымогателей становятся все более плодовитыми

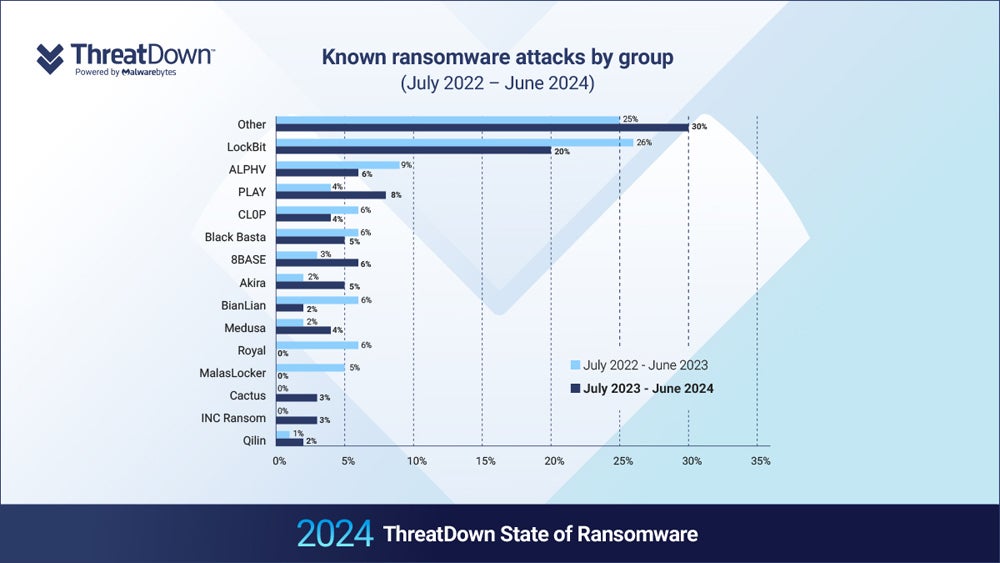

Доля атак с использованием программ-вымогателей, проводимых небольшими бандами, не входящими в топ-15 наиболее активных групп, выросла с 25% до 31% в прошлом году. Это говорит о том, что организация атак с использованием программ-вымогателей становится более доступной для менее опытных злоумышленников.

В январе 2024 года Национальный центр кибербезопасности Великобритании предупредил, что угроза программ-вымогателей, как ожидается, еще больше возрастет из-за новой доступности технологий ИИ, снижающих барьер для входа. Например, аналитики Google Cloud заявили, что генеративный ИИ может использоваться в колл-центрах, ведущих переговоры о программах-вымогателях.

В отчете Malwarebytes также указано, что доля атак с использованием программ-вымогателей, ответственность за которые взяла на себя ведущая группа LockBit, предлагающая программы-вымогатели как услугу, за последний год снизилась с 26% до 20%, несмотря на то, что было совершено больше индивидуальных атак.

СМ.: Резервные копии 94% жертв программ-вымогателей подвергаются атакам

Доминирование LockBit могло пошатнуться после того, как в феврале киберподразделение Национального агентства по борьбе с преступностью Великобритании, ФБР и международные партнеры успешно перекрыли доступ к его веб-сайту, который использовался в качестве крупной витрины для продажи программ-вымогателей как услуги.

Однако несколько дней спустя группировка возобновила свою деятельность на другом адресе Dark Web и продолжает брать на себя ответственность за глобальные атаки с использованием программ-вымогателей.

ALPHV, вторая по плодовитости группа вымогателей, также создала вакансию после небрежно выполненной кибератаки на Change Healthcare в феврале. Группа не выплатила аффилированному лицу свой процент от выкупа в размере 22 миллионов долларов, поэтому аффилированное лицо разоблачило их, что побудило ALPHV сфальсифицировать захват правоохранительными органами и прекратить операции.

Авторы пишут: «После исчезновения ALPHV и неопределенности будущего LockBit другие банды наверняка попытаются привлечь их сторонников и вытеснить их с позиции доминирующей силы в сфере программ-вымогателей».

СМ.: Отчет: Влияние ИИ на ландшафт кибербезопасности

Основные отрасли, на которые в 2024 году повлияют программы-вымогатели в США и мире

Программы-вымогатели становятся растущей угрозой во всем мире: число атакованных предприятий в 2023 году увеличилось на 27%, а выплаты впервые превысили 1 млрд долларов (790 млн фунтов стерлингов). По прогнозам, к 2031 году глобальные убытки от программ-вымогателей превысят 265 млрд долларов.

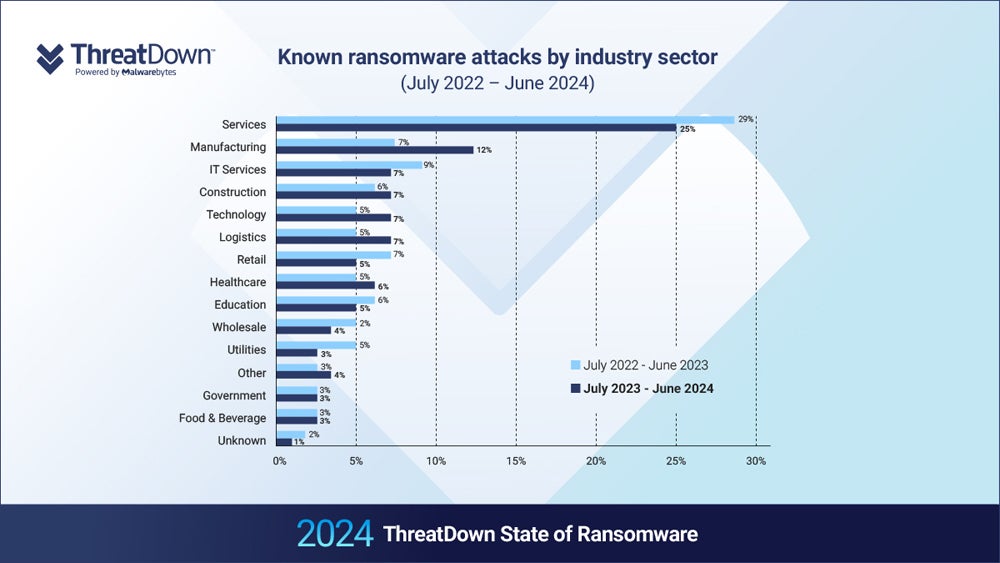

Согласно отчету Malwarebytes, больше всего пострадала сфера услуг, на которую приходится почти четверть глобальных атак с использованием программ-вымогателей. Взлом критически важной национальной инфраструктуры может привести к масштабным сбоям, что делает ее главной целью для программ-вымогателей.

В мае Национальный центр кибербезопасности Великобритании и другие международные органы кибербезопасности, включая ФБР, предупредили о кибератаках, нацеленных на поставщиков операционных технологий. Рекомендации появились в свете «продолжающейся злонамеренной киберактивности» против предприятий водоснабжения, энергетики, пищевой и сельскохозяйственной промышленности в период с 2022 по апрель 2024 года.

СМ.: Как хакеры проникают в критическую инфраструктуру

В отчете также говорится, что, хотя на США приходится почти половина всех атак с использованием программ-вымогателей в мире, на США приходится 60% глобальных атак на сектор образования и 71% — на здравоохранение.

Это может быть связано с его сильно приватизированной и, следовательно, богатой системой здравоохранения и высшими учебными заведениями, а также со строгими правилами, такими как HIPAA и FERPA, которые вынуждают организации платить выкуп, чтобы избежать штрафов.

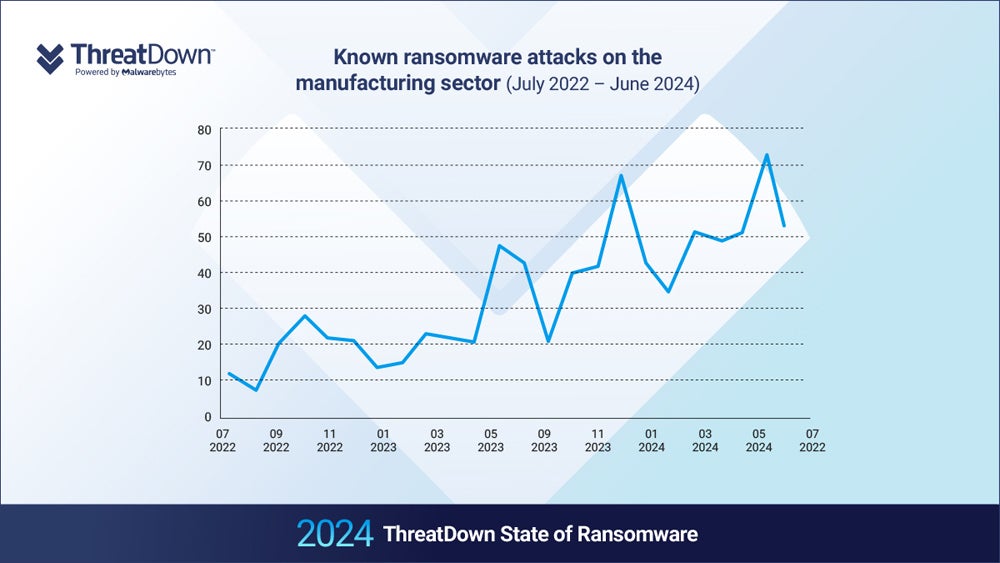

В мировом производственном секторе количество атак с использованием программ-вымогателей увеличилось на 71% в годовом исчислении, что соответствует росту расходов на программное обеспечение в этом секторе.

«Поэтому наиболее вероятным объяснением является то, что количество доступных объектов в производственном секторе за последние два года увеличилось, возможно, из-за растущей цифровизации внутри этого сектора», — пишут авторы.

Тактические изменения в действиях злоумышленников, использующих программы-вымогатели, в 2024 году

Команда ThreatDown MDR отметила рост использования методов living-off-the-land бандами вымогателей, такими как LockBit, Akira и Medusa. Living-off-the-land — это использование легитимных, предустановленных инструментов и программного обеспечения в целевой среде во время атаки, чтобы помочь избежать обнаружения.

Это может снизить общую сложность вредоносного ПО, позволяя злоумышленнику использовать существующие функции, которые уже были протестированы организацией на безопасность, а также усложняя обнаружение и предотвращение. Отчет M-Trends 2024 от дочерней компании Google Mandiant также отметил рост числа атак living-off-the-land в мае.

В отчете M-Trends также установлено, что медианное время пребывания (время, в течение которого злоумышленники остаются незамеченными в целевой среде) глобальных организаций сократилось с 16 дней в 2022 году до 10 дней в 2023 году.

В отчете Malwarebytes также отмечается более быстрая шкала времени атаки: данные ThreatDown Incident Response показывают, как вся цепочка атак программ-вымогателей, от первоначального доступа до шифрования данных, сократилась с недель до часов.

Оригинал