Больше фишинговых кампаний используют сетевой протокол IPFS

8 апреля 2023 г.Как сообщается в новом исследовании «Лаборатории Касперского», мошенническое использование межпланетной файловой системы в последнее время увеличилось. IPFS используется киберпреступниками для фишинговых атак по электронной почте с 2022 года.

Перейти к:

- Что такое ИПФС?

Как IPFS используется в фишинговых атаках

Удаление фишинговой страницы сложнее для контента IPFS

Статистика фишинга IPFS

Как защититься от этой фишинговой угрозы IPFS

Что такое ИПФС?

IPFS — это протокол одноранговой сети, разработанный для обеспечения децентрализованной и распределенной сети. В отличие от традиционных веб-протоколов, которые полагаются на централизованные серверы, IPFS позволяет пользователям обмениваться файлами и получать доступ к ним, не завися от какой-либо центральной инстанции.

IPFS идентифицирует файлы по их содержимому, а не по местоположению. Каждому файлу присваивается уникальный криптографический хэш, называемый CID; идентификатор содержимого можно использовать для получения файла с любого узла в сети, где хранится копия. Это упрощает распространение контента и доступ к нему, даже если исходный источник находится в автономном режиме или недоступен.

IPFS также использует систему адресации по содержимому, что означает, что любые изменения, внесенные в файл, приведут к созданию нового хэша. Это гарантирует, что файлы останутся неизменными и защищенными от несанкционированного доступа.

Доступ к IPFS можно осуществлять через специальный интерфейс прикладного программирования или шлюзы, которые обеспечивают доступ к содержимому IPFS и могут использоваться для любого веб-браузера.

URL-адрес для доступа к шлюзу содержит CID и шлюз, но может отличаться от одного шлюза к другому. Например, это может быть:

- https://шлюз/ipfs/CID

https://CID.ipfs.шлюз

Как IPFS используется в фишинговых атаках

В обычном случае фишинга цель соблазняют посетить мошенническую фишинговую страницу, которая украдет их учетные данные и, возможно, данные их кредитной карты; однако эта мошенническая страница может быть размещена в IPFS и доступна через шлюз.

Использование такой системы позволяет злоумышленникам сократить расходы на размещение фишинговой страницы и затрудняет удаление мошеннического контента из Интернета, поскольку он может находиться на нескольких компьютерах одновременно.

Если пользователь щелкнул фишинговую ссылку и предоставил свои учетные данные, важно, чтобы пользователь изменил свой пароль как можно скорее и проверил, не было ли какой-либо вредоносной активности с использованием этой учетной записи.

Целевые фишинговые атаки также используют IPFS.

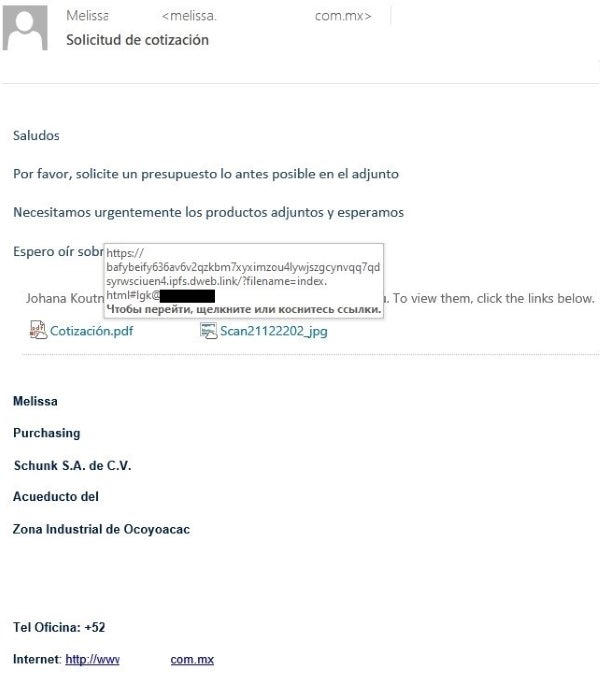

Большинство фишинговых атак IPFS не слишком оригинальны по сравнению с обычным фишингом, однако в некоторых случаях IPFS используется для сложных целевых атак, по данным «Лаборатории Касперского» (рис. A).

Рисунок А

Как видно на рисунке А и описано «Лабораторией Касперского», «атаки были направлены на корпоративные отделы закупок, письма исходили от менеджеров по продажам существующих организаций».

Удаление фишинговой страницы сложнее для контента IPFS

Обычные фишинговые страницы можно удалить, попросив поставщика веб-контента или владельца удалить их. Эта операция может занять довольно много времени в зависимости от хоста, особенно когда она хранится у пуленепробиваемых провайдеров, которые являются незаконными хостинг-провайдерами, которые говорят своим клиентам, что они не отвечают на запросы правоохранительных органов и не удаляют контент.

Операции по удалению содержимого IPFS отличаются способом удаления содержимого со всех узлов.

Поставщики шлюзов IPFS пытаются бороться с этими мошенническими страницами, регулярно удаляя ссылки на эти файлы, но это не всегда происходит так быстро, как блокировка фишингового веб-сайта. Исследователь «Лаборатории Касперского» Роман Деденок написал 27 марта 2023 года, что «Лаборатория Касперского» «обнаружила URL-адреса файлов IPFS, которые впервые появились в октябре 2022 года и остаются работоспособными на момент написания этой статьи».

Статистика фишинга IPFS

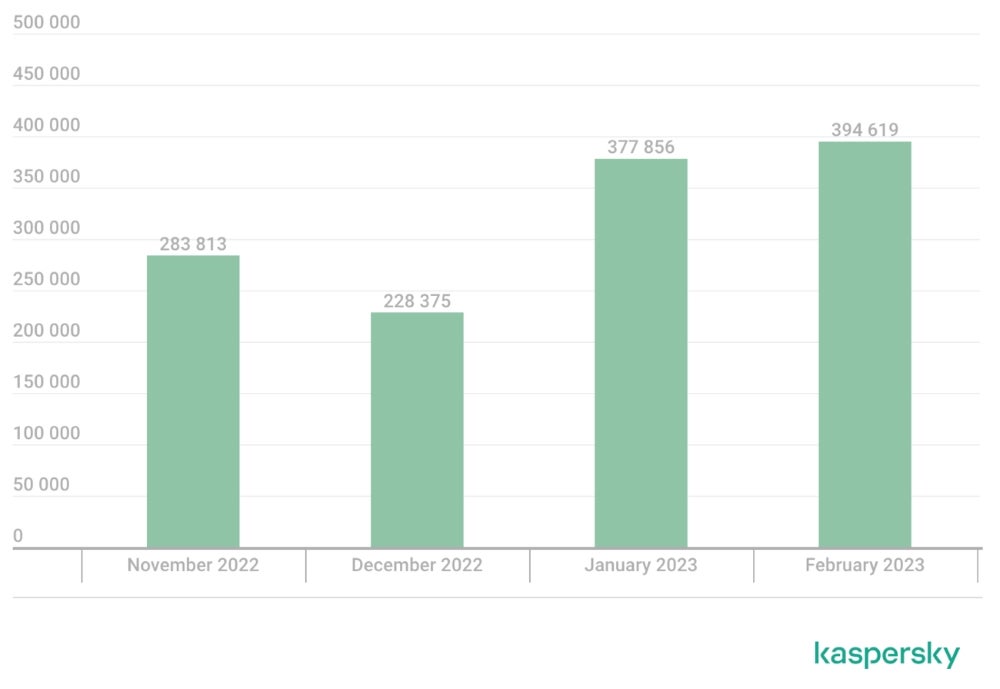

По состоянию на конец 2022 года в день отправлялось от 2 000 до 15 000 фишинговых писем IPFS. В 2023 году количество IPFS-фишинга в «Лаборатории Касперского» начало увеличиваться: в январе и феврале в день отправлялось до 24 000 электронных писем; однако после этого увеличения цифры вернулись почти к тем же значениям, что и в декабре 2022 г. (рис. B).

Рисунок Б

Ежемесячная статистика показывает, что февраль был напряженным месяцем, когда было отправлено около 400 000 фишинговых писем, тогда как в ноябре и декабре их было примерно от 228 000 до 283 000 соответственно (рис. C).

Рисунок С

Как защититься от этой фишинговой угрозы IPFS

Антиспамовые решения, такие как Microsoft Exchange Online Protection или Barracuda Email Security Gateway, помогут обнаружить фишинг IPFS и заблокировать ссылки на него, как и в любом обычном случае фишинга.

Пользователи должны быть осведомлены о фишинговых электронных письмах или любых фишинговых ссылках, которые могут быть отправлены им различными способами, включая обмен мгновенными сообщениями и социальные сети.

Внедрите многофакторную аутентификацию для защиты от несанкционированного доступа. Это затруднит злоумышленникам получение доступа, даже если они получили учетные данные для входа в систему с помощью фишинга.

Раскрытие информации: я работаю в Trend Micro, но мнения, выраженные в этой статье, принадлежат мне.

Оригинал