BYOD и личные приложения: рецепт утечки данных

4 апреля 2023 г.Сотрудники могут чувствовать себя более комфортно, используя личные устройства для работы и даже экономя при этом деньги компании, но существует дорогостоящий компромисс: безопасность.

В отчете, опубликованном 30 марта провайдером кибербезопасности SlashNext, исследуется, как использование сотрудниками личных приложений и устройств может открыть дверь для угроз безопасности, и показано, что 43% сотрудников стали жертвами фишинговых атак, связанных с работой.

Для отчета The Mobile BYOD Intelligence от SlashNext компания опросила 300 человек об использовании личных устройств для работы, о том, как работодатели уравновешивают безопасность и конфиденциальность сотрудников с популярностью функции «Принеси свое собственное устройство», а также о возникающих пробелах в кибербезопасности. Среди получателей были специалисты по безопасности и сотрудники организаций с более чем 1000 сотрудников в Северной Америке.

Перейти к:

- Причины распространения BYOD

Как сотрудники используют личные устройства для работы

Как BYOD может привести к угрозам безопасности

Как BYOD может привести к проблемам контроля и конфиденциальности

Возможные решения этих проблем безопасности BYOD

Причины распространения BYOD

С самого начала опрос показал, что использование личных устройств для работы растет. Одной из причин этого является удобство. Поскольку все больше людей работают удаленно или используют гибридный подход, сотрудники хотят иметь возможность выполнять свою работу из любого места и в любое время, что часто требует использования собственного ПК или мобильного устройства.

Еще одна причина использования BYOD — удобство. Люди уже знакомы со своими собственными устройствами и приложениями, что уменьшает кривую обучения, связанную с использованием другого устройства, выпущенного компанией.

Как сотрудники используют личные устройства для работы

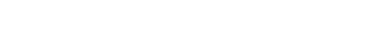

Согласно опросу SlashNext, на фоне распространения BYOD это три самые распространенные рабочие задачи, которые люди выполняют на своих личных устройствах (рис. A):

- 66% сотрудников используют свои личные приложения для обмена текстовыми сообщениями для работы.

59% используют свои личные и личные приложения для обмена сообщениями для работы.

57% иногда используют рабочую электронную почту в личных целях.

Рисунок А

Опрос также показал, что 85% работодателей требуют, чтобы рабочие приложения были установлены на личных устройствах их сотрудников.

Как BYOD может привести к угрозам безопасности

Недостатком здесь является то, что это размытие личных и рабочих устройств и их использования может легко привести к угрозам безопасности. Среди опрошенных:

- 71% заявили, что хранят конфиденциальные рабочие пароли на своих личных телефонах, открывая дверь для компрометации.

43% сотрудников стали жертвами фишинговых атак на свои личные устройства.

В ответ 95% опрошенных специалистов по безопасности заявили, что фишинговые атаки, проводимые через приложения для обмена личными сообщениями, вызывают растущую озабоченность.

«Большинство предприятий поддерживают ту или иную форму BYOD, которая переносит взлом на уровне потребителя в сферу компрометации предприятия», — сказал Бад Брумхед, генеральный директор компании Viakoo, специализирующейся на кибергигиене.

«Убедившись, что сотрудники не используют личные пароли в своей рабочей среде, может помочь снизить вероятность компрометации, однако размытые границы между работой и личной жизнью облегчают киберпреступникам выполнение эксплойтов, направленных на корпоративные системы и данные. ”

Как BYOD может привести к проблемам контроля и конфиденциальности

Использование BYOD также может вызвать проблемы с контролем и конфиденциальностью. Например:

- Имеют ли сотрудники ИТ и службы поддержки свободу и ответственность за соблюдение политик компании на личных устройствах? Если да, то как убедиться, что эти устройства настроены и обновлены в соответствии с передовыми методами безопасности?

Существуют ли юридические проблемы и проблемы с соблюдением требований, связанные с хранением конфиденциальных рабочих данных на личных устройствах, особенно если такие устройства когда-либо потеряны или украдены?

Среди опрошенных специалистов по безопасности 90% заявили, что защита личных устройств сотрудников является главным приоритетом. Однако только 63% заявили, что у них есть необходимые инструменты для достижения этой цели. Кроме того, 89% из них заявили, что у них есть юридические опасения по поводу доступа к личным данным сотрудников.

Возможные решения этих проблем безопасности BYOD

Поскольку многие угрозы нацелены на мобильные устройства, 81 % специалистов по безопасности считают, что проблемы безопасности и конфиденциальности можно решить, предоставив сотрудникам отдельный телефон только для работы. Но даже с двумя телефонами многие сотрудники по-прежнему используют свои собственные устройства для выполнения рабочих задач, что фактически удваивает поверхность атаки для киберпреступников.

Одним из способов решения этой проблемы может быть установление политики, регулирующей использование как рабочего, так и личного телефона.

Обучение безопасности часто рекламируется как еще один способ предотвратить атаки, обучая сотрудников тому, как их избегать. Однако 98% опрошенных специалистов по безопасности заявили, что даже при регулярном обучении сотрудники по-прежнему уязвимы для фишинговых атак и других угроз.

По словам Брумхеда, обучение безопасности является хорошей отправной точкой. Но помимо базовой подготовки работодатели должны иметь возможность проверять или проверять сотрудников, чтобы убедиться, что инструкции, которые они получают, действительно выполняются. Кроме того, организации с IoT-устройствами должны хранить их в отдельных сетях и следить за тем, чтобы они были обновлены до последних исправлений безопасности, добавил Брумхед.

«Хорошая новость в том, что это не незнакомая ситуация», — сказал Брумхед. «Корпоративные IoT-устройства обычно работают в сетях, не управляемых корпоративными ИТ-отделами, а передовые методы обеспечения безопасности IoT напрямую применимы в ситуациях, когда вы работаете из дома».

Оригинал