Безопасность API становится проблемой кибербезопасности уровня C

22 апреля 2023 г.На этой неделе Akamai Technologies объявила о приобретении компании Neosec, специализирующейся на обнаружении угроз и реагировании на интерфейсы приложений, финансируемой из частных источников, которая стала финалистом конкурса RSA Conference Innovation Sandbox Contest 2022 года. Сделка должна быть закрыта в июне. Ожидается, что сотрудники Neosec, в том числе соучредитель и главный исполнительный директор Гиора Энгель, а также соучредитель и генеральный директор Зив Сиван, присоединятся к бизнесу технологий безопасности Akamai.

Приобретение говорит о тревожном моменте: растущей важности обнаружения рисков API и устранения атак как части постоянного обнаружения и реагирования, а также о распространении более целостных платформ безопасности.

В последнем случае ИТ-компании, такие как Cisco, Check Point и другие, предлагают целостную единую платформу, альтернативу подходу с несколькими поставщиками — один, ориентированный на бесчисленное множество решений безопасности «программное обеспечение как услуга» для конкретных уязвимостей — скорее, как десятки пресловутых Холландцы затыкают известные утечки большим пальцем, но не рассматривают общую картину.

Рупеш Чокши, генеральный менеджер по безопасности приложений в Akamai, пояснил, что это приобретение дает Akamai столь необходимый опыт работы с API.

SEE: Скоординированная кибербезопасность — это безопасность, соответствующая бизнес-целям (TechRepublic)

«Есть ряд вещей, в которых мы действительно преуспели, но мы не сосредоточились на взаимодействии API. Благодаря этой новой возможности мы можем видеть аномалии: почему делаются эти звонки? Какие данные передаются или просматриваются, какие известные уязвимости мы наблюдаем? Теперь у нас будет возможность быстро предупредить клиента об этом», — сказал Чокши.

Мани Сундарам, исполнительный вице-президент и генеральный менеджер группы технологий безопасности в Akamai, сказал: «Предприятия раскрывают полную бизнес-логику и обрабатывают данные через API, которые в облачной экономике уязвимы для кибератак. Платформа Neosec и портфолио Akamai для обеспечения безопасности приложений позволят клиентам получать информацию обо всех API, анализировать их поведение и защищаться от API-атак».

API-атаки на подъеме

Фирмы, занимающиеся безопасностью, наблюдают резкий рост активности угроз API. Salt Security в своем мартовском отчете о состоянии безопасности API отметила увеличение числа злоумышленников на 400% по сравнению с предыдущими шестью месяцами. В отчете также было обнаружено:

- 80% атак произошло через аутентифицированные API.

Почти половина респондентов теперь заявляют, что безопасность API стала проблемой высшего уровня.

94 % респондентов сталкивались с проблемами безопасности в рабочих API в прошлом году.

70% заявили, что в их организациях произошла утечка данных из-за пробелов в безопасности API.

Один пример иллюстрирует, насколько эффективной может быть относительно простая атака через API: группа NCC в своем ежегодном отчете Threat Monitor за 2022 год отметила, что австралийская телекоммуникационная компания Optus раскрыла личную информацию 10 миллионов клиентов в результате утечки данных, доступ к которой осуществляется через открытый API.

Рой Элиягу, соучредитель и генеральный директор Salt Security, отметил, что, хотя API обеспечивают цифровую трансформацию, предоставляя новые возможности для бизнеса и конкурентные преимущества, «цена утечек API, таких как те, которые недавно произошли в T-Mobile, Toyota и Optus, поставили оба новые услуги и репутация бренда, в дополнение к бизнес-операциям, под угрозой».

В отчете Akamai о состоянии Интернета отмечается, что включение уязвимостей API в предстоящий выпуск Open Web Application Security Project API Security Top 10 свидетельствует о растущей осведомленности отрасли о рисках безопасности API.

Риск растет с увеличением скорости разработки программного обеспечения

В отчете Akamai говорится о двух факторах, обуславливающих увеличение количества атак API. Одним из них является ускорение жизненного цикла разработки приложений, которое «требует более быстрого создания и развертывания этих приложений в производстве, что может привести к отсутствию безопасного кода», — говорится в отчете.

Akamai сослался на опрос Veracode Enterprise Strategy Group, в котором 48% организаций заявили, что выпускают уязвимые приложения в рабочую среду из-за нехватки времени (рис. A).

Рисунок А

Akamai также сообщила, что количество уязвимостей растет, при этом одна десятая всех уязвимостей в категории высокой или критической обнаружена в приложениях, подключенных к Интернету. В отчете также говорится, что количество уязвимостей с открытым исходным кодом, таких как Log4Shell, удвоилось в период с 2018 по 2020 год.

Злоумышленники видят API… но видите ли вы?

Акамай сказал, что среди прочего решение Neosec обеспечивает видимость API-интерфейсов, что имеет решающее значение, поскольку организации часто не знают, где или сколько API-интерфейсов у них есть под цифровыми платформами.

«Это приоритет номер один», — сказал Чокши. «На языке безопасности это обнаружение и видимость. И это будет интересно, потому что клиентам нужна исходная информация: они хотят понять (свое представление API)».

Он добавил, что поскольку в крупных организациях могут быть тысячи приложений, они часто хотят сосредоточиться на API-интерфейсах с высоким риском, потому что они не могут обрабатывать все сразу.

«Они используют множество различных точек выхода, шлюзы API, такие как (Google Cloud) Apigee или Kong, или балансировщики нагрузки, такие как F5, так что в каждой корпоративной среде есть вся эта сложность, которую мы должны работать с клиентами, чтобы решать их по ходу дела. вперед. Конечная цель будет состоять в том, чтобы выяснить, что такое видимость и обнаружение, а также интеллект, а затем работать над защитой: сколько из этого мы можем сделать с помощью блокировки, сколько с реагированием и можем ли мы автоматизировать?» — сказал Чокши.

Бывший специальный агент ФБР Дин Филлипс, исполнительный директор программ государственного сектора в компании Noname, занимающейся безопасностью API, сказал, что риски умножаются из-за проблем с прозрачностью, что является постоянной проблемой для предприятий с большим и растущим числом интегрированных приложений и интерфейсов.

«Мы обнаружили, что в частной безопасности более 30% API, которые активны в среде, неизвестны пользователям, — сказал он. конфиденциальные данные, не только имена и адреса, но и номера социального страхования, дни рождения, которые приложению не обязательно нужны или используются. Это большая проблема. Если вы не знаете, что у вас есть или что оно делает, как вы его защитите?»

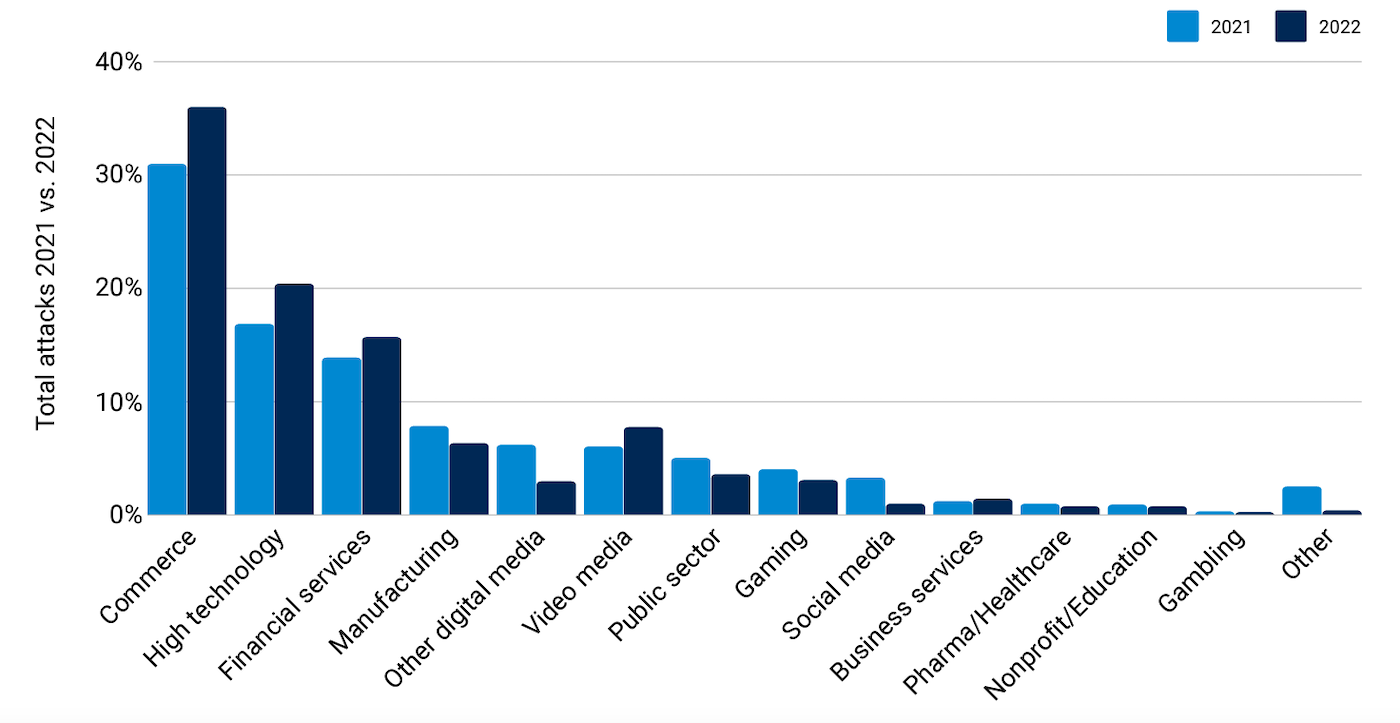

Рост числа атак API в 2022 г.

Согласно отчету Threat Horizons от Google Cloud Cybersecurity Action Team за апрель 2023 года, рост компрометации API стал причиной одной пятой инцидентов в прошлом году. Согласно отчету, клиенты откладывали обновления безопасности, потому что «они опасались, что такие обновления могут также привести к непредвиденным изменениям API, которые могут подорвать функциональность их приложений».

Однако в отчете говорится, что API-интерфейсы на самом деле не меняются при незначительных обновлениях, затрагивающих общую операционную среду кластера Kubernetes, и объем обновлений можно контролировать. «Однако клиенты не всегда знали об этой опции конфигурации», — говорится в отчете.

Растущее внимание к безопасности API

Из-за повсеместного распространения API-интерфейсов в качестве посредников во все большем количестве облачных транзакций Чокши считает, что рынок безопасности API потенциально может стать надмножеством безопасности.

«Взаимодействия будут намного больше из-за таких областей, как автомобильная промышленность, здравоохранение и умные города, по сравнению с классическими конечными пользователями или мобильными приложениями», — сказал он.

«У вас также есть много предприятий, где API имеют решающее значение для серверной части: клиент пытается открыть приложение или учетную запись, а в серверной части есть проверка кредитоспособности или другие действия. Все больше и больше транзакций между предприятиями, происходящих в этой облачной экономике, включая цепочки поставок, управляются API. Рынок API в целом быстро растет, а инструментов, необходимых для того, чтобы не отставать, не хватает. Из-за этого безопасность становится еще важнее», — добавил Чокши.

Филипс согласен с тем, что API — это энергетическое пространство. «Это становится ажиотажем, и многие люди пытаются участвовать в безопасности API, потому что растет признание того, что они являются вектором атаки номер один», — сказал он, отметив, что в 2022 году, по оценкам Gartner, к прошлому году API будет вектором атаки № 1. «И мы наблюдаем огромный рост», — сказал Филлипс.

API-наблюдение присоединяется к платформе

Приобретение Alamai следует за переходом от одноточечных решений к комплексным услугам — от продуктов до платформ — преимущества которых отраслевые консультанты восхваляют годами.

«Это постоянный диалог между лучшими в своем классе технологиями и платформенными решениями», — сказала Венди Уитмор, старший вице-президент команды Unit 42 Palo Alto Networks. «Раньше обсуждалось то одно, то другое. Я скажу, что наша способность предоставлять гораздо более широкий спектр технологических решений действительно привлекательна, и я скажу, что большинство наших продуктов являются лучшими в своем классе. Организациям будет сложнее конкурировать в мире, решая одну маленькую проблему», — сказала она. «Никогда не бывает одной единственной серебряной пули. Сегодня это слишком сложно».

Чокши сказал, что приобретение Akamai — и подход платформы безопасности к киберзащите — позволяет фирме извлечь выгоду из смежности, чтобы злоумышленник не потерялся при переходе между одной точкой видимости (или продуктом безопасности, если организация использует несколько поставщиков) и другой. «Мы уже обеспечиваем высокий уровень защиты, им удобно работать с нашими порталами и платформами, поэтому это становится дополнительной возможностью в том же континууме».

Филлипс, который сказал, что Noname использует подход «слева от бума» — по сути, сдвиг влево для устранения уязвимостей API до того, как инцидент сделает их очевидными, — предсказывает, что будет больше консолидации, которая предоставит возможности безопасности API под эгидой крупных игроков. «В отрасли достаточно известно, что безопасность API растет. API существуют уже давно, а распознавание уязвимостей — нет. Атаки увеличиваются, но возникает вопрос, каковы последствия? Достаточно ли боли от атаки, чтобы побудить к действию?»

Оригинал