Техническая разбивка блокчейна, интеллектуальных контрактов Ethereum и Intel SGX

3 июля 2025 г.Таблица ссылок

Аннотация и I. Введение

II Тур молнии

Iii. Методология систематизации

IV Раствор слоя-один

V. Slayer-Two Solution

VI Дискуссия

VII. Исследовательские проблемы

VIII. Заключительные замечания и ссылки

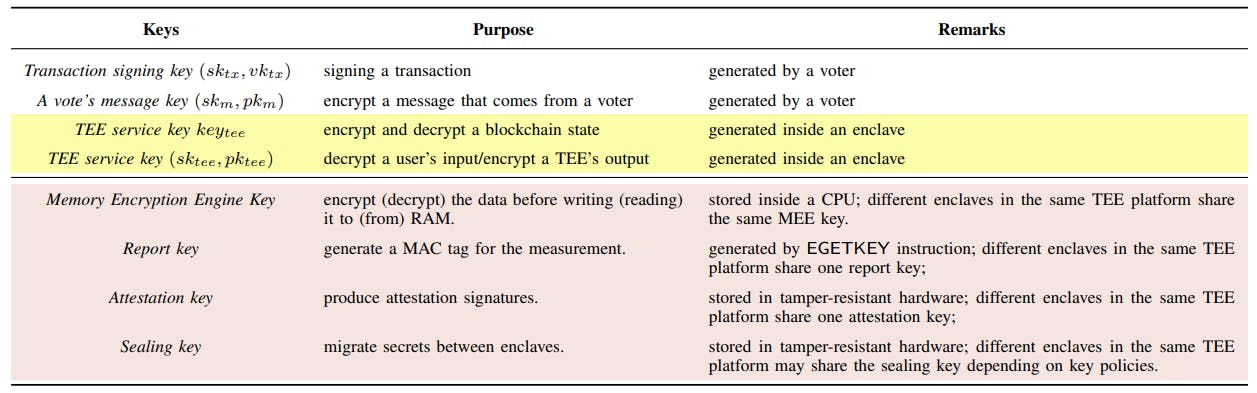

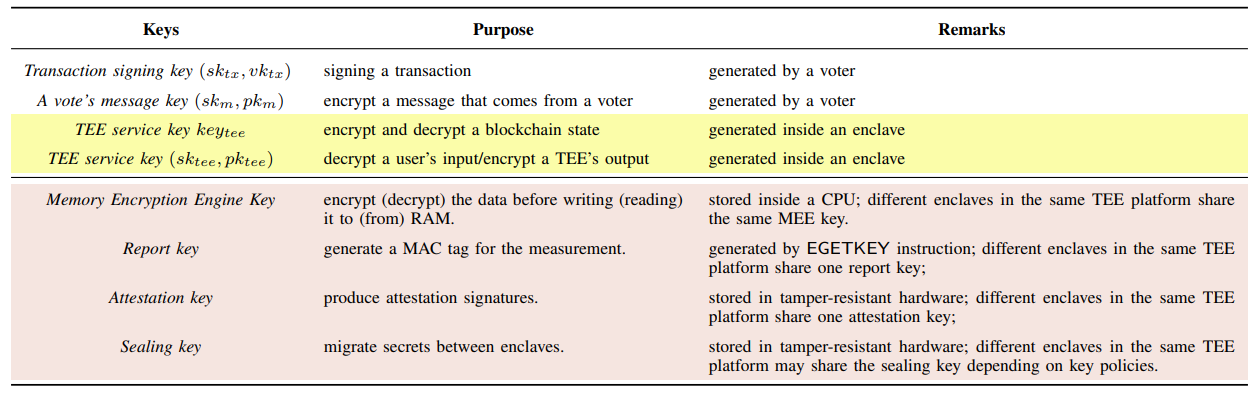

Приложение А.Ключевые управления

Приложение B.Анонимность и конфиденциальность

Приложение C.Фон

Приложение D.Протокол голосования на основе TCSC

Приложение С. Фон

Технология блокчейна.Блокчейн, концептуализированный Накамото [100], был предложен в качестве распределенной и аппендонской книги, в которой все преданные транзакции хранятся в цепочке записей данных (названных в качестве блоков). Согласно первоначальной идее биткойнов [1], когда содействие блокчейну достигают соглашения о новейшем блоке, в этом блоке, появившиеся в этом времени, будут упакованы связанные транзакции, которые будут сохранены в распределенной сети для поддержания постоянно растущего списка. Предоставляя безопасное решение для распределения информации и позволяя всем участникам проверять общие записи, блокчейн получает много ключевых характеристик, таких как децентрализация, аудит и нерепету, прозрачность и неэквив.

Умный контрактПредлагаемый Szabo [1], Smart Contract широко применяется в системах блокчейна Ethereum [2]. Смарт-контракты на основе блокчейна принимают языки сценариев с заполнением для достижения сложных функций [6] и выполнить тщательный переход/репликацию состояния по сравнению с алгоритмами консенсуса для реализации окончательной согласованности. По дизайну интеллектуальный контракт на основе блокчейна включает в себя несколько функций, методов и нескольких параметров, которые могут работать на блокчейне, когда выполняются конкретные условия или события, и охватывают бизнес-логику и транзакции между двумя или более сторон. Чтобы быть конкретным, исходный код формирования контракта как часть транзакции впервые отправляется в блокчейн. Как только транзакция включена в новый блок и подтверждена большинством участников, код контракта становится неизменным и исполняемым. Когда внешний пользователь вызывает контракт, штат будет обновляться в соответствии с инструкцией предварительно загруженного исходного кода. Нейтралитет исполнения

Окружающая среда среди всех узлов блокчейна облегчает один и тот же результат выполнения кода программы. Таким образом, интеллектуальные контракты позволяют незнакомым и распределенным участникам справедливо обменять без надежных третьих сторон и предлагать единый подход для улучшения приложений в широком спектре отраслей.

Доверенные среды исполнения.Доверенная среда выполнения (TEE) [29] предоставляет защищенную область обработки в основном процессоре, которая работает на ядре разделения, чтобы обеспечить конфиденциальность и целостность внутренних данных и вычислений. Современные реализации включают расширения программного обеспечения Intel (SGX) [80], Arm Trustzone [89], Keystone [28],и т. д.Полем Для футболки выделены три основные функции TEE, в том числеИзоляция времени выполнения, технологии герметизациииТехнологии аттестации.Для простоты мы используем Intel SGX в качестве примера для объяснения этих функций в следующих параграфах. Следует отметить, что дизайн Intel SGX, используемый в нашей статье, также может быть реализован на других доверенных аппаратных платформах, таких как Keystone [28].

Изоляция времени выполнения.Безопасные и изолированные области памяти называются анклавами. Конфиденциальные данные и промежуточные вычисления работают внутри анклавов, чтобы обеспечить защиту от внешних программ. Кроме того, все воспоминания об анклаве во время выполнения хранятся в кэше анклава (EPC) [101] и зашифрованы двигателем шифрования памяти (MEE). Эти защитные механизмы применяются в SGX, защищают воспоминания от доступа любого процесса за пределами самого анклава, включая операционную систему, гипервизоры и т. Д.

ЗапечатываниеПолем Запечатывание [88] является процессом загрузки внутреннего секретного состояния анклава в постоянное хранение. Грубо говоря, используя герметизацию, секреты могут быть зашифрованы и хранятся в ненадежной памяти или диске. Кроме того, он позволяет извлекать такие зашифрованные секреты после того, как анклав снесен (либо из -за мощности хоста, либо самого приложения). Запечатывание достигается с использованием частного ключа уплотнения [80], который охватывает два типа идентичности: идентичность анклава и личность подписания. Идентичность анклава представлена значениемМранкал, который представляет собой криптографический хеш измерения анклава. Любая операция внутри анклава, которая изменяет измерение, даст другой ключ. Таким образом, это ограничивает разрешение на герметичные данные; Только соответствующий анклав может получить доступ к герметичным данным. Напротив, подписание идентичности обеспечивается полномочием и представленаМиссисПолем Он обеспечивает одинаковую герметичную ключ для разных анклавов или даже разных версий одного и того же анклава. Следовательно, подписание идентичности может использоваться для обмена конфиденциальными данными между несколькими анклавами, произведенными одной и той же разработкой.

АттестацияПолем Механизм аттестации [33] используется для доказывания валидатору, что анклав был правильно создан, и когда в этом условии может продолжить дальнейшее установление безопасного, аутентифицированного соединения для передачи данных. SGX предоставляет два типа аттестации:местное аттестацияиОтдаленное аттестацияПолем В первом аттестации SGX облегчает инструкции, чтобы помочь анклаву подтвердить другой анклав на той же платформе. В последнем SGX позволяет анклав доказать правильную загрузку кода и данных в другой анклав, который находится на удаленной платформе.

Авторы:

(1) Руджия Ли, Южный университет науки и технологии, Китай, Университет Бирмингема, Великобритания и этот автор внес свой вклад в эту работу;

(2) Цинь Ван, CSIRO DATA61, Australia и этот автор внес свой вклад в эту работу;

(3) Ци Ван, Южный университет науки и техники, Китай;

(4) Дэвид Галиндо, Университет Бирмингема, Великобритания;

(5) Марк Райан, Университет Бирмингема, Великобритания.

Эта статья есть

Оригинал